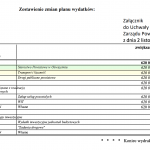

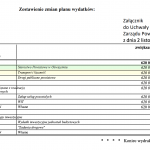

Co dopiero pisaliśmy o przetargu na walkę z ransomware w Oświęcimiu, ale doszła jeszcze jedna ciekawa informacja. Jeśli nagle na „odszyfrowanie baz” trzeba zorganizować dość dużą kwotę, to trzeba szukać pieniędzy w budżecie który już posiadamy. A przypadku ransomware w Oświęcimiu chodzi aż o kwotę 620 000 PLN. W stosownej…

Czytaj dalej »

U schyłku ubiegłego roku cytowaliśmy geoforum: Serwer z bazami danych Powiatowego Ośrodka Dokumentacji Geodezyjnej i Kartograficznej w Oświęcimiu został 13. października zablokowany przez hakerów – taką wiadomość otrzymali lokalni geodeci (…) W związku z tym nie ma możliwości zgłaszania prac, udostępniania materiałów, przyjmowania prac geodezyjnych do zasobu, a także składania…

Czytaj dalej »

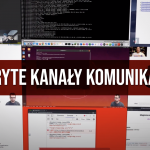

Zaczęło się od tego wpisu, który Twitter odpowiednio oflagował: Niewiele później jednak okazało się, że twitterowe tagowanie nie działa zbyt dobrze i udało się pewnym trickiem wprowadzić w błąd algorytm Twittera, tak żeby otagował dowolną treść jako „pochodzącą w wyniku hackingu”: W ten sposób można tagować niemal każdy materiał (do…

Czytaj dalej »

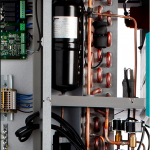

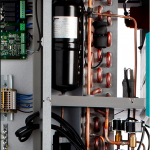

Ciekawostka. Całość bazuje na użyciu koparki kryptowalut do ogrzewania domu. I nie są to warunki taniego prądu – np. na dalekiej Syberii w pobliżu elektrowni wodnej. Opisujący temat blogger posiada dość specyficzną konfigurację – mieszka w Austrii i posiada ekologiczny dom ogrzewany pompą ciepła. Kopie ETH, a wykorzystuje do tego…

Czytaj dalej »

![innowacyjna[.]malopolska[.]pl zainfekowana. Czytelniczka chciała się skontaktować – teraz obawia się czy nie ma malware… innowacyjna[.]malopolska[.]pl zainfekowana. Czytelniczka chciała się skontaktować – teraz obawia się czy nie ma malware…](https://sekurak.pl/wp-content/uploads/2021/02/Zrzut-ekranu-2021-02-24-o-10.30.33-150x150.png)

O problemie poinformowała nas Kinga. Pisze tak: Strona Małopolskiego Festiwalu Innowacji/Urzędu Województwa Małopolskiego została zhakowana. Jak mi powiedziano nie ma dostępu do maili. Pisze ponieważ byłam na tej stronie i potrzebowałam się skontaktować z organizatorem, klikając w „Kontakt” przekierowywało mnie na inną stronę. Czy mogłam w ten sposób zainstalować jakieś złośliwe oprogramowanie …

Czytaj dalej »

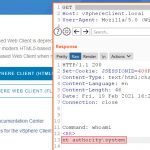

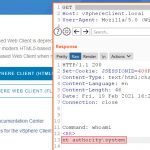

Producent wydał poprawkę, pisząc tak: Złośliwy intruz z dostępem sieciowym do portu 443 może wykorzystać podatność aby wykonać kod z wysokimi uprawnieniami na systemie operacyjnym na którym działa vCenter Server A malicious actor with network access to port 443 may exploit this issue to execute commands with unrestricted privileges on the…

Czytaj dalej »

Firma „Check Point Research” (CPR) wykryła aplikację do tworzenia złośliwego oprogramowania dla arkusza kalkulacyjnego Exel o nazwie „APOMacroSploit” (AMS). Jest to konstruktor makr, który tworzy zainfekowane pliki Excel używane w atakach phishingowych. Oprogramowanie sprzedawane było na HackForums.net przez dwóch francuskich hakerów o pseudonimach: „Apocaliptique (Apo)” i „Nitrix”. Eksperci CPR ustalili…

Czytaj dalej »

Poprzednia edycja SecUniversity zakończyła się dużym sukcesem – po ogłoszeniu przez nas zapisów, szybko skończyły się miejsca. Ale teraz czas na drugą edycję wydarzenia (tym razem bez limitu miejsc). A żeby było ciekawiej organizatorzy zapytali uczestników, o czym chcieliby słyszeć na kolejnej edycji i na tej podstawie została przygotowana agenda….

Czytaj dalej »

Często przy okazji wycieków danych osobowych informuje się poszkodowanych o różnych, możliwych konsekwencjach. Wśród nich, nieco egzotyczną konsekwencją wydaje się być – „głosowanie w Twoim imieniu na budżet obywatelski”. Tymczasem MOPS Częstochowa informuje jak poniżej: Pani Małgorzata Mruszczyk z MOPS-u tłumaczy: „stwierdzam, że doszło incydentu, że wypłynęły dane osobowe z…

Czytaj dalej »

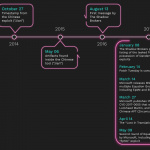

Pamiętacie głośny wyciek exploitów NSA, przez grupę hakerską Shadow Brokers w 2017 roku ? Jeśli nie, to pisaliśmy o tym dokładnie tutaj. Jak informują badacze z Check Point Research, jeden z opublikowanych exploitów był wykorzystywany przez Chińskich hakerów (APT 31) co najmniej 2 lata przed wyciekiem. Jian Vs EpMa Jak…

Czytaj dalej »

Grupa Bénéteau specjalizująca się w produkcji rozmaitego rodzaju łodzi (cywylnych) zatrudnia globalnie około 7500 osób, produkuje również w Polsce. Media donoszą, że kilka dni temu doszło do ataku ransomware na grupę. My z kolei otrzymaliśmy informacje, że ucierpiała również infrastruktura polskiego zakładu w Ostródzie. Z pisma przesłanego do pracowników wynika,…

Czytaj dalej »

Sekurak Premium jest darmowy i w założeniach ma dawać Wam dostęp do różnego wartościowego contentu czy kodów rabatowych, których normalnie nie znajdziecie na sekuraku. Zapisy tutaj (wystarczy tylko e-mail): Jakiś czas temu dawaliśmy dostęp do 4-godzinnego kursu Michała Bentkowskiego (pewnie za jakiś czas powtórzymy akcję). Za niedługo będziemy rozsyłać dostęp…

Czytaj dalej »

Serwis jeszcze jakiś czas temu wyglądał tak: A udostępniał do bezproblemowego pobrania złamane czy niezłamane hashe – w podziale na konkretne serwisy. Zawartość bazy to aż 4,5 miliarda wpisów, zawierających również sporo „polskich wycieków” Serwis obecnie nie działa, a niektórzy sugerują zamknięcie hashes[.]org przez Służby, inni awarię dysku (choć ci…

Czytaj dalej »

„Laboratorium Kaspersky” opublikowało nowy raport dotyczący ataków typu DDoS, zrealizowanych w IV kwartale 2020. W okresie tym zaobserwowano na tyle ciekawe tendencje, że warto, aby czytelnicy Sekuraka poznali nowe trendy w tej formie ataku. Na początku, kilka danych statystycznych z raportu. W czwartym kwartale najwięcej ataków DDoS przeprowadzono z Chin…

Czytaj dalej »

Brave to darmowa przeglądarka oparta na silniku Chromium, stawiająca przede wszystkim na bezpieczeństwo i ochronę prywatności użytkowników internetu. Posiada funkcje automatycznego blokowania reklam i skryptów śledzących. Ciekawą rzeczą w Brave jest “Brave Rewards”, dzięki któremu w zamian za oglądanie reklam, możemy otrzymywać kryptowalutę BAT. Funkcja “Private window with Tor” Funkcja…

Czytaj dalej »

![innowacyjna[.]malopolska[.]pl zainfekowana. Czytelniczka chciała się skontaktować – teraz obawia się czy nie ma malware… innowacyjna[.]malopolska[.]pl zainfekowana. Czytelniczka chciała się skontaktować – teraz obawia się czy nie ma malware…](https://sekurak.pl/wp-content/uploads/2021/02/Zrzut-ekranu-2021-02-24-o-10.30.33-150x150.png)