Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Mikołajki z sekurakiem! od 2 do 8 grudnia!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Mikołajki z sekurakiem! od 2 do 8 grudnia!

Co może być podejrzanego w Microsoft Office 365? Wymieniane są głównie trzy rzeczy: Zapisywanie danych w chmurze, która fizycznie znajduje się poza terytorium UE (choć wg RODO czy GDPR wcale tak nie musi być) – w tym chodzi tu o takie “kwiatki” (wysyłka dokumentów Worda, które są konwertowane na PDF…

Czytaj dalej »

Dzisiaj nasi czytelnicy poinformowali nas o potencjalnym problemie z systemami Allegro. Otóż otrzymali maila z tytułem: Twoja sprzedaż może zostać tymczasowo wstrzymana ! Zaakceptuj zmiany w regulaminie! Co więcej, można było w pierwszym momencie odnieść wrażenie, że Allegro wysłało maila, dodając dziesiątki czy setki innych osób na CC(!) Wystarczy jednak…

Czytaj dalej »

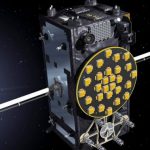

Problemy z dostępnością czasem się zdarzają – nawet największym. Awarie są jednak usuwane dość szybko. Jednak w przypadku kosztującego około 10 miliardów EUR systemu GALILEO (europejskiego odpowiednika GPS) może czas zacząć się martwić. Na ledwo zipiącej stronie ze statusem systemu, mamy cały czas informację: Date of start event: 2019-07-12 01:50 NAGU…

Czytaj dalej »

O problemie pisaliśmy w krótki sposób kilka dni temu. TLDR: wejdźcie na https://regex101.com/ i wpiszcie ten fragment oryginalnego wyrażenia regularnego użytego przez Cloudflare w jednej z reguł WAF-a: .*(?:.*=.*) W “TEST STRING” możecie wpisać: aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa=aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa; Silnik obsługujący wyrażenia regularne aby dopasować dość prosty i niedługi ciąg znaków potrzebuje wykonać około 7000 kroków!…

Czytaj dalej »

“Jeśli popełniasz przestępstwo, uważaj na swój telefon” – radzą niektórzy. My z kolei radzimy inaczej – przestępstwa najlepiej nie popełniaj w ogóle. David Burton, szef jednej ze szkół średnich w amerykańskim Glenelg, wychodzi jeszcze lekko zaspany z samochodu aby rozpocząć kolejny pracowity dzień. Mija zadbany żywopłot, zauważając nieopodal splątany sznur….

Czytaj dalej »

W wakacyjnej promocji mamy dwa szkolenia: 1) Bezpieczeństwo aplikacji WWW (Warszawa lub Kraków) 2) Bezpieczeństwo sieci / testy penetracyjne (Warszawa)

Czytaj dalej »

A to wszystko z firmy Orvibo, która dostarcza przeszło 100 produktów klasy IoT – od domowych alarmów, przez inteligentne wtyczki, kamery, aż po urządzenia do obsługi rolet czy klimatyzacji. Milion klientów na całym świecie, instalacje w domach i firmach. Wygląda ciekawie, szczególnie w kontekście wycieku danych…

Czytaj dalej »

Często organizacje dotknięte ransomware zgłaszają się do profesjonalnych firm zajmujących się cyberbezpieczeństwem. Te z kolei mają w swojej ofercie pełen pakiet odzyskiwania zaszyfrowanych danych. Wszystko wspaniale, tylko czasem firmy te po prostu negocjują z przestępcami, dodają swoją marżę i za taką cenę “czardżują” klienta…

Czytaj dalej »

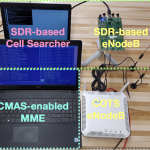

Alerty o zagrożeniach znamy również w Polsce – informują o klęskach żywiołowych czy innych zagrożeniach dla ludności. W USA istnieje kilka rodzajów alertów wysyłanych na telefony komórkowe…

Czytaj dalej »

Czy chcielibyście zobaczyć coś praktycznego w kontekście bezpieczeństwa Windows? Nudzą Was przegadane dokumentacje Microsoftu? Wpadnijcie na nasze praktyczne szkolenie.

Czytaj dalej »

Często spotykamy się z pytaniem: jak ustalić imię i nazwisko osoby przy pomocy numeru telefonu. Sprawa nie jest taka prosta, ponieważ wraz z wprowadzeniem w życie ustawy o ochronie danych osobowych większość popularnych i sprawdzonych metod umożliwiających to zadanie przestało działać. Co działa? Jedyną wyszukiwarką, która działa sensownie w tym…

Czytaj dalej »

Po raz drugi w historii pojawimy się w Gdańsku. Na wydarzenie zapraszamy programistów, testerów, adminów oraz wszystkie osoby które chcą spotkać się z żywym bezpieczeństwem IT :) Termin: 06.06.2019 r. Miejsce: Uniwersytet Gdański – Wydział Nauk Społecznych Audytorium S-208, ul. Jana Bażyńskiego 4, 80-309 Gdańsk Rozpoczęcie: 18:00 (można być już 17:30)….

Czytaj dalej »

Ostatnio ciekawą informację przekazał twórca hashcata: Support for PKZIP Master Key added to with an insane guessing rate of 22.7 ZettaHash/s on a single RTX 2080Ti. All passwords up to length 15 in less than 15 hours with only 4 GPUs! Czym jest PKZIP? Jest to pierwszy program, który wprowadził…

Czytaj dalej »

Kolejne sekurak hacking party zaplanowaliśmy we Wrocławiu. Termin: 20.05.2019 r. Miejsce: Wrocław, Multikino, Pasaż Grunwaldzki, plac Grunwaldzki 22, 50-363 Wrocław

Czytaj dalej »