Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Podatność opisana jest tutaj, wypłata $18 000. Buga załatano niedawno w kliencie Steam dla Windows, Linux, OS X (choć ta ostatnia prawdopodobnie nie jest wykorzystywalna – ma wkompilowaną pewną ochronę przed podatnościami klasy buffer overflow).

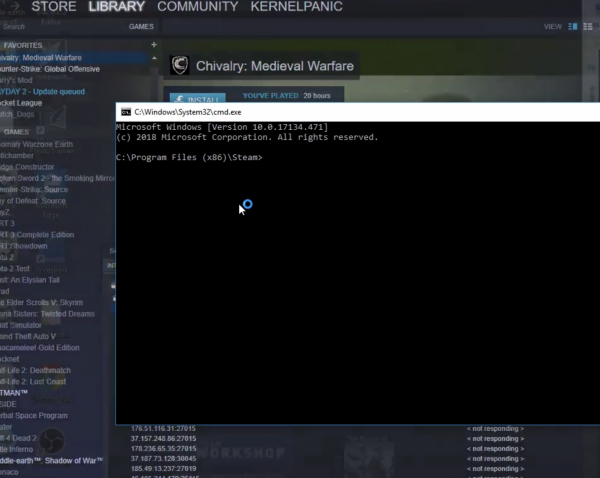

Pełen atak polega na wejściu ofiary na zainfekowaną stronę webową, po czym na komputerze ofiary odpala się polecenie, wskazane wcześniej przez atakującego.

Atakujący wcześniej musiał przygotować swój podstawiony ‘server browser’ – klient Steam komunikuje się z nim protokołem UDP i to właśnie odpowiednio spreparowane pakiety powrotne aktywują podatność (całego procesu ofiara jednak nie widzi).

–ms

Szkoda, że w artykule nie zamieszczono więcej technicznych szczegółów.

Jakby się zastanowić to pewnie istnieje możliwość, że jakaś zainfekowana strona doda keyloggera lub skasuje nam dane z dysku.

hmm, więcej szczegółów masz w linku, łącznie w filmem i PoC-em w Pythonie – czego więcej trzeba?

Kiedyś hiperlinki były undelined. Może czytelnikiem jest Hibernatus lub daltonista.

Jakby jeszcze były z target _blank do wyboru https://9ab42c80-4a3e-4616-876a-5e2cf597411c.htmlpasta.com/ to byłoby super.

“Otrzymał ~70 000 PLN ” – a po co komuś PLN-y?

PS.

Może się zdecydujecie czy otrzymał PLN czy $.

Czasem oryginał jest w dolarach (i to różnych – USA/Kanada/NZ), czasem jest w peso (https://sekurak.pl/zaatakowali-caly-system-platnosci-miedzybankowych-ukradziono-rownowartosc-80-milionow-pln-meksyk-sprawca-nieznany/) a czasem w czymś innym, egzotycznym. Więc staramy się dawać przelicznik na naszą walutę (jednocześnie podawać info z oryginału) – bardziej to obrazowe. No bo powiedz mi np. z głowy – 10 000 peso to dużo czy mało?