Zaczęło się od niepotwierdzonych przez Microsoft informacji (CVE-2020-0601), mówiących o błędzie w microsoftowym CryptoAPI: the vulnerability in question resides in a Windows component known as crypt32.dll, a Windows module that Microsoft says handles “certificate and cryptographic messaging functions in the CryptoAPI.” W tym samym poście możemy też poczytać, że podatność zgłosiło amerykańskie…

Czytaj dalej »

Na początek kod rabatowy -6%: swieta-2019 Naszą książkę o bezpieczeństwie aplikacji webowych można zamówić tutaj. Więcej informacji o samej książce – tutaj (od października sprzedaliśmy ~8000 egzemplarzy). Kilka wrażeń czytelników na gorąco: Przyszła wczoraj. Trzy rozdziały pochłonąłem na raz. Świetna treść (dla nowych jak i zaawansowanych w tematyce websec), bardzo…

Czytaj dalej »

Otrzymaliśmy właśnie 300 wydrukowanych naszych książek o bezpieczeństwie aplikacji www (kolejne 5k jedzie dzisiaj do centrum dystrybucyjnego). Tutaj proszę kod BlackFriday: -12% (działa do poniedziałku 2.12.2019!): sekurak1410 Wrażenia odnośnie samej książki? Zobaczcie kilka świeżych zdjęć, nieco niżej opis. Druk jest w kolorze, a Krzysiek który składał nam książkę bardzo słusznie…

Czytaj dalej »

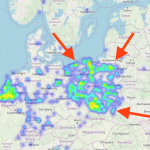

Jeśli Wasze dziecko używa smartwatcha SMA-WATCH-M2, polecamy wyłączenie tego sprzętu i zaprzestanie używania, przynajmniej do czasu zabezpieczenia całości. W czym problem? Wg tych doniesień, serwer przechowujący wrażliwe dane Waszych dzieci (lokalizacje, numery telefonów, zdjęcia, rozmowy, …) nie posiada w zasadzie żadnych zabezpieczeń (tj wrażliwe dane przypisane do konta mogą być pobrane…

Czytaj dalej »

Coś dobrego dla fanów technicznej lektury, zawierającej jednak wątek sensacyjny. W rozbudowanym wpisie Google omawia swoje podejście do szukania błędów 0-days w Androidzie. Takich wykorzystywanych w realnych działaniach bojowych. No więc zaczyna się od hintu z końca lata 2019 roku, który otrzymała ekipa Google: In late summer 2019, Google’s Threat…

Czytaj dalej »

Strategia: “niech w kontenerze dzieje się co chce – i tak nam nic nie zrobią, bo mamy kontener” nie jest zbyt rozsądna. Otóż jeśli ktoś uzyska możliwość wykonywania kodu w OS w środku kontenera oraz ma lub wyeskaluje uprawnienia do roota, korzystając z tej luki może wyskoczyć z kontenera. CVE-2019-14271…

Czytaj dalej »

Mały status update odnośnie naszej książki o bezpieczeństwie aplikacji webowych (tak, jest ona mocno przydatna również dla programistów / testerów chcących “wdrożyć się” w tematykę bezpieczeństwa). Spis treści tutaj, przykładowy rozdział – tutaj. Garść aktualnych informacji: Przez około 1.5 miesiąca sprzedanych mamy blisko 4800 sztuk Książkę wysłaliśmy już do drukarni, która…

Czytaj dalej »

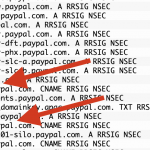

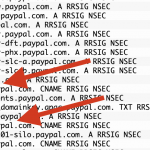

DNSSEC wielu osobom kojarzy się większym bezpieczeństwem usługi DNS. Tymczasem… różnie z tym bywa. Mało osób ma świadomość, że w przypadku korzystania z tej usługi dosyć łatwo można wykonać enumerację skonfigurowanych w DNS-ie nazw domen. Temat ten poruszamy w naszej książce jako jeden z wielu dotyczących możliwości realizacji rekonesansu poddomen:…

Czytaj dalej »

Niedawno wybuchła afera, kiedy okazało się że Google – w porozumieniu z ogromną firmą medyczną firmą Ascension mającą dostęp dodanych medycznych z 2600 szpitali w USA – gromadzi i przetwarza ogromne ilości szczegółowych danych medycznych. W jakim celu?

Czytaj dalej »

Temat powraca dość często, więc postanowiliśmy podsumować aktualny stan wiedzy. Otóż obecne branżowe rekomendacje nie zalecają regularnych (np. co 30 czy 180 dni) zmian haseł. Microsoft (Security baseline (FINAL) for Windows 10 v1903 and Windows Server v1903): Usuwamy polisy dotyczące wygasania haseł, które wymagają okresowych jego zmian. Kiedy użytkownicy są…

Czytaj dalej »

O Zombieload pisaliśmy niedawno. W skrócie, atakujący będąc na serwerze, jest w stanie w sposób nieuprawniony wyciągać dane z procesora. Pomyślny teraz o maszynach wirtualnych czy nawet pojedynczym systemie operacyjnym (+ np. możliwości odczytania danych należących do innego użytkownika – np. admina). Małe demko tutaj: Intel załatał problemy, ale obecnie…

Czytaj dalej »

Niedawno pisaliśmy o tym badaniu, wykorzystującym podatność w BootROM-ie iPhoneów (do iPhone X). Była to bazowa praca, na bazie której miały powstać uniwersalne Jailbreaki działające również na najnowszych (załatanych) wersjach systemu iOS. Obietnica się spełniła – mamy dostępny w wersji beta Jailbreak o nazwie: checkra1n. Całość na razie dostępna jest w…

Czytaj dalej »

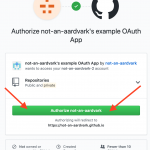

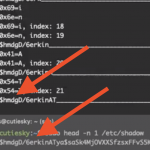

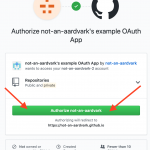

Ta podatność w GitHub-ie warta jest wspomnienia ze względu na kilka różnych ciekawostek. Całość dotyczy wydawałoby się bezpiecznego mechanizmu OAuth. Ale od początku, GitHub definiuje taki URL: https://github.com/login/oauth/authorize Realizuje on dwie funkcje – jeśli dostaniemy się tam GET-em otrzymujemy ekran logowania, z kolei POST wysyłany jest w momencie kiedy użytkownik…

Czytaj dalej »

Finalny już spis treści i parametry książki dostępne są tutaj. W skrócie to grubo ponad 700 stron treści (zdecydowaliśmy się na jeden duży tom zamiast dwóch). Książka za rękę prowadzi bardziej początkujących czytelników (zobacz przykładowy rozdział o protokole HTTP), przechodząc później do bardziej zaawansowanych tematów (przegląd rozmaitych podatności, rekonesans aplikacji,…

Czytaj dalej »

Z jednej strony zeszłorocznych rewelacji Bloomberga dotyczących implantów sprzętowych nikt nie potwierdził, a wręcz było to przedmiotem pobłażliwych uśmiechów, z drugiej – mamy tanią, do wykonania nawet domowymi metodami procedurę instalacji tego typu backdoora. Od strony technicznej badacz użył taniego urządzenia Cisco ASA 5505 (oferującego funkcje: firewalla, IPSa, VPNa) kupionego na…

Czytaj dalej »