Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

O grupie Lapsus$ pisaliśmy już na łamach sekuraka wielokrotnie. Jej członkowie to w dużej mierze nastolatkowie, którzy obrali za cel gigantów technologicznych. I co ciekawe, wielokrotnie udowodnili, że nie trzeba dysponować ogromnym budżetem oraz zaawansowanym malware, aby przeprowadzić skuteczny atak. Na swoim koncie mają szereg sukcesów. Udało im się wykraść dane z systemów wewnętrznych firm takich jak: Microsoft, Nvidia, Samsung, Rockstar Games, Ubisoft, itp.

TLDR:

Modus operandi grupy polega przede wszystkim na socjotechnice oraz wymuszeniach. Zrezygnowano z szyfrowania infrastruktury celu skupiając się przede wszystkim na eksfiltracji danych, a następnie wystawianiu ich na sprzedaż. Od 2025 r. ogłosili współpracę z Scattered Spider i ShinyHunters występując pod wspólną nazwą – Scattered Lapsus$ Hunters.

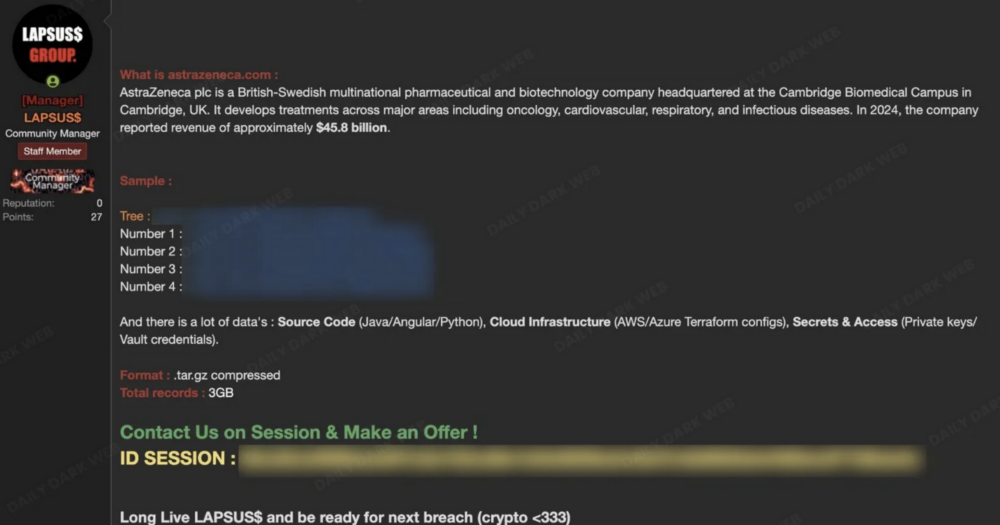

Na stronie typu shame site (strona w sieci Tor, na której cyberprzestępcy chwalą się wynikami swoich ataków) prowadzonej przez grupę Lapsus$ pojawił się nowy wpis dotyczący firmy biotechnologicznej AstraZeneca (to ta sama firma, która opracowała szczepionkę na Covid-19).

Z przedstawionych informacji wynika, że atakującym udało się uzyskać dostęp m.in. do wewnętrznych repozytoriów kodu. Co prawda skala wycieku nie jest duża ~3 GB danych, jednak patrząc na zawartość paczki mogą to być krytyczne informacje o dużym znaczeniu dla funkcjonowania organizacji.

Sugerując się informacjami przedstawionymi na forum, cyberprzestępcy uzyskali dostęp do kodów źródłowych prowadzonych projektów. Mieli wgląd w środowisko deweloperskie, dzięki czemu dokonali rozpoznania technologicznego (Java, Angular, Python).

Informacje zdobyte na tym etapie mogą posłużyć do dalszych ataków (wykrycie podatności przez analizę kodu źródłowego). Nic nie stoi również na przeszkodzie, aby umieścić złośliwy kod bezpośrednio w repozytoriach wewnętrznych projektów i w ten sposób zapewnić sobie m.in. stałą obecność w systemie – o ile nadal posiadają aktywny dostęp.

Cyberprzestępcy przeniknęli również do infrastruktury chmurowej. Z udostępnionych informacji wynika, że są w posiadaniu plików konfiguracyjnych AWS, Azure oraz plików Terraform, niezwykle ważnych z punktu widzenia bezpieczeństwa. To właśnie w tych plikach często znajdują się poświadczenia, tokeny, klucze dostępowe oraz sekrety przechowywane w postaci jawnej.

Taki zestaw danych dużo mówi o architekturze systemu. Pozwala poznać logikę biznesową, współzależności z innymi systemami/usługami oraz pełną strukturę sieci VPC (Virtual Private Cloud). Dzięki temu cyberprzestępcy mogą sprawnie oraz niepostrzeżenie poruszać się wewnątrz infrastruktury celu.

Atakujący informują również o eksfiltracji systemu baz danych. Z analizy udostępnionej próbki wynika, że posiadają liczne skrypty SQL, definicje tabel, widoki oraz ważne poświadczenia logowania, co pozwoliło im na poznanie szczegółowych informacji na temat logiki biznesowej firmy. Chwalą się również posiadaniem dostępu do danych pracowników, co może skutkować nasileniem ataków socjotechnicznych.

Szczegóły ataku nie są znane. AstraZeneca nie wydała jak dotąd oficjalnego oświadczenia. Pojawiły się spekulacje, że incydent może mieć związek z atakiem na łańcuch dostaw dotyczący skanera podatności Trivy. Na szczegóły przyjdzie nam poczekać do czasu publikacji wyników audytu.

Źródło: socradar.io

~_secmike

Szkoda że nie wykradli pełnej treści umowy z fajzerem na szczepionki :>