Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Może ktoś jeszcze pamięta aferę z Hacking Team? TLDR: firma skupowała exploity na podatności 0-day. Ktoś się do nich kilka lat temu włamał i upublicznił zarówno exploity jak i inne dokumenty (okazało się że kupowało tam również polskie CBA…).

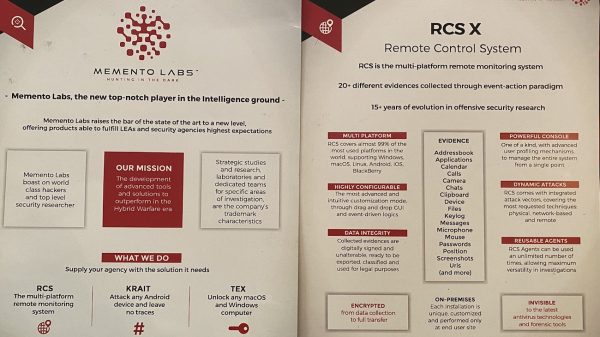

Obecnie hacking team został przejęty i zaprezentowany pod nieco inną nazwą: Memento. Ich ofertę można było poznać na targach wojskowych mających miejsce niedawno w Paryżu:

Niewidoczny dla antywirusów i narzędzi klasy używanych w działaniach forensics, obsługa dla: Windows, Linux, OSX, Android, iOS, Blackberry; keylogger, zbieranie danych z: mikrofonu; dostęp do przeprowadzonych rozmów. Dostęp do zrzutów ekranowych / plików z maszyny / telefonu ofiary. Szyfrowana komunikacja z backend. A całość jako efekt 15-letniego researchu w obszarze ofensywnego ITsec. W skrócie, narzędzie RCS X to marzenie inwigilatora. Co więcej, jego poprzednia wersja już była używana bojowo (m.in. przeciwko obrońcom praw człowieka…).

Obecnie narzędzie umożliwia użycie realizację przez pojedynczych kupujących tylko 50 infekcji (równolegle?). Tyle przynajmniej można wyczytać oficjalnie…

–ms

Nie czytałem o tej sprawie z HT.

Heh zhaczyli craculców ;-D

ja czekam na comeback phineasa

A można by rozwinąć (np. w kolejnym artykule) temat tych targów wojskowych i znanych sposobów docierania do tak specyficznego klienta?

99% ?

a co stanowi pozostały 1% ?

Czyli popyt na takie produkty jest mimo zaporowych cen jak za Pegasusa 25 baniek dla kraju 3 swiata.

Miejmy nadzieję, że znów ktoś ich zhakuje i ujawni, żeby ich niewykrywalne narzędzie stało się wykrywalne.

> narzędzi klasy używanych w działania forensics

O co chodzi w tym fragmencie?

Jak to jest możliwe jest że takie oprogramowanie nie pozostawi śladu wykrywalnego narzędziami informatyki śledczej?

a co zalicza się do tego 1%? ktoś dysponuje jakąś nazwą?

Bsd

szkoda, że BSD sprawdza się nieco gorzej od Linuksa w roli “osobistego komputera do wszystkiego”. Przynajmniej tak czytałem.

ale, dzięki za info.