“Gotowe”. Znaczenie tego słowa zapewne znają ci, którzy spotkali się ze scamami na Facebooku polegającymi na stworzeniu wpisu o ogromnej liczbie polubień, komentarzy. A następnie kontakt z ofiarami, które chcą otrzymać darmowy: telewizor/telefon/komputer/węgiel/niepotrzebne skreślić. W każdym razie zobaczcie na fejkowy profil Samsunga: Mamy tutaj informację, że FB współpracuje z organizacjami…

Czytaj dalej »

Amerykański SEC (Securities and Exchange Commission) się nie patyczkuje. Ukaranych zostało w sumie 16 firm: Od stycznia 2018 r. do września 2021 r. pracownicy banków rutynowo komunikowali się ze współpracownikami, klientami i innymi doradcami zewnętrznymi w sprawach biznesowych, takich jak transakcje zadłużenia / kapitałowe, korzystając z aplikacji na swoich urządzeniach…

Czytaj dalej »

Podatności zostały załatane niedawno: CVE-2022-27492 An integer overflow in WhatsApp for Android prior to v2.22.16.12, Business for Android prior to v2.22.16.12, iOS prior to v2.22.16.12, Business for iOS prior to v2.22.16.12 could result in remote code execution in an established video call. CVE-2022-27492 An integer underflow in WhatsApp for Android…

Czytaj dalej »

Rozdajemy 100 t-shirtów sekuraka! Nie ma co pisać zbędnych esejów 😊 Potrzebujemy Waszej lekkiej pomocy w temacie promocji październikowego Mega Sekurak Hacking Party. Ale o co właściwie chodzi? Jeśli pracujesz w firmie zatrudniającej ponad 100 osób, pracujesz na uczelni technicznej lub działasz w grupach/stowarzyszeniach studenckich na tych uczelniach to napisz…

Czytaj dalej »

Przedwczoraj na profilu londyńskiej policji pojawiła się informacja, że 22 września w Oxfordshire został zatrzymany siedemnastolatek podejrzewany o ostatnie włamanie do Ubera oraz wykradzenie kodów źródłowych gier z Rockstar Games. Śledztwo m.in. prowadzi jednostka NCCU czyli Krajowa Jednostka ds. Cyberprzestępczości – część Krajowej Agencji Kryminalnej Wielkiej Brytanii (NCA). Policja wstępnie…

Czytaj dalej »

O tym, dlaczego nie opłaca się być przestępcą pisaliśmy już ostatnio. Tym razem jest podobnie. Nastolatek z Florydy posługujący się pseudonimem “Foreshadow”, który służył lokalnej grupie przestępczej specjalizującej się w kradzieży kryptowalut, został w zeszłym tygodniu pobity i porwany przez konkurencyjny gang. Przestępcy celując w głowę bronią palną zmusili go do…

Czytaj dalej »

Morgan Stanley zgodził się we wtorek zapłacić Komisji Papierów Wartościowych i Giełd (SEC) – 35 milionów dolarów kary za naruszenia bezpieczeństwa danych, które obejmowały odsprzedanie niezaszyfrowanych dysków twardych z wycofanych centrów danych na serwisach aukcyjnych bez uprzedniego, proceduralnego wyczyszczenia. Komisja stwierdziła, że niewłaściwa utylizacja tysięcy dysków twardych rozpoczęła się w…

Czytaj dalej »

O świeżym scamie informuje Policja: Kilka dni temu, do 39-latki zadzwonił mężczyzna i podał się za pracownika banku, w którym kobieta posiada konto. Na telefonie wyświetlił się numer infolinii banku, dlatego połączenie nie wzbudziło jej podejrzeń. O co tutaj chodzi? Zhackowano bank? Nie, ktoś przeprowadził spoofing GSM (czyli podszył się…

Czytaj dalej »

O sprawie na razie niewiele wiadomo, poza tym, że do incydentu prawdopodobnie doszło przed atakiem na Uber, a dokładnie 11 września. Pierwszą informację opublikował red. Ben Martin z serwisu New York Times po dotarciu do zawiadomienia Państwowej Inspekcji Ochrony Danych na Litwie, czyli VDAI – instytucji powołanej i działającej zgodnie…

Czytaj dalej »

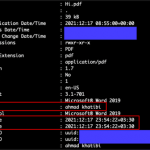

Według opublikowanego raportu Mandiant, za ten wektor ataku odpowiedzialna jest grupa UNC4034 operująca głównie z Korei Północnej. Atak tak naprawdę jest kampanią phishingową polegającą na kontaktowaniu się za pośrednictwem e-mail z osobami poszukującymi prace i oferowaniu im wysokiego wynagrodzenia w Amazon. Na etapie rekrutacji, rekruter za pośrednictwem komunikatora WhatsApp prosi…

Czytaj dalej »

Uber – czyli firma zajmująca się logistyką związaną z usługą zamawiania transportu samochodowego, została zhackowana. Przynajmniej tak twierdzi haker, który uzyskał dostęp do wewnętrznych systemów z prawami administratora takich jak: Google GCP, konsola AWS, vSphere, SentinelOne, domena, serwer komunikatora Slack, a nawet panel HackerOne z dostępem do wewnętrznych raportów podatności….

Czytaj dalej »

Pomimo, że w badacze z CTU publicznie ujawnili taktyki, techniki i wewnętrzne procedury grupy jeszcze w maju 2022 r. to do dzisiaj wykazują oni wiele powtarzalnych zachowań. Rys. 1. Ujawniona aktywność grupy COBALT MIRAGE, źródło. Przestępcy jednak próbowali usunąć ślady swoich działań poprzez likwidację webshelli, logów oraz narzędzi. Jednak kilka…

Czytaj dalej »

8 września 2022 roku w newsroomie firmy Meta, czyli właściciela m.in. Facebooka i Instagrama, ukazała się informacja o wprowadzeniu nowego rozwiązania, mającego chronić prywatność i poprawić bezpieczeństwo użytkowników Facebooka. Chodzi o stworzenie dynamicznych identyfikatorów FBID w miejsce dotychczasowych – niezmiennych. Identyfikatory użytkowników Facebooka są nadawane przy zakładaniu konta i umożliwiają…

Czytaj dalej »

Opis luki wygląda dość groźnie: Windows TCP/IP Remote Code Execution Vulnerability. “Wycena” krytyczności CVE-2022-34718 też jest poważna – a zasadzie krytyczna: 9.8/10. W opisie czytamy: An unauthenticated attacker could send a specially crafted IPv6 packet to a Windows node where IPSec is enabled, which could enable a remote code execution…

Czytaj dalej »

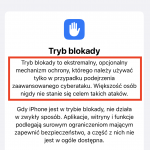

“Tryb zabunkrowany” (nazywany nieco myląco w polskim tłumaczeniu jako ‘tryb blokady’) jest już dostępny w najnowszym iOS 16. Wystarczy wejść na Ustawienia -> Prywatność i Ochrona I teraz włączamy “Tryb blokady”: Jak widać, całość jest kosztem działania pewnych funkcji iPhone, ale wbrew pozorom ograniczenia nie wydają się być uciążliwe: Dzięki…

Czytaj dalej »