Dumpa znaleziono w na serwerze firmly C-Planet – dostarczającej usługi IT. Wygląda to trochę na serwer testowy ;-) choć niczego nie można być w tej sytuacji pewnym. Może to taka trochę testo-produkcja. W każdym razie z tajemniczej bazy o nazwie elec_registry wyciekło około 330 tysięcy rekordów danych osobowych, a można…

Czytaj dalej »

Sieć hotelowa Marriott w oficjalnym oświadczeniu prasowym poinformowała wczoraj (31 marca) o wycieku danych 5,2 milionów osób. Wśród danych, które wyciekły znajdują się m.in. dane osobowe (imię, nazwisko, mail, numer telefonu) czy dane dotyczące programów lojalnościowych. Według informacji, na obecnym etapie śledztwa nie ma podstaw, by uważać, że wyciekły hasła,…

Czytaj dalej »

Zacznijmy od nagród. W puli nagród mamy dla Was: Dziesięć naszych książek “bezpieczeństwo aplikacji WWW“ Pięć par skarpetek sekurakowych :) Dziesięć udziałów w zdalnym szkoleniu: bezpieczeństwo pracy zdalnej Dziesięć udziałów w najbliższym remote Sekurak Hacking Party Zasady konkursu? Prześlijcie z maila firmowego zdjęcie swojego home office oraz napiszcie jaką chcecie…

Czytaj dalej »

Informację niedawno podał Under the Breach. Chodzi o bazę składającą się z blisko 5 milionów rekordów (są w niej również dane osób zmarłych), zawierającą: imiona/nazwiska/daty urodzin/numer y ID, telefony czy adresy: Na początku informowano, że dane mogły wyciec z bazy rejestracji wyborców. Jednak stosowny urząd zaprzeczył. Inny w pewnym sensie…

Czytaj dalej »

Kilka tygodni temu było głośno o podatności CVE-2020-0796 (pisaliśmy też o niej na Sekuraku), ze względu na to, że Microsoft ogłosił informację o podatności, ale… początkowo zapomniał wydać łatkę (i zrobił to dopiero kilka dni później)! Dzisiaj na GitHubie pojawił się exploit, wykorzystujący tę podatność do lokalnej eskalacji uprawnień. Innymi…

Czytaj dalej »

“Dziękujemy za bycie lojalnym klientem Best Buy. W nagrodę wysyłamy kartę prezentową na 50$. Te pieniądze możesz wydać na dowolny produkt z listy przesłanej na pendrive” – taką wiadomość w skrzynce pocztowej znaleźli pracownicy pewnej firmy, razem ze wspomnianą kartą prezentową i pendrivem, jak podaje TrustWave. W rzeczywistości pendrive był…

Czytaj dalej »

Bezpośredni link do streamu dostępny jest tutaj. Startujemy o 20:00 (jeśli chcesz zobaczyć na bieżąco aktualizowany kalendarz kolejnych streamów na sekurak.tv zerknij tutaj) Tym razem Grzesiek Tworek (wielokrotny microsoftowy MVP czy prelegent na BlackHat) opowie w jaki sposób niewłaściwa konfiguracja usług systemowych Windows może prowadzić do przejęcia kontroli nad systemem. Czas…

Czytaj dalej »

Kilka dni temu zostało wydane narzędzie Runtime Mobile Security (RMS), wspomagające testy bezpieczeństwa aplikacji mobilnych na Androida. Lista jego funkcjonalności: Możliwość śledzenia wywoływania metod Javy, Możliwość podpinania się pod wykonywane metody Javy, Logowanie argumentów i zwracanych wartości, Wykonywanie własnego kodu JS, Śledzenie nowych klas, załadowanych przez aplikacje. Narzędzie opiera się…

Czytaj dalej »

W zasadzie wszystko macie w tytule ;-) Wszystko jest sprawdzone, “zaakceptowane przez FDA”, ostatnie sztuki w magazynie. Kupuj pan, będziesz pan zdrowy. Czy na pewno to jest lekiem? Tak, oczywiście. Nawet zdemaskowanie ewidentnego kłamstwa niebyt zbija z tropu zawziętych pracowników telesprzedaży (trzeba mieć stalowe nerwy lub coś poprzestawianego w głowie)….

Czytaj dalej »

Jeśli nie jesteście fanami internetowych reklam, być może kojarzycie rozwiazanie Pi-hole. W każdym razie niedawno załatano tutaj możliwość wykonania kodu w OS poprzez podanie w panelu webowym (trzeba więc być zalogowanym do urządzenia) odpowiednio złośliwej wartości adresu MAC . Jeśli ktoś chce mieć mały challenge, niech znajdzie problem w tym kodzie: Samo…

Czytaj dalej »

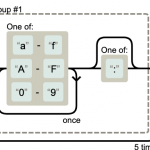

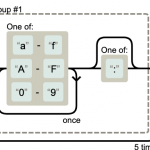

Jedni powiedzą – ciekawa, nietypowa podatność, inni stwierdzą – w świecie IoT można spodziewać się wszystkiego – nuda ;) W każdym razie zobaczcie na te podatności (wykorzystywane już w realnych kampaniach). W szczególności zwracam uwagę na jedną z nich. Urządzenia Draytek (Vigor2960/3900/300B) mają możliwość logowania się “normalnym” loginem i hasłem…

Czytaj dalej »

Jeszcze są ostatnie chwile na zapisanie się na nasze dzisiejsze zdalne wydarzenie: remote Sekurak Hacking Party. Co w planach? Dwie prezentacje, które przedstawialiśmy na koniec 2019 roku na konferencjach PWNing oraz What the Hack. Obie prezentacje dostały #1 w ankietach od uczestników :-) Agenda poniżej, a zapisy tutaj. Start 19:00,…

Czytaj dalej »

Niedawno uruchomiliśmy nasz kanał na YouTubie (sekurak.tv), gdzie jest cały czas dostępnych kilka świeżych materiałów. Co więcej – kolejne nasze LIVE streamy będą archiwizowane właśnie tam. Jak nie przegapić kolejnych wydarzeń? W tym miejscu będziemy na bieżąco aktualizować informację o nadchodzących wydarzeniach. Co z tym hackowaniem Windows? Grzesiek Tworek (m.in….

Czytaj dalej »

Microsoft ostrzega o dość niesympatycznym błędzie. Wystarczy pod Windowsem otworzyć odpowiednio spreparowany dokument (zapewne ze “złośliwym” fontem w środku) aby napastnik wykonał kod w OS (z uprawnieniami SYSTEM). Co więcej błąd jest wykorzystywany obecnie w atakach celowanych: Microsoft has become aware of limited targeted Windows 7 based attacks that could…

Czytaj dalej »

OpenWRT to popularne otwartoźródłowe oprogramowanie, używane często w miejsce oryginalnego oprogramowania na routerach różnych producentów. Wczoraj Guido Vranken opublikował opis błędu, który zidentyfikował w procesie instalacji oprogramowania, który może skutkować możliwością wykonania dowolnego kodu po stronie urządzenia (CVE-2020-7982). Praktyczny atak będzie jednak wymagał wcześniejszego przeprowadzenia Man-in-the-middle co nieco zmniejsza krytyczność…

Czytaj dalej »