Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Twoje SOC widzi wszystko… oprócz telefonów

Współczesne Centra Operacji Bezpieczeństwa (SOC) zazwyczaj dysponują zestawem różnorodnych narzędzi do monitorowania serwerów, stacji roboczych, sieci oraz tożsamości użytkowników. Logi systemowe z tych wszystkich źródeł mogą trafiać do SIEM, gdzie miliardy zarejestrowanych zdarzeń podlegają korelacji, a wyspecjalizowane algorytmy szukają wzorców ataków w czasie rzeczywistym.

Na pierwszy rzut oka obraz zabezpieczeń wydaje się kompletny i daje poczucie pełnej kontroli nad cyfrowym ekosystemem organizacji. Jednak w typowej architekturze bezpieczeństwa często brakuje istotnego składnika – widoczności urządzeń mobilnych, które w wielu firmach funkcjonują poza głównym nurtem telemetrii bezpieczeństwa. To „martwe pole” może skutecznie unieważnić starania zespołów security w pozostałych obszarach.

Mobilny blind spot w architekturze bezpieczeństwa

Mimo postępującej cyfryzacji, służbowe smartfony i tablety wciąż są postrzegane przez pryzmat operacyjny – jako narzędzia ułatwiające komunikację i pracę – a nie infrastrukturalny. W rzeczywistości stanowią one integralną część powierzchni ataku i wymagają takiego samego podejścia, jak inne elementy środowiska IT.

Urządzenia mobilne są dziś ważnym punktem dostępu do firmowych zasobów i danych. Przenoszą tokeny uwierzytelniające, uczestniczą w procesach SSO i coraz częściej to z ich poziomu pracownicy inicjują sesje do systemów biznesowych. Jeśli model detekcji zagrożeń nie uwzględnia tego nowego “klucza do królestwa”, to architektura bezpieczeństwa firmy, choć zaawansowana w innych aspektach, pozostaje niekompletna.

Pivot mobilny w łańcuchu ataku

Cyberprzestępcy chętnie wykorzystują tę lukę. Smartfon lub tablet rzadko jest ostatecznym celem – częściej pełni rolę punktu wejścia do cyfrowej infrastruktury. Scenariusz ataku może zacząć się od infekcji złośliwym oprogramowaniem, do której dochodzi po zainstalowaniu aplikacji spoza oficjalnego sklepu albo kliknięciu w link phishingowy otrzymany przez komunikator. Taka aplikacja działa w tle, często z nadmiarowymi uprawnieniami, umożliwiając przechwytywanie danych uwierzytelniających lub komunikacji z systemami firmowymi, a także wykonywanie akcji w imieniu użytkownika.

Równie groźna jest sytuacja, w której urządzenie służbowe zostaje fizycznie skradzione. Jeśli nie zostało odpowiednio zabezpieczone (np. silnym uwierzytelnianiem czy szyfrowaniem), napastnik uzyskuje dostęp do zapisanych danych i aktywnych sesji w aplikacjach biznesowych. SOC widzi poprawne logowania z rozpoznanego sprzętu, nie mając pojęcia, że zaufany endpoint przestał być bezpieczny.

Ta luka w modelu ochrony ma charakter architektoniczny – wynika z braku komponentu, który na bieżąco dostarczałby wiarygodne informacje o stanie urządzeń mobilnych obecnych w infrastrukturze. W efekcie decyzje o przyznaniu dostępu mogą opierać się na niepełnym lub fałszywym kontekście.

Telemetria bezpieczeństwa dla urządzeń mobilnych

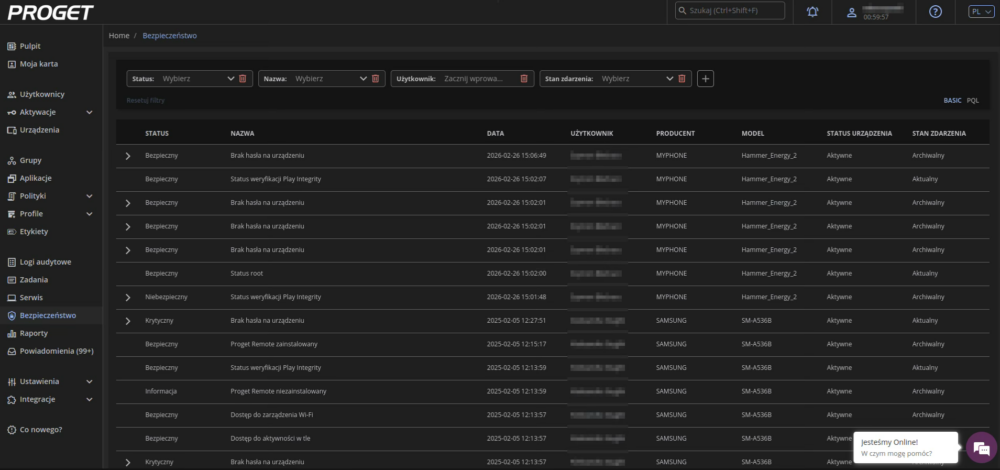

Komponentem realizującym wspomniane zadanie jest rozwiązanie Mobile Device Management, które należy postrzegać nie tylko jako narzędzie administracyjne, a istotne źródło operacyjnych danych bezpieczeństwa. MDM gromadzi informacje o cyklu życia danego urządzenia, nałożonych na nie politykach i statusie integralności. W przypadku wykrycia niezgodności lub naruszeń w tych obszarach, system oznacza urządzenie jako non-compliant.

Z perspektywy SOC takie zdarzenia nie mogą “zatrzymać się” na poziomie konsoli zarządzającej, ale powinny zostać przekazane do centralnego monitoringu (np. SIEM) i skorelowane z innymi sygnałami dotyczącymi potencjalnego incydentu. Z kolei dzięki integracji MDM z Microsoft Entra ID status urządzenia staje się jednym z kryteriów podejmowania decyzji o dostępie do zasobów. Oznacza to, że próba przeniknięcia do ekosystemu ze sprzętu oznaczonego jako niezgodny może zostać automatycznie zablokowana, nawet jeśli weryfikacja tożsamości użytkownika przebiegła poprawnie.

Jednym z przykładów platformy MDM integrującej monitoring, polityki bezpieczeństwa i zarządzanie tożsamością jest polski system Proget, który testowaliśmy w zeszłym roku pod względem bezpieczeństwa. Oprócz dostarczania sygnałów telemetrycznych z mobilnej warstwy infrastruktury IT, system oferuje mechanizmy ograniczające ryzyko nadużyć i zagrożeń typu insider threat, takie jak 2FA przy logowaniu do konsoli czy szczegółowe rejestrowanie operacji wykonywanych przez administratorów – co wspiera również spełnianie obowiązków wynikających z RODO oraz norm takich jak ISO 27001.

On-premise i suwerenność danych

Warto wspomnieć, że kompletność architektury bezpieczeństwa nie zależy wyłącznie od tego, jakie dane telemetryczne są zbierane, ale również od tego, jak są przechowywane i chronione. Obecnie na rynku MDM dominują rozwiązania cloudowe – w branżach, dla których ochrona informacji ma znaczenie strategiczne, taki model wdrożenia nie jest możliwy. Nie oznacza to jednak, że organizacje z sektorów takich jak administracja publiczna, obronność, finanse czy przemysł muszą zrezygnować z telemetrii dla urządzeń mobilnych. Problem ten rozwiązuje wybór systemu MDM w modelu on-premise, co wiąże się z pełną kontrolą infrastruktury telemetrycznej w zakresie przenośnego sprzętu, ograniczeniem ekspozycji danych poza organizację oraz możliwością instalacji w środowiskach izolowanych.

Wspomniany system Proget to polski MDM dostępny w wersji on-premise. Jest rozwijany zgodnie z krajowymi i unijnymi regulacjami prawnymi i działa niezależnie od dostawców amerykańskich, co eliminuje ryzyko związane z transferem danych poza granice Polski i umożliwia skuteczne zarządzanie mobilną flotą nawet w najbardziej wymagających scenariuszach infrastrukturalnych.

Wybierając MDM w wersji lokalnej, organizacje zyskują autonomię technologiczną i operacyjną, zachowując bezpieczeństwo, zgodność regulacyjną oraz spokój w dobie obecnych zawirowań geopolitycznych.

Podsumowanie

W świecie, w którym firmowy smartfon może być punktem dostępu do całej infrastruktury, brak widoczności urządzeń mobilnych tworzy poważną lukę w modelu ochrony – organizacja zabezpiecza jedynie część swojej powierzchni ataku, nawet jeśli inwestuje w zaawansowane rozwiązania w pozostałych aspektach.

System MDM pozwala uzupełnić tę lukę, dostarczając SOC informacji o stanie służbowych urządzeń, ich zgodności z politykami oraz potencjalnych naruszeniach bezpieczeństwa. W tym kontekście MDM staje się nie tylko narzędziem administracyjnym, lecz także niezbędnym źródłem telemetrii bezpieczeństwa mobilnego, które wspiera strategię Zero Trust i pozwala zwiększyć zdolność organizacji do wykrywania oraz powstrzymywania nowoczesnych cyberzagrożeń.

System MDM jak wiele innych – ale korzystam z ich supportu – który jest dostępny w konsoli w formie czatu i tam siedzą eksperci białkowi, a nie AI :) . Większość zapytań/problemów jest rozwiązywana w ciągu minut.

Bardzo dobry polski produkt z wybitnym wsparciem/obsługą.

Korzystam jako admin od ponad 4 lat. Super rozwiązanie, cały czas dodają nowe funkcje. Możliwość kontaktu z pomocą techniczną na czacie super. używam do androida i ios.

A ten konkretny system umie już wysyłać logi do SIEM ze swoich wewnętrznych usług? Bo z tego co wiem to nadal nie, czyli SOC jaki był ślepy, taki jest nadal…

U mnie też wszystko działa, no i mogę sobie wysyłać logi do SIEMa (na onpremisie) :)