Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Poniższe obrazki wydają się jednakowe; czy jesteś w stanie określić, czym się różnią? Przykład adwersarialny z wykorzystaniem FGSM, Źródło: TensorFlow, https://www.tensorflow.org/tutorials/generative/adversarial_fgsm?hl=pl Mam mocne przeczucie, że nie widzisz różnicy. Natomiast dla AI (sieci neuronowej) mogą to być dwa absolutnie różne obrazki; ten po lewej przedstawia pandę, a drugi – rzecz jasna –…

Czytaj dalej »

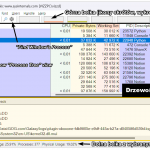

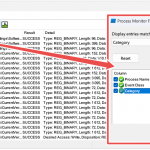

Windowsowy Menedżer zadań jest pierwszym narzędziem, po które sięgamy, gdy chcemy rozwiązać problem z działaniem danego programu. W Task Managerze możemy zobaczyć procesy systemu, uruchomione usługi i aplikacje, a także możemy nimi zarządzać w najbardziej podstawowym zakresie. Jeśli chcielibyśmy precyzyjnie ustalić szczegóły działania programów, np. przejrzeć listę zasobów przydzielonych do…

Czytaj dalej »

Autoruns z pakietu Sysinternals skanuje system, w tym rejestr i foldery systemowe, w poszukiwaniu oprogramowania, które uruchamia się automatycznie, przykładowo podczas startu systemu (ale nie tylko). Znalezione elementy wypisywane są w tabeli wraz z dodatkowymi informacjami, pomagającymi zrozumieć, jaki program jest uruchamiany, z jakiej przyczyny, jaki jest stan jego podpisów…

Czytaj dalej »

Sysinternals Suite to zestaw ponad 70 darmowych narzędzi, za pomocą których można zajrzeć w najgłębsze zakamarki Windowsa (częściowo również Linuksa), analizować uruchomione procesy, badać aktywność sieciową, monitorować zmiany w plikach czy też w rejestrze. W związku z tym programy Sysinternals cieszą się dużym uznaniem wśród administratorów IT, pentesterów i informatyków śledczych, ale oczywiście nie uchodzą one też uwadze cyber-zbójom.

Czytaj dalej »

Mam wrażenie, że mało kto słyszał o open-source’owym projekcie secureCodeBox, spod znaku OWASP. W sumie to się nie dziwię, bo ja pierwszy raz usłyszałem o nim kilka miesięcy temu, kiedy aplikowałem na stanowisko związane z obszarem Application Security, które akurat miało w dodatkowych wymaganiach znajomość tego narzędzia. W rezultacie poznałem…

Czytaj dalej »

Przeprowadzanie testów penetracyjnych wymaga użycia istniejących rozwiązań, które w sposób znaczący mogą ułatwić pracę audytora. W przypadku aplikacji internetowej cenne jest rozpoznanie struktury katalogów lub odnalezienie plików, które mogą wzbudzić zainteresowanie testera. W tym celu stosuje się takie narzędzia jak: • ffuf,• dirbuster,• gobuster. Podczas omawianego pentestu, użyłem narzędzia ffuf…

Czytaj dalej »

Zawody CTF (Capture The Flag) nie są może ściśle związane z IT security, ale często właśnie tak są kojarzone. Tak naprawdę stanowią one specyficzną mieszankę zadań związanych z szyframi, komputerami, programowaniem, szukaniem podatności i z ogólnie pojętym hackowaniem. Znajomość security do zabawy w CTF-y nie jest więc niezbędna – studenci kierunków ścisłych czy programiści…

Czytaj dalej »

Group Policy (GP) oraz Group Policy Objects (GPO) Infrastrukturę, która pozwala na centralne zarządzanie ustawieniami zarówno kont użytkowników, jak i komputerów (głównie w systemach z rodziny Windows) nazywamy Group Policy (GP). W polskojęzycznych opracowaniach możemy się też spotkać z określeniem Zasady Grupy. Jest to mechanizm, który został zaimplementowany wiele lat…

Czytaj dalej »

W świecie IT pojawiła się powszechna praktyka, w której kryptografia jest opracowywana przez grupę badaczy posiadających silne zaplecze matematyczne, podczas gdy programiści wdrażają gotowe rozwiązania i zapewniają, że są one aktualne i spełniają najlepsze praktyki bezpieczeństwa. Biorąc to pod uwagę i dodając fakt, że testowanie aplikacji desktopowych jest często przeprowadzane…

Czytaj dalej »

Jedną z metod, które używam do znalezienia błędów bezpieczeństwa jest czytanie dokumentacji. A konkretniej, szukanie w niej miejsc, w których programista implementujący daną rzecz mógłby uznać, że coś na pewno będzie miało miejsce, „bo tak każe dokumentacja”. I o ile tego konkretnego błędu, który sprowokował powstanie tego artykułu, nie znalazłem…

Czytaj dalej »

17 lipca ogłosiliśmy konkurs w którym do wygrania były klucze Yubikey od Yubico. Do złamania było 12 hashy ze strony http://recon.zone/hashez.txt. Rozstrzygnięcie nastąpiło 19 lipca w samo południe. Większość uczestników do działania zaprzęgło narzędzie hashcat. I nie, nie chodziło by wykorzystać możliwości wielu kart GPU. Trzeba było wykorzystać narzędzie sprytnie,…

Czytaj dalej »![Śledzenie osób – jak czytanie z otwartej książki [Czwartki z OSINTem] Śledzenie osób – jak czytanie z otwartej książki [Czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2023/05/Zrzut-ekranu-2023-05-4-o-12.29.05-150x150.png)

Od czasu głośnej sprawy aplikacji Strava, opisywanej m.in. w ramach jednego z poprzednich „Czwartków z OSINT-em”, w ramach której publicznie dostępna mapa ukazała np. trasy przemieszczania się żołnierzy i pracowników ochrony wielu lokalizacji ważnych z punktu widzenia bezpieczeństwa, jak bazy wojskowe i ambasady, sytuacja wydawała się jasna. Tego typu działania mogą…

Czytaj dalej »![OSINT^2, czyli kilka słów o weryfikacji danych [czwartki z OSINTem] OSINT^2, czyli kilka słów o weryfikacji danych [czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2023/04/image-5-150x150.png)

OSINT zyskał dużą sławę w ostatnich latach, szczególnie dzięki publicznemu zaprezentowaniu możliwości, jakie daje, ale także ze względu na fakt, że coraz większa część światowej społeczności jest obecna i aktywna w Internecie. Nie bez znaczenia jest też rozwój platform społecznościowych oraz narzędzi, które umożliwiają dostęp do różnych typów danych umieszczanych…

Czytaj dalej »

ChatGPT, narzędzie tak rozpoznawalne, że wszędzie o nim mówią. Także w kontekście o zagrożeniach jakie niesie dla potencjalnych branż (np. programistów), gdzie ludzie boją się o swoje stanowiska. Wspominają także o plusach, czyli m.in. przyspieszeniu pracy wielu grup pracowniczych, np. testerów penetracyjnych. Jako, że jestem jednym z nich postanowiłem sprawdzić…

Czytaj dalej »![Poznaj bezpieczeństwo Windows – usługi systemowe [notatki ze szkolenia] Poznaj bezpieczeństwo Windows – usługi systemowe [notatki ze szkolenia]](https://sekurak.pl/wp-content/uploads/2023/04/3288227-150x150.jpg)

Usługi systemowe Windows (Windows services) to szczególne procesy działające w systemie, zarządzane przez specjalny proces o nazwie Service Control Manager (SCM). Komunikacja z nimi odbywa przez dedykowane API (Services API), które z założenia umożliwia zdalny dostęp do usług (innymi słowy, można zarządzać usługami działającymi na innym serwerze). W przeciwieństwie do…

Czytaj dalej »