Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

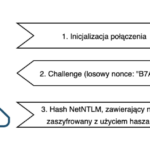

W świecie nowoczesnych technologii chmurowych, uwierzytelniania wieloskładnikowego i architektury Zero Trust, łatwo zapomnieć o fundamentach, na których wciąż stoi większość firmowych sieci wewnętrznych. Mowa o środowiskach Active Directory i protokołach, które pamiętają czasy Windows NT. Jednym z takich reliktów, który pozostaje jednym z najpopularniejszych wektorów ataku podczas wewnętrznych testów penetracyjnych,…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Lateral movement (często tłumaczony jako ruch boczny) w środowiskach Active Directory bardzo rzadko opiera się na podatnościach w rozumieniu tych dostępnych w ramach bazy CVE. W praktyce znacznie częściej jest to konsekwencja nadużycia wbudowanych mechanizmów administracyjnych, które zostały zaprojektowane z myślą o automatyzacji i zdalnym zarządzaniu systemami z rodziny Windows….

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Wstęp W artykule chciałbym podzielić się moimi doświadczeniami związanymi ze zgłoszeniem podatności w routerach dostarczanych przez dostawców Internetu (ISP) oraz procesem jej późniejszego „usuwania”. Ze względu na niską złożoność ataku oraz konsekwencję jej wykorzystania czuję moralny obowiązek podzielenia się spostrzeżeniami. Celem artykułu jest pokazanie, jak w praktyce wygląda obsługa podatności…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

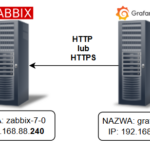

Dalsza część opowieści Na sam początek wróćmy do naszej hipotetycznej sytuacji z >poprzedniego artykułu. Musiałeś napisać zapytanie pokazujące maksymalną ilość zalogowanych użytkowników w wybranym przedziale czasu na dashboardzie – wyłącznie dla systemów Ubuntu (ustaliliśmy, że informacja ta znajduje się w inwentarzu hosta). Utworzyłeś więc panel z następującym zapytaniem: SELECT h.host…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »