Siódmy dzień od naszego eksperymentu z #vulnz. Tym razem przygotowaliśmy interaktywną animację o dość znanej (i często występującej podatności) – XXE (XML External Entity). Nie będziemy za bardzo spoilerować – sami zobaczcie o co chodzi w temacie :) Dla pewności – odpowiednie akcje wywołujecie przyciskami: Jeśli ktoś chce zobaczyć tę…

Czytaj dalej »

Dzisiaj będzie krótko i długo ;) a cały wpis to kolejny odcinek naszej serii vulnz (codziennie na sekuraku coś ciekawego w temacie podatności). Żeby nie trzymać Was dłużej: tutaj do pobrania w PDF cały rozdział o podatności XSS (Cross-Site Scripting) z naszej sekurakowej książki.

Czytaj dalej »

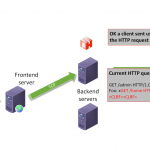

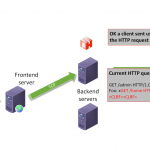

W zeszłym roku pojawił się ~nowy rodzaj ataków: HTTP Request Smuggling. Jak sama nazwa wskazuje chodzi o pewne “przemycanie” żądań HTTP w komunikacji atakującego. Po co? Ano po to żeby np. dostać się do panelu administracyjnego bez uwierzytelnienia czy wstrzyknąć coś “ciekawego” innemu użytkownikowi atakowanego serwisu webowego. Ciekawe wykorzystanie tego błędu zapewne…

Czytaj dalej »

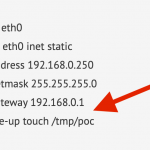

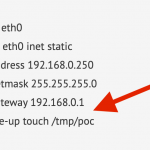

Eksperymentalnie, przez tydzień postaramy się codziennie publikować minimum jedną podatność (nową, lub po prostu ciekawą) – wpisy można obserwować pod tagiem vulnz (tutaj RSS). Jeśli ktoś z Was ma urządzenie IoT (choćby domowy router) pewnie przynajmniej raz w życiu widział ekran konfiguracji adresów IP sieci lokalnej / maski czy gatewaya. Od strony…

Czytaj dalej »

Czy ostatnia podatność w sudo jest poważna czy nie? Czytajcie dalej, bo na pewno jest ciekawa. Aż ciężko uwierzyć, że w tak popularnym (i krytycznym dla bezpieczeństwa) narzędziu uchował się jakiś błąd klasy buffer overflow: $ perl -e ‘print((“A” x 100 . “\x{00}”) x 50)’ | sudo -S id Password:…

Czytaj dalej »

Jeśli w tytule widzisz subtelną różnicę pomiędzy dwoma znakami mniejszości – będziesz dobrym pentesterem ;-) Dla pewności znajdźcie różnicę pomiędzy: <script> oraz <script> Właśnie, dla filtrów próbujących zabezpieczyć aplikację przed podatnością XSS <script> wygląda mocno podejrzanie – do usunięcia! Natomiast <script> wygląda całkiem OK (nie ma tu prawidłowego otwarcia tagu…

Czytaj dalej »

Różne pluginy korzystają z wordpressowej funkcji unzip_file, która służy do zwykłego rozpakowywania zipów. Co może być groźnego w zwykłym rozpakowywaniu zipów? Wiele. Wyobraźmy sobie że dostajemy od kogoś archiwum zip i pracujemy z uprawnieniami admina. Rozpakowujemy zip-a i nagle mamy zabackdoorowany system. Jak? Ktoś umieścił w archiwum plik o nazwie: ../../../../../Windows\system32\cmd.exe…

Czytaj dalej »

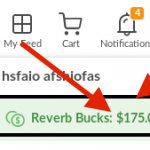

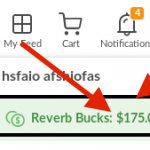

W dzisiejszym odcinku vulnz ciekawy przykład zastosowania kontrowersyjnej podatności Race Condition w świecie webowym. Kontrowersyjnej – bowiem wielu nie wierzy, że występuje ona w rzeczywistości. Zobaczmy więc konkretny, świeży przykład w serwisie reverb.com Autor badania na początek uzbroił się w Turbo Intruder – rozszerzenie do opisywanego w sekurakowej książce narzędzia…

Czytaj dalej »

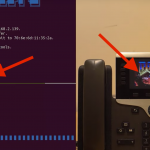

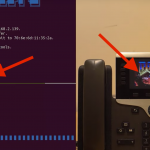

Jeśli ktoś choćby pobieżnie zna sprzęt Cisco, na pewno kojarzy protokół Cisco Discovery Protocol (CDP) – działa na switchach, routerach, telefonach IP… (w tych ostatnich w ogóle się nie da go wyłączyć). Tymczasem wykryto możliwość zdalnego wykonania kodu (RCE) – w wielu przypadkach jako root(!) i/lub DoS w takich urządzeniach: Cisco FXOS, IOS…

Czytaj dalej »

Kit to wirtualny pracownik oferowany przez platformę shopify. Nie dość że “pracuje za darmo” ;) to czasem pozwala nieźle zarobić. Tym razem zarobek został osiągnięty w dość niekonwencjonalny sposób. W pewnym miejscu można było do aplikacji zuploadować obrazek. Niektórzy z czytelników pomyślą – aha, w takim razie zamiast obrazka można…

Czytaj dalej »

Podatność umożliwia zdalnie wykonanie kod na atakowanym urządzeniu (z uprawnieniami wysoko uprawnionej usługi Bluetooth). Wystarczy tylko, że ofiara ma aktywowany Bluetooth, oraz jesteśmy w jego zasięgu. Podatne są Androidy 8.x, 9.x (być może również wcześniejsze). Na dziesiątce można “tylko” wykonać DoS – zdalnie zrestartować usługę odpowiedzialną za Bluetooth. On Android 8.0…

Czytaj dalej »