Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Tutaj została opisana seria podatności w popularnych urządzeniach firmy QNAP. Podatne są wersje firmware < 6.0.3, 5.2.11, 5.4.9, i choć luki zostały załatane pod koniec 2019 roku, badacz publikuje szczegóły je dopiero teraz, dodając że wg jego obliczeń podatnych jest około 450 000 urządzeń dostępnych z Internetu. Luka (czy luki)…

Czytaj dalej »

Tym razem podatność była warta ~10 000 PLN. Zaczęło się od subdomain takeover, w wyniku czego można było hostować dowolny content z domeny: devrel.roblox.com. O co chodzi w subdomain takeover? W skrócie: Lokalizujemy poddomenę firmy X, która nie jest już obsługiwana (choć wpis w DNS został). “nie jest już obsługiwana” ? Tj….

Czytaj dalej »

Wystarczyło wysłać odpowiedni obrazek ofierze na chacie aby finalnie zdobyć jej token do API. Sam token umożliwia z kolei na takie operacje: lets you send messages, read messages, create groups, add new users or remove users from groups, change permissions in groups, etc. W skrócie masakra, w szczególności że operacja…

Czytaj dalej »

Ta krótka historia zaczyna się tak: Sophos received a report on April 22, 2020, at 20:29 UTC regarding an XG Firewall with a suspicious field value visible in the management interface. (…) The attack affected systems configured with either the administration (HTTPS service) or the User Portal exposed on the…

Czytaj dalej »

Podatność CVE-2020-0022 została załatana w lutym 2020 roku, natomiast teraz pojawiło się więcej informacji + PoC exploit. W skrócie – całość można wykonać bez uwierzytelnienia (ba, nawet bez parowania z ofiarą) – jedyne co potrzeba to jej fizyczny adres radiowy Bluetooth: One feature that is available on most classic Bluetooth…

Czytaj dalej »

Pedro Ribeiro ujawnił dzisiaj serię 0-dayów w oprogramowaniu klasy enterprise: IBM Data Risk Manager. Zgodnie z opisem na oficjalnej stronie: IBM Data Risk Manager udostępnia wyższej kadrze kierowniczej i jej współpracownikom praktycznie użyteczne centrum sterowania ryzykiem dla danych. Rozwiązanie to pomaga w wykrywaniu, analizowaniu i wizualizacji zagrożeń biznesowych związanych z…

Czytaj dalej »

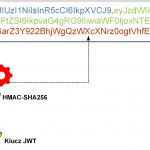

Jeśli chcecie zapoznać się z bezpieczeństwem JWT – zerknijcie tutaj. W dużym skrócie tokeny JWT stosowane są niekiedy jako pewnego rodzaju klucze API. Nie masz dobrego klucza – nie skorzystasz z API. Proste. Żeby użytkownik nie mógł podrobić (czy wręcz stworzyć) takiego tokenu – (standardowo) używane są podpisy: Jeśli nie…

Czytaj dalej »

Jak szybko zarobić 75 000 dolarów? Wystarczy znaleźć błąd pozwalający na nieautoryzowany dostęp do kamerki w Safari (zarówno na macOS, jak i iOS)! A właściwie nie jeden błąd, a serię siedmiu błędów, takich jak znalazł Ryan Pickren podczas analizy bezpieczeństwa modelu uprawnień do kamery. Trzy z tych błędów były potrzebne…

Czytaj dalej »

Jeśli nie jesteście fanami internetowych reklam, być może kojarzycie rozwiazanie Pi-hole. W każdym razie niedawno załatano tutaj możliwość wykonania kodu w OS poprzez podanie w panelu webowym (trzeba więc być zalogowanym do urządzenia) odpowiednio złośliwej wartości adresu MAC . Jeśli ktoś chce mieć mały challenge, niech znajdzie problem w tym kodzie: Samo…

Czytaj dalej »

Jedni powiedzą – ciekawa, nietypowa podatność, inni stwierdzą – w świecie IoT można spodziewać się wszystkiego – nuda ;) W każdym razie zobaczcie na te podatności (wykorzystywane już w realnych kampaniach). W szczególności zwracam uwagę na jedną z nich. Urządzenia Draytek (Vigor2960/3900/300B) mają możliwość logowania się “normalnym” loginem i hasłem…

Czytaj dalej »

Microsoft ostrzega o dość niesympatycznym błędzie. Wystarczy pod Windowsem otworzyć odpowiednio spreparowany dokument (zapewne ze “złośliwym” fontem w środku) aby napastnik wykonał kod w OS (z uprawnieniami SYSTEM). Co więcej błąd jest wykorzystywany obecnie w atakach celowanych: Microsoft has become aware of limited targeted Windows 7 based attacks that could…

Czytaj dalej »

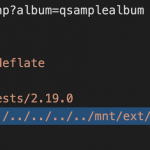

OpenWRT to popularne otwartoźródłowe oprogramowanie, używane często w miejsce oryginalnego oprogramowania na routerach różnych producentów. Wczoraj Guido Vranken opublikował opis błędu, który zidentyfikował w procesie instalacji oprogramowania, który może skutkować możliwością wykonania dowolnego kodu po stronie urządzenia (CVE-2020-7982). Praktyczny atak będzie jednak wymagał wcześniejszego przeprowadzenia Man-in-the-middle co nieco zmniejsza krytyczność…

Czytaj dalej »

Dzisiaj w serii #vulnz, ciekawy błąd (CVE-2020-10558) znaleziony ostatnio przez @Nuzzl2 w samochodzie Tesla Model 3. Krótko mówiąc: z poziomu ekranu w samochodzie można uruchomić przeglądarkę webową, którą podatna jest błąd typu DoS. W wyniku przejścia na specjalnie spreparowaną stronę internetową, możliwe było całkowite zajęcie zasobów procesora, w wyniku czego zablokowane były wszystkie…

Czytaj dalej »

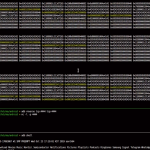

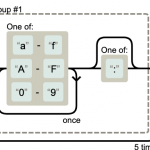

Dzisiaj w serii #vulnz: bruteforce hasła to jeden z najprostszych ataków, jakie można przeprowadzać na aplikacje webowe, a zarazem nadal zadziwiająco skuteczny. Polega w największym skrócie na tym, że dla zadanej nazwy użytkownika próbujemy masowo zgadywać jego hasło. Przykładowo, jeśli strzelimy, że nazwą użytkownika jest admin, możemy następnie próbować zgadywać…

Czytaj dalej »

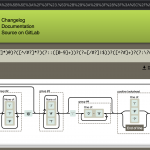

W dzisiejszym odcinku z serii #vulnz omówimy ciekawy błąd znaleziony przez @xdavidhu (David Schütz) w pewnym wyrażeniu regularnym, które weryfikowało poprawność nazwy domeny w wielu usługach Google. Wszystko zaczęło się od tego, że David natrafił na stronę pod następującym adresem URL: https://console.developers.google.com/henhouse/?pb=[“hh-0″,”gmail”,null,[],”https://developers.google.com”,null,[],null,”Create API key”,0,null,[],false,false,null,null,null,null,false,null,false,false,null,null,null,null,null,”Quickstart”,true,”Quickstart”,null,null,false] Dalej będziemy tę stronę nazywać henhouse (jak…

Czytaj dalej »