Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

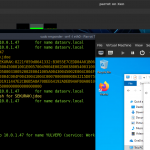

Jak czytamy w prezentacji niemieckich badaczy: 1. Udało się odnaleźć “ciekawą domenę” (adres internetowy), używaną przez jedną ze spółek grupy Volkswagen (narzędzie: subfinder) 2. Na tej domenie badacze wykonali atak ‘bruteforce’ na dostępne tam publicznie katalogi/pliki (narzędzie: feroxbuster lub gobuster) 3. Odnaleźli tam pozostawioną “konsolę debug” – czyli /actuator/heapdump❗ 4….

Czytaj dalej »

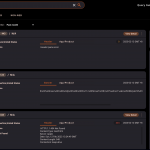

Jeśli znacie już Shodana, czy Zoomeye, to zrozumienie idei https://hunter.how/ nie będzie trudne :-) Warto rozpocząć od krótkiego przewodnika po filtrach, a później do dzieła, np.: Próba namierzenia systemów zainfekowanych przez Ransomware ESXiArgs. Analiza poddomen przykładowej domeny. Analiza całej infrastruktury pewnej firmy ;) Uwagę zwracają dość wygodne w użyciu filtry…

Czytaj dalej »![Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows] Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows]](https://sekurak.pl/wp-content/uploads/2022/08/bh1-150x150.png)

W tym artykule przyjrzymy się bliżej narzędziu BloodHound — Six Degrees of Domain Admin. Aplikacja została stworzona w języku JavaScript i zbudowano ją za pomocą platformy Electron. Graficzna wizualizacja korzysta z bazy danych Neo4j. Podczas eksperymentu będziemy korzystać ze stacji roboczej z Windows oraz stacji Windows Server (obie stacje jako…

Czytaj dalej »

System Windows jest zdecydowanie najpopularniejszym systemem operacyjnym na świecie – m.in. z uwagi na łatwość jego użytkowania, wysoką dostępność gier, a także w miarę intuicyjny i prosty (w porównaniu do innych systemów) sposób organizacji sieci dzięki możliwości utworzenia domeny, podpinania do niej nowych komputerów i użytkowników, a następnie zarządzania nimi. …

Czytaj dalej »

Tymczasem idąc nieco od końca, kilka opinii uczestników o poprzedniej edycji: Polecam dla początkujących i zaawansowanych. Jeśli ktoś dopiero zaczyna swoją przygodę w reconie to jest to najlepsze i najbardziej przystępne źródło wiedzy jakie kiedykolwiek widziałem. Jestem pod wrażeniem ilości wiedzy, jaką człowiek jest w stanie zmieścić w 4h szkolenia….

Czytaj dalej »

Jeśli chciałbyś dowiedzieć się więcej o łatwym pozyskiwaniu informacji o infrastrukturze IT swojej firmy, chciałbyś wiedzieć jak chronić się przed wrogim rekonesansem czy poznać sporo popularnych ale również niszowych sztuczek związanych z technicznym OSINT-em, kurs jest dla Ciebie. Na obecną chwilę planujemy tylko jedną jego edycję, która odbędzie się w…

Czytaj dalej »

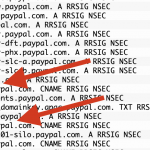

DNSSEC wielu osobom kojarzy się większym bezpieczeństwem usługi DNS. Tymczasem… różnie z tym bywa. Mało osób ma świadomość, że w przypadku korzystania z tej usługi dosyć łatwo można wykonać enumerację skonfigurowanych w DNS-ie nazw domen. Temat ten poruszamy w naszej książce jako jeden z wielu dotyczących możliwości realizacji rekonesansu poddomen:…

Czytaj dalej »

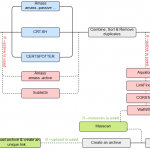

Rekonesans pasywny / aktywny. Poszukiwanie domen, adresów IP. Narzędzia, ciekawe serwisy, triki używane przez bug bounterów… tego typu rzeczy znajdziecie zaprezentowane w formie graficznej tutaj. Jeśli chcesz więcej wiedzieć o rekonesansie sieciowym odsyłam również do naszego trzyczęściowego poradnika: google hacking, zoomeye, shodan, censys oraz inne ciekawe narzędzia. –ms

Czytaj dalej »Jeśli ktoś miał kiedykolwiek do czynienia z rekonesansem sieciowym, na pewno zna narzędzia: shodan/zoomeye/censys. Czego możemy się tutaj spodziewać? Potencjalnie zaindeksowanych nieco innych zasobów niż we wspomnianych wcześniej serwisach. –ms

Czytaj dalej »

Trzecia część serii o rekonesansie infrastruktury IT. Poznajemy takie narzędzia jak crt.sh, VirusTotal czy RiskIQ.

Czytaj dalej »

Pierwsza części serii poruszała temat wykorzystania wyszukiwarek internetowych jako źródła informacji we wstępnej fazie rekonesansu. Druga część również będzie traktować o wyszukiwarkach, ale takich, które zostały stworzone do testów bezpieczeństwa.

Czytaj dalej »

Podstawą testów bezpieczeństwa aplikacji webowej czy infrastruktury jest rekonesans, a więc zebranie wszystkich subdomen, adresów IP i innych ogólnodostępnych informacji. Jednym z najprostszych narzędzi, które możemy do tego wykorzystać jest wyszukiwarka Google.

Czytaj dalej »Dużo osób zna Shodana, trochę osób zna Censysa, ale prawie nikt nie zna chińskiego odpowiednika – Zoomeye. W skrócie – tego typu serwisy są w stanie rozpoznać w sposób pasywny infrastrukturę IT dostępną na publicznych adresach IP. Rozpoznać – czyli poznać dostępne tam domeny, urządzenia (wraz z ich typami) czy…

Czytaj dalej »Datasploit poszukuje publicznie dostępnych: e-maili, loginów, telefonów. Wszystko w oparciu o bazy: Facebooka, Shodana, Censys, whois; nie brakuje też poszukiwania domen i (poddomen). –ms

Czytaj dalej »

Współczesne aplikacje internetowe to bardzo rozbudowane projekty, wykorzystujące wiele różnorodnych zasobów. Podczas testów penetracyjnych warto zaopatrzyć się w zestaw wyspecjalizowanych narzędzi, przydatnych w określonych sytuacjach. Jednym z nich jest DirBuster – prosty skaner aplikacji webowych, przeznaczony do wykrywania nieosiągalnych z poziomu nawigacji serwisu folderów i plików.

Do czego opisywany program może nam się przydać w praktyce?