Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Rosyjska grupa APT “Midnight Blizzard” wykorzystuje pliki .rdp w kampanii malware, która umożliwia kradzież danych z dysków użytkowników oraz dystrybucję złośliwego oprogramowania w sieci ofiary. Atak polega na oszukaniu użytkownika, aby otworzył spreparowany plik .rdp, co skutkuje kradzieżą danych i potencjalnym zainfekowaniem innych urządzeń. Nasi pentesterzy natrafili na ślady tej…

Czytaj dalej »

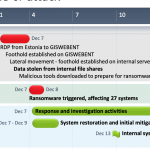

Chodzi o Pensacola na Florydzie. Ransomware dostał się do sieci miasta i poza zaszyfrowaniem danych zostały one dodatkowo wykradzione. Decydenci nie palili się do zapłacenia okupu wynoszącego $1 000 000, atakujący zatem ujawnili w ramach ‘demo’ 2 GB wykradzionych informacji. Obecnie mamy dostępny zwięzły raport całego incydentu. Ważną lekcją jest…

Czytaj dalej »

Poza krytyczną podatnością w core samego Windows, Microsoft załatał również ostatnio kilka krytycznych podatności związanych z RDP. Tym razem podatny jest klient RDP – jeśli ktoś łączy się do odpowiednio przygotowanego serwera, serwer ten może wykonać z naszymi uprawnieniami dowolny kod (na naszym komputerze): CVE-2020-0611 is a remote code execution vulnerability which…

Czytaj dalej »

Podatność o której pisaliśmy parę miesięcy temu dotyka wprawdzie Windowsa 7 (i niższych), ale umożliwia bez żadnej interakcji ofiary na otrzymanie pełnego dostępu administracyjnego na atakowanej maszynie. Sytuację pogarsza fakt, że w Metasploicie od jakiegoś czasu gotowy jest exploit na lukę. Tymczasem ktoś rzeczywiście zaczął atakować systemy dostępne z Internetu…

Czytaj dalej »O problemie pisaliśmy niedawno – w skrócie, bez uwierzytelnienia można wykonać kod w systemie operacyjnym (uprawnienia SYSTEM) poprzez odpowiednio złośliwą komunikację RDP. Od tego czasu mamy skaner wykrywający podatność (rdpscan), dość szczegółową analizę podatności, a także około miliona maszyn dostępnych bezpośrednio z Internetu, które nie są załatane. Lepiej się pospieszcie z…

Czytaj dalej »Microsoft pisze tak: Today Microsoft released fixes for a critical Remote Code Execution vulnerability, CVE-2019-0708, in Remote Desktop Services – formerly known as Terminal Services – that affects some older versions of Windows. (…). This vulnerability is pre-authentication and requires no user interaction. In other words, the vulnerability is ‘wormable’….

Czytaj dalej »Kolejny exploit z arsenału NSA, który nie doczeka się prawdopodobnie oficjalnej łatki Microsoftu na starszych systemach (Windows XP / Windows 2003 Server). Tym razem można wykonać kod w OS bez uwierzytelnienia za pomocą Remote Desktop. Na shodanie spokojnie można obecnie znaleźć ~30 000 systemów z publicznie dostępnym portem 3389 i systemem…

Czytaj dalej »