Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

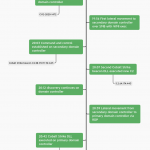

Pełen opis dostępny macie tutaj, a akcja rozgrywała się wyjątkowo szybko. Klik w e-mailu phishingowym – dostęp na niskouprzywilejowanego użytkownika – 17:01 Rekonesans po sieci wewnętrznej w celu poszukiwania domeny [skuteczne] odpalenie exploita na Zerologon – 19:41 Atak na drugi kontroler domeny Binarka Ryuka została rozpylona po sieci (via RDP) – 20:29…

Czytaj dalej »

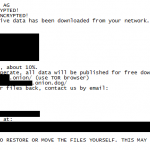

Operatorzy Clopa opublikowali w ramach dowodu paczkę wykradzionych danych: e-maile, skany paszportów, dokumenty finansowe. Sama spółka obsługuje ~10 000 klientów i jest siódmą co do wielkości firmą softwareową w Europie. Komunikat jaki dodatkowo otrzymała sama firma wygląda tak jak poniżej (niektórzy zwracają na nieco ironiczne rozpoczęcie komunikacji zwrotem Dear): Żądana…

Czytaj dalej »

Chodzi o sieć UHS, która zatrudnia 90 000 osób i posiada 400 placówek (sumarycznie w USA oraz UK); roczne przychody sieci to mniej więcej 12 miliardów USD. Dzisiaj sieć wydała takie oświadczenie, sprowadzające się do stwierdzenia: sieć IT w placówkach naszej spółki nie działa z powodu “problemu bezpieczeństwa”. Podpisano: Jane Crawford, szef…

Czytaj dalej »

Niemieckie media raportują o ataku ransomware, który miał miejsce kilka dni temu, a był wycelowany w szpital w Düsseldorfie. Ransomware zaszyfrował 30 serwerów, a sam szpital przestał przyjmować pacjentów (rownież tych wymagających intensywnej terapii): There is currently an extensive IT failure at the University Hospital Düsseldorf (UKD). This means, among other things,…

Czytaj dalej »![Makabra w banku. 12 000 komputerów zainfekowanych ransomware, oddziały zamknięte [Chile] Makabra w banku. 12 000 komputerów zainfekowanych ransomware, oddziały zamknięte [Chile]](https://sekurak.pl/wp-content/uploads/2019/07/hack-150x150.png)

BancoEstado – największy bank w Chile – został zainfekowany malware (prawdopodobnie chodzi o REvil). Pisząc kolokwialnie atakujący uderzyli z grubej rury: według doniesień zainfekowanych została większość serwerów i komputerów pracowników. Sam bank potwierdza zainfekowanie komputerów w oddziałach. While initially, the bank hoped to recover from the attack unnoticed, the damage…

Czytaj dalej »

Jak donosi The Hackers News, Rosjanin jak gdyby nigdy nic wjechał do USA na wizie turystycznej a następnie zaproponował solidną łapówkę za instalację backdoora w infrastrukturze pewnej firmy. Na dalszym etapie całość miała służyć do propagacji ransomware: The FBI has arrested a Russian national who recently traveled to the United…

Czytaj dalej »

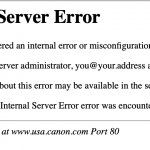

Wg Bleeping Computer Canon został zainfekowany przez Maze. Obecnie niedostępna jest amerykańska strona korporacji: Ucierpiała też strona przechowująca zdjęcia użytkowników w cloudzie. Sama korporacja informuje, że utraciła zdjęcia użytkowników znajdujące się w serwisie image.canon, na pocieszenie ostały się miniaturki, choć i tych na razie nie można pobrać. Update: operatorzy Maze…

Czytaj dalej »

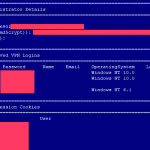

Chodzi o podatne rozwiązania VPN – Pulse Secure. Ktoś kojarzony z Rosją udostępnił 1800 adresów IP, gdzie można znaleźć te podatne rozwiązania. Jako bonus dorzucone zostały dodatkowe dane (typu loginy i hasła w plaintext – więcej o tym za chwilę): https://twitter.com/Bank_Security/status/1290742997529829383 O samej podatności (czy raczej podatnościach) pisaliśmy już jakiś czas…

Czytaj dalej »

Cóż, prawdziwe tornado ransomware zapewne jeszcze przed nami. Tymczasem można zaobserwować coraz mocniejsze podmuchy – tym razem jest to NetWalker. McAfee w swoim rozbudowanym raporcie wspomina o przychodach z okupów rzędu $25 000 000 (za okres od 1 marca 2020r. do końca lipca). Co jest celem przestępców? Większe firmy, które…

Czytaj dalej »

Niedawno pisaliśmy o ataku ransomware na Garmina (zresztą i na obecną chwilę wszystkie usługi nie pracują do końca poprawnie). Samo zaszyfrowanie miało miejsce 23. lipca, w wg doniesień BleepingComputer klucz deszyfrujący był prawdopodobnie kupiony raptem dzień lub dwa później. Sugeruje to timestamp plików poniżej: W akcji ratowania brały też udział dwie…

Czytaj dalej »

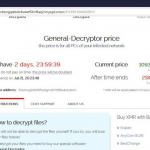

Kilka niezależnych źródeł potwierdziło, że ostatni duży atak na Garmina to ransomware, a wg BleepingComputer stawka za klucz deszyfrujący wynosi obecnie $10 000 000. Całość wygląda też na dość celowany atak – zobaczcie np. rozszerzenia zaszyfrowanych plików .garminwasted: Dotkniętych systemów jest też więcej niż się mówiło początkowo – nie działa…

Czytaj dalej »

“Dopłata bitcoinowa w hiszpańskich pociągach” brzmiałaby w tytule zbyt clickbaitowo ;) Ale kto wie czy realnie do nie sprowadzi się obecna akcja. Hiszpański ADIF zatrudnia około 13 000 pracowników i zarządza infrastrukturą kolejową (tory, sygnalizacja, stacje) i uspokaja że wszystko pod kontrolą. Inaczej twierdzą operatorzy REvil: hackers have claimed to…

Czytaj dalej »

Dość enigmatycznie o problemie donosi oficjalnie sama firma: Jeśli pogrzebiemy nieco głębiej dowiemy sięm że prawdopodobnie nie działa również przynajmniej część linii produkcyjnych w Azji, a o całe zamieszanie podejrzewa się ransomware. Problemy od kilkunastu godzin raportują ludzie na całym świecie, w tym w Polsce: Nie działają też serwisy których…

Czytaj dalej »

O niedawnym ataku relacjonuje ZDnet: Sources inside the ISP said hackers caused extensive damage to the company’s network after they managed to gain control over an internal Domain Admin, from where they spread and installed their ransomware payload to more than 18,000 workstations. Obecne żądanie okupu to: 109345 Monero (~28 000…

Czytaj dalej »

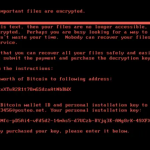

Trochę niezręcznie tłumaczyć od deski do deski całe, opasłe opracowanie przygotowane przez jednego z kluczowych pracowników Maersk – tutaj zatem tylko zajawka. notPetya to rok 2017, a wcześniej (jeśli chodzi o historię zaatakowanej firmy) nasz badacz opisuje grzechy, które można wskazać chyba w większości dużych organizacji – braki z kontrolą uprawnień…

Czytaj dalej »