NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

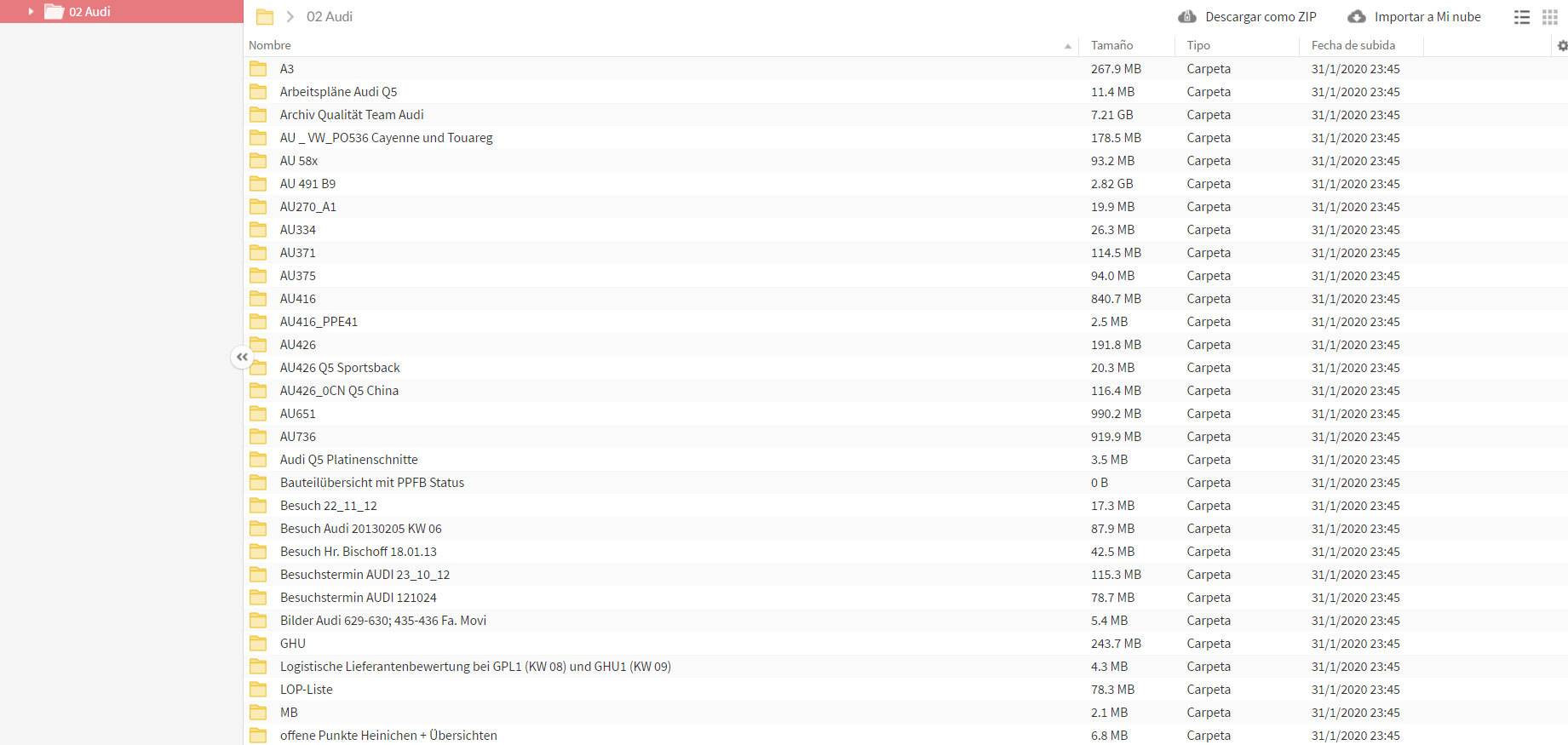

GEDIA to spora niemiecka firma działająca w branży motoryzacyjnej (dostarczają rozmaite komponenty) – mają fabryki na trzech kontynentach (również w Polsce). Niedawno dowiedzieliśmy, że firma została zainfekowana ransomware. Niby nic wielkiego, ale pojawiła się również groźba ujawnienia danych – w przypadku kiedy GEDIA nie zapłaci okupu. Nie zapłaciła – więc dane zostały ujawnione:

Przypominamy jednocześnie właśnie o tego typu trendzie: kierowana infekcja sieci / szyfrowanie danych / groźba ujawnienia poufnych informacji zebranych w trakcie ataku na infrastrukturę ofiary. Zapewne wiele firm płaci okup i temat uznaje za zamknięty. Jednocześnie są i tacy, którzy nie poddają się szantażowi. Która droga jest lepsza? Odpowiedz nie jest taka jednoznaczna…

–ms

Zaufanie klienta? Pod zdechłym Azorkiem. Mają kopię, i serwer uruchomią?

Zapłacić Haracz, Okup, To znaczy zostać pokonanym. Przypuszczam, że w pewnym momencie musi nastąpić przełom. Dwie możliwości; ścigać sprawców, albo dobrze zabezpieczyć? Pytanie? gdzie jest granica zabezpieczania systemów? To się dzieje od lat. Czy naprawdę nie można nic zrobić w tej sprawie? A może te dziury są specjalnie robione. Po to aby nikt nie mógł się czuć bezpiecznie. Po to aby, można było dyktować warunki.

( wciąż nowe ). Pozdrawiam.

Ujawnianie danych – moralnie naganne – ma mały plus: backupy nie są już ratunkiem. Ratunkiem jest staranne zabezpieczanie danych, co firmy dotychczas olewały, przekonywane przez niektórych specjalistów od bezpieczeństwa że “najważniejsze to mieć backup”. Nie! Backup to jest ochrona przed awarią. Przed włamaniem należy się zabezpieczyć, chociażby z szacunku do danych klientów.

Wszytko zależy od tego jaki to będzie Backup.

Zdecydowanie polecam Xopero i zachęcam wszystkich chcących zabezpieczyć się na takie ataki do skorzystania z polskiego rozwiazania, które jest wykorzystywane od Europy po Amerykę czy Afrykę.

Nie istnieje coś takiego jak magicznie w pełni bezpieczny system. Nie ma ideałów. Poza tym metody ataków też się rozwijają.

Brzmisz jak sztuczna inteligencja ze słabym algorytmem elokwencji

Dużo pytań, a pod koniec to już teoria spiskowa :P problem tkwi w niskiej świadomości (nie) bezpieczeństwa wśród ludzi. Wiedza często ogranicza się do włącz, wylacz, wszystko działa to super. W działach bezpieczeństwa zatrudnianiu są ludzie z łapanki, brakuje odpowiedniej separacji środowisk, sieci często są płaskie, brakuje vlanow, strefy zdemilitaryzowanej, zabezpieczenia nawet jeśli są to albo nieaktualne albo źle skonfigurowane, pracownicy tych firm często nie są odpowiednio przeszkoleni i w tym cały problem.

Gdzie jest granica bezpieczeństwa? Jest całkiem inna w przypadku zautomatyzowanych robali typu np. Dharma, które macają cały Internet pod kątem dostępnego RDP, a inna w przypadku robali, których infekcja jest manualna, poprzedzona włamaniem, rekonesansem całej infrastruktury ofiary, skopiowaniem danych itd.

W tym przypadku lista haseł wykradzionych z tej firmy była opublikowana co najmniej 28 stycznia (https://pastebin.com/q8JNS50U), a mamy prawie połowę marca – więc jeśli ktoś miał ponad miesiąc na ręczne działania, to ciężko mówić o granicy bezpieczeństwa, która by była realną zaporą dla takich spokojnych i przemyślanych działań, a która jednocześnie byłaby akceptowalna biznesowo i nie rozwalała pracy firmy.

Jak tak dalej pójdzie to będzie trzeba wrócić do papierowych kartotek, zeszytów i sklejania kartek A3 w duże płachty pod duże tabele.

Przecież sam ransomware nie musi być zainicjowany przez dziurę. Możemy mieć super zabezpieczenie na wejściu przez sieć, a użyszkodnik przytarga na pendrivie i gotowe. Sa miałem taką sytuację w firmie, gdzie ich sieć zabezpieczona była do tego stopnia, że każdy użytkownik był uważany za potencjalnego włamywacza i nie było możliwości odpalić USB czy otworzyć załączniki z uprawnieniami root’a/admina. Niestety zarządowi się to nie podobało, bo mało wygodne i tłumaczenia, że jest to z uwagi na bezpieczeństwo nic nie pomagało. Podobna sytuacja była z pocztą, którą też obsługiwałem z zastosowanie greylistingu i RBLów. Też oczekiwanie na korespondencje od nowych klientów się nie podobało. Gdy wyłączyłem ten mechanizm i zwiększył się SPAM to oczywiście pretensje do admina. Zwolniłem się bo tłumaczeń nie chcieli zrozumieć, a nie zamierzam odpowiadać za coś nad czym nie mam kontroli. Po paru latach usłyszałem, że w tej firmie był atak ransomware i w związku z tym wyleciało z roboty 2 adminów i że zapłacili okup :) Niestety za debili w zarządzie nie ma rady i możemy sobie zabezpieczać… bo ci ludzie myślą, że jak mają władzę to mogą wszystko włącznie z sankcjami podwładnych. W ogóle jezeli tacy są do przodu to powinni nie zatrudniać specjalistów, a sami sobie prowadzić piaskownicę IT. Niestety tak jest, że gdy jest wszystko OK to dowala się bzdety adminom bo przecież się nudzą i nic nie robią, a gdy coś się wydarzy to wtedy trwoga, albo pretensje, że źle zabezpieczone systemy. Zresztą przeglądając oferty pracy często są propozycje na stanowisko np. administrator sieci i widzimy, umiejętnośc programowania C#, Java, tworzenie WWW (od razu omijam szerokim łukiem takie firmy) – rozumiem, że koszta itd. Ale żeby admin tworzył/utrzymywał stronę firmową to jakiś zart. Niestety ciężka sprawa. Dużo lepiej jest w corpo gdzie dział IT jest odpowiednio duży i z kierownikiem IT jest szansa wpłynąć – wyperswadować odpowienie działania. Zresztą tam już nie szczypią się tak z groszem więc jest większe pole manewru, ale zwykłe firemki zatrudniające do 100 osób to niestety dramat, specjaliści IT niewiele mają do powiedzenia i ma być po myśli zarządu.