Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

OWASP właśnie ogłosił wydanie Release Candidate (RC1 z dnia 6 listopada 2025) nowej wersji znanej na całym świecie listy najbardziej istotnych klas problemów bezpieczeństwa aplikacji webowych – OWASP Top 10:2025. To już ósma edycja (poprzednia pochodziła z 2021 roku), która stanowi punkt odniesienia dla programistów, testerów bezpieczeństwa i całej branży…

Czytaj dalej »

Krótko. 4 listopada startujemy z czteroczęściowym szkoleniem Wstęp do programowania w Pythonie. Wraz z Gynvaelem Coldwindem nauczymy Cię podstaw programowania w Pythonie. Osobom, które nie miały wcześniej styczności z programowaniem w Pythonie lub próbowały swoich sił, lecz bez powodzenia, pokażemy (skutecznie), na czym warto skupić się na początku. Zrozumiesz podstawowe…

Czytaj dalej »

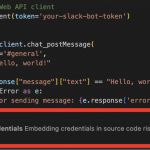

Wprowadzenie integracji dużych modeli językowych (Large Language Model, LLM) ze środowiskami programistycznymi może okazać się zbawienne w przypadku pisania tzw. boiler plate code (czyli szablonów). Nudne i powtarzalne zajęcie, to idealne zadanie dla sztucznej inteligencji. Jednak zachłyśnięcie się technologią oraz poszukiwanie na siłę oszczędności może prowadzić do katastrofalnych skutków. Dlaczego?…

Czytaj dalej »

Autor znaleziska (posługujący się nickiem tim.sh) podzielił się swoimi spostrzeżeniami na temat szeroko zakrojonej kampanii fałszywych tutoriali na platformie YouTube (przykładowo: https[:]//youtu[.]be/Jig3Hb-y3yo). Autor “tutoriala” (dołączamy się do ostrzeżenia, aby pod żadnym pozorem nie postępować zgodnie z krokami przedstawionymi na wideo) nakłania ofiary do zasilenia swojego portfela, a następnie sugeruje przeklejenie…

Czytaj dalej »

Jeśli chciałbyś nieco podnieść swoje kompetencje w obszarze niskopoziomowego hackingu, czy zrozumienia pewnych podstaw oraz ciekawostek przydatnych w zwykłej pracy związanej z IT, czytaj dalej :-) Cały, nowy planowany cykl szkoleń – to de facto fascynująca przygoda po pewnych niuansach informatyki. Jakość projektu zapewnia Gynvael Coldwind – programista pasjonat z…

Czytaj dalej »

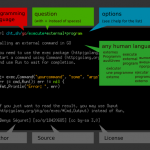

Potrzebny tylko curl i URL: https://cheat.sh/ Twórca zachwala projekt w ten sposób: Krótki cheat sheet do samego cheat sheeta: Inne przykłady: ~ms

Czytaj dalej »

Ponoć dilerzy samochodowi nie zarabiają na sprzedaży aut a na serwisie. Może taki sam model biznesowy przyświecał osobie wykonującej pewne zlecenia dla Siemensa (choć dilerzy sami raczej nie wprowadzają usterek…). David Tinley, został uznany winnym wprowadzenia “bomby logicznej” do plików excel, w których Siemens zarządza zleceniami: The spreadshees included custom scripts that…

Czytaj dalej »Gra Squally z dostępna jest na Steamie. Twórcy reklamują swoje dzieło tak: Squally is a 2D puzzle RPG game where you hack to progress — WITHOUT boring lessons, lectures, nor the need for prior experience. Instead, Squally teaches hacking through fun engaging puzzles where learning is a by-product. Opinie są…

Czytaj dalej »Zaczyna się rzeczywiście bez żadnego “ściemniania”. Lekcja pierwsza: Concepts you may want to Google beforehand: assembler, BIOS Goal: Create a file which the BIOS interprets as a bootable disk This is very exciting, we’re going to create our own boot sector! Taki bardzo prosty boot sector wygląda tak: e9 fd…

Czytaj dalej »Mamy OWASP Top Ten, mamy OWASP ASVS (również w wersji mobilnej) – ale to dokumenty albo dla zupełnie początkujących (Top Ten), albo dla zaawansowanych i to z nastawieniem na testy (ASVS). Projekt OWASP udostępnia jednak mniej znany OWASP Top Ten Proactive Controls Project – czyli zestaw zaleceń dla programistów, dotyczący…

Czytaj dalej »

OWASP OpenSAMM (Open Software Assurance Maturity Model) to otwarty framework pozwalający na sprawne opracowanie i wdrożenie strategii dot. bezpieczeństwa oprogramowania rozwijany przez OWASP.

OpenSAMM do tematu bezpieczeństwa oprogramowania podchodzi systematycznie i całościowo, definiując 12 praktyk bezpieczeństwa pogrupowanych w 4 podstawowe funkcje biznesowe: Governance, Construction, Verification and Deployment.

Czytaj dalej »

Główną motywacją działań twórców złośliwego oprogramowania jest obecnie chęć zysku. Milionowe dochody przynosi dziś ransomware, czyli programy szyfrujące dane swych ofiar w celu wymuszenia pokaźnych okupów w zamian za klucze deszyfrujące. Wbrew powszechnej opinii, by czerpać zyski z nielegalnego procederu nie trzeba nawet umieć programować…

Czytaj dalej »

Ciekawostką ostatnich dni było pojawienie się pierwszego złośliwego programu ransomware wymierzonego w administratorów Linuksowych serwerów. Niestety dla jego twórców, pomimo zastosowania algorytmu AES, program szyfruje dane w sposób łatwy do odzyskania.

Czytaj dalej »

Oto podręcznikowy przykład zagrożeń związanych z outsourcingiem. Amerykańscy prywatni wykonawcy systemów telekomunikacyjnych pracujący dla Pentagonu, w celu obniżenia własnych kosztów, do prac programistycznych wynajęli… Rosjan.

Czytaj dalej »

Osoby które interesują się bezpieczeństwem na pewno znają Gynavela Coldwinda, będącego choćby liderem naszej polskiej globalnie cenionej drużyny CTF – DragonSector. Przy okazji polecam zerknąć wideo z jego prezentacji o hackowaniu antywirusów – naprawdę otwiera oczy na wiele spraw.

Od początku października dostępna jest w przedsprzedaży książka Gynavela pod tytułem: “Zrozumieć Programowanie”.