Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Nieco więcej szczegółów możecie znaleźć tutaj (cve-2023-4911). W szczególności warto zwrócić uwagę na fragment: Pomyślnie wykorzystaliśmy tę lukę i uzyskaliśmy pełne uprawnienia roota w domyślnych instalacjach Fedory 37 i 38, Ubuntu 22.04 i 23.04, Debiana 12 i 13; inne dystrybucje prawdopodobnie również są podatne na ataki i można je wykorzystać…

Czytaj dalej »

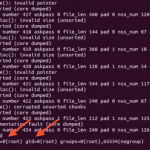

W opisie podatności CVE-2023-32233 czytamy: In the Linux kernel through 6.3.1, a use-after-free in Netfilter nf_tables when processing batch requests can be abused to perform arbitrary read and write operations on kernel memory. Unprivileged local users can obtain root privileges. This occurs because anonymous sets are mishandled. Natomiast w tym…

Czytaj dalej »

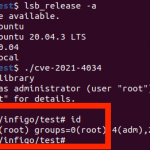

Ostatnio mamy całkiem spory wysyp podatności klasy privilege escalation. Tym razem mowa o luce CVE-2021-4034, którą odkryła ekipa Qualysa: Exploity są już dostępne i wg wielu relacji, działające bez problemu: Wg badaczy podatne są domyślne instalacje takich dystrybucji jak: Ubuntu, Debian, Fedora, CentOS (chociaż z naszej strony warto dodać –…

Czytaj dalej »

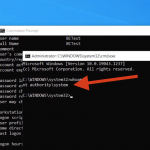

~Kilka dni temu Microsoft załatał podatność umożliwiającą lokalną eskalację uprawnień do administratora. Łatka jednak okazała się trochę dziurawa i nieco zdenerwowany ~badacz bezpieczeństwa opublikował PoCa (czy tak naprawdę działający exploit), umożliwiającego ponowne wykorzystanie podatności. Jest to raz jeszcze eskalacja uprawnień wymagająca posiadania uprawnień zwykłego użytkownika w Windows. Odpalamy PoCa i…

Czytaj dalej »

Podatność CVE-2021-3438 została odkryta niedawno, bo 18 lutego, ale w kodach źródłowych sterowników znajdowała się od 16 lat. Dotyczy ona jedynie starszych modeli drukarek HP, Samsung i Xerox. Niestety nie oznacza to, że luka nie jest poważna, bo obejmuje stosunkowo popularne modele (łącznie około 400). Wykorzystanie podatności pozwala na podniesienie…

Czytaj dalej »

Jak to niestety bywa, doniesienia o nowych ciekawych funkcjach w iOS, mocno przykrywają informację o załatanych podatnościach. Tym razem Apple wspomina o takich bugach: Webkit: Impact: A remote attacker may be able to cause arbitrary code execution. Apple is aware of a report that this issue may have been actively…

Czytaj dalej »

W skrócie, Qualys pisze tak: The vulnerability itself has been hiding in plain sight for nearly 10 years. It was introduced in July 2011 (commit 8255ed69) and affects all legacy versions from 1.8.2 to 1.8.31p2 and all stable versions from 1.9.0 to 1.9.5p1 in their default configuration. Successful exploitation of…

Czytaj dalej »

Tutaj ciekawa seria podatności, za którą Amazon wypłacił $18 000. Procedura wyglądała następująco: Trzeba było poznać maila ofiary w domenie @kindle.com -> tam można wysyłać książki w formacie mobi Amazon umożliwia zdefiniowanie tzw. zaufanych maili (z których mogą być wysyłane książki), ale maile te można było sfałszować (jeśli dana domena…

Czytaj dalej »Exploit jest ponoć bardzo skuteczny: I can confirm that this works as-is on a fully patched (May 2019) Windows 10 x86 system. A file that is formerly under full control by only SYSTEM and TrustedInstaller is now under full control by a limited Windows user. Podatność jest względnie prosta –…

Czytaj dalej »

Niniejszy artykuł jest kontynuacją artykułu nmap w akcji – przykładowy test bezpieczeństwa. W poprzednim artykule pokazałem jak wykorzystać zebrane informacje do uzyskania dostępu do systemu. Natomiast w tym artykule chcę zaprezentować jak uzyskany dostęp zamienić na najwyższe uprawnienia w systemie, czyli wykonać podniesienie uprawnień.

Czytaj dalej »Admini starszej daty (a może i nowszej? ;) na pewno kojarzą linuksowe (uniksowe) narzędzie screen. Parę dni temu został w nim zgłoszony taki błąd: The check opens the logfile with full root privileges. This allows us to truncate any file or create a root-owned file with any contents in any directory and…

Czytaj dalej »

Rozmaite serwisy rozpisują się o nowej podatności w Windows 10. W trakcie aktualizacji typu Feature Update, następuje wymuszony restart systemu i instalowane są aktualizacje. Nic w tym dziwnego, prawda…?

Czytaj dalej »Kilka szczegółów dotyczących niezałatanej podatności w jądrze Windows 10. Błąd umożliwia na lokalne rozszerzenie uprawnień (analogicznie jak linuksowy Dirty Cow), co daje m.in. możliwości wyskakiwania z sandboksów. Nota bene – akurat googlowy Chrome używa pewnej ochrony, która szczęśliwie to uniemożliwia. Pełne konsekwencje luki zostaną zapewne opublikowane niebawem, a obecna publikacja ma…

Czytaj dalej »Tym razem wymagane jest posiadanie lokalnych uprawnień w systemie, więc jest to podatność klasy privilege escalation. Z drugiej strony błąd występował aż od 9 lat (od kernela ~2.6.22) i jest spora szansa, że podatne mogą być i Androidy. Arstechnica pisze w sposób dość alarmujący: Most serious” Linux privilege-escalation bug ever is…

Czytaj dalej »Co może wyniknąć z możliwości nadpisania pliku uruchamianego z uprawnieniami SYSTEM, przez dowolnego zalogowanego użytkownika? Nic dobrego, a taki właśnie błąd został właśnie wykryty na laptopach Lenovo (choć użytkownicy raportują podobną podatność również u innych producentów). Problem występuje w usłudze: Dolby’s DAX2 API (DolbyDAX2DesktopUI.exe) pracującej z uprawnieniami NT AUTHORITY\SYSTEM, która na filesystemie posiada…

Czytaj dalej »