Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Zespół CERT Polska organizuje w najbliższy weekend (od 04.07.2025 16:00 CEST do 6.07.2025 16:00 CEST) kwalifikacje indywidualne do reprezentacji Polski, która wystąpi na corocznych ćwiczeniach organizowanych przez Europejską Agencję ds. Cyberbezpieczeństwa – European Cybersecurity Challenge. Kwalifikacje odbędą się w formie zmagań Capture The Flag w dwóch klasyfikacjach wiekowych – 5…

Czytaj dalej »Uwaga na krytyczną podatność CVE-2024-36401. Luka umożliwia na zdalne wykonanie kodu / poleceń na serwerze i nie wymaga żadnego uwierzytelnienia Sam exploit jest prosty i polega w zasadzie na ustawieniu pewnego parametru w żądaniu HTTP GET lub POST, na wartość: exec(java.lang.Runtime.getRuntime(),’touch /tmp/success2′) A dokładniej wygląda to tak: Atakujący w powyższym…

Czytaj dalej »Nietypową historię opisuje głogowska policja: Sprzęt w postaci koparek i routera internetowego, który zużywał ogromne ilości energii elektrycznej, sprawca podłączył bezpośrednio do transformatora, omijając mierniki elektryczne i główny wyłącznik z zastosowaniem specjalnych bezpieczników w celu uniknięcia uszkodzenia urządzeń. No dobra, “router internetowy” może nie zużywał dużej ilości energii, ale koparki…

Czytaj dalej »

Wybuch konfliktu na Ukrainie to nie tylko działania kinetyczne. W cyberprzestrzeni obserwować możemy wzmożoną działalność grup, zwłaszcza tych rosyjskich. Oprócz oczywistych celów, jakimi są infrastruktury wojskowe i krytyczne, operacje grup powiązanych z rosyjskim rządem skierowane są przeciwko organizacjom wspierającym Ukrainę. Cisco Talos opisuje ślady grupy Turla (znanej też jako ATK13,…

Czytaj dalej »

Krótką notkę możecie przeczytać tutaj. Od tej pory CSIRT GOV (ABW) może jednym kliknięciem sprawdzić jakie konta w domenach *.gov.pl wyciekły + kiedy + gdzie – co należy uznać za bardzo pozytywnego newsa. Kilka uwag: Najczęściej chodzi o przypadek: ktoś założył konto np. w sklepie internetowym korzystając z emaila “służbowego”…

Czytaj dalej »

O temacie donosi CERT Orange. Niby klasyczna gadka prowadząca do tego aby ofiara kliknęła linka i podała swoje dane logowania (do banku / do Allegro / dane karty płatniczej / inne wrażliwe dane – scenariusze się zmieniają), ale uwagę przykuwa nieco dziwna litera e: Jeśli ktoś uważnie czyta sekuraka, pewnie…

Czytaj dalej »

Przy okazji naszego niedawnego wpisu: Prosiłem klienta żeby nie używał 14-sto letniego, używanego PCta, bez backupów jako swojego głównego serwera w firmie, Piotr zamieścił w jednym z komentarzy swoją historię (którą spontanicznie nagradzamy czarną bluzą z kapturem sekuraka!). Warto zacytować całość, czytajcie do końca oczekując gorzkiej puenty. A jeśli macie…

Czytaj dalej »

Mamy zatem drugie, niezależne potwierdzenie faktu infekcji tym chyba najbardziej znanym na świecie spywarem mobilnym. Nieco wcześniej donosiliśmy o badaniach grupy Citizen Lab, która potwierdziła 33 “wejścia” Pegasusem na telefon Krzysztofa Brejzy. Zastanawiacie się może w jaki sposób dokonano analizy infekcji Pegasusem, który był aktywny na telefonie senatora w 2019…

Czytaj dalej »

Oskarżenia mówią o trzech północnokoreańskich hackerach wojskowych zaangażowanych w operacje na całym świecie. Mowa jest tu o kwocie 1.3 miliarda USD; część środków została ukradziona w kryptowalutach, więc przy okazji można się zastanowić po jakim kursie liczono cyber-łup… Wśród dokonań opisywanej ekipy wylicza się: cyberataki na Sony, stworzenie Wannacry 2.0,…

Czytaj dalej »

O wycieku, znanym jako cit0day informowaliśmy jakiś czas temu. Do kilku firm nawet się odezwaliśmy (patrz np. info o wycieku opublikowane przez Forbot). O część domen pytają nas cały czas czytelnicy, stąd też ta krótka notka. Aby pomóc w namierzeniu ew. wycieków publikujemy listę domen z końcówką .pl, które znalazły…

Czytaj dalej »

Co dopiero pisaliśmy o ataku na amerykański Departament Skarbu, a tymczasem pokazało się więcej informacji o samym incydencie, które dodatkowo wskazują na o wiele większą kampanię: The victims have included government, consulting, technology, telecom and extractive entities in North America, Europe, Asia and the Middle East. Cały czas mowa jest…

Czytaj dalej »

Ostatnio coraz głośniej o grubych oszustwach ocierających się o cybersecurity czy socjotechnikę. Wczoraj pisaliśmy o akcji z duplikatem karty SIM (poszkodowany rolnik stracił ~400 000 PLN), dzisiaj dwa słowa o akcji socjotechnicznej, o której donosi świętokrzyska policja: Pod koniec lipca, 39-latka za pośrednictwem jednego z portali społecznościowych poznała mężczyznę, który…

Czytaj dalej »

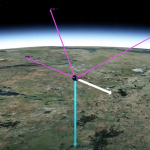

O konkursie pisaliśmy kilka miesięcy temu. Główny cel finalnego zadania (z pulą nagród $100 000) był prosty: zhackować satelitę i wykonać z niego zdjęcie Księżyca: hack into its system and turn the camera gimbals to take shot a moon Polska ekipa pod nazwą Poland Can Into Space, połączonymi siłami @p4…

Czytaj dalej »

O amerykańskim projekcie hackasat pisaliśmy niedawno: The United States Air Force, in conjunction with the Defense Digital Service, presents this year’s Space Security Challenge, Hack-A-Sat. This challenge asks hackers from around the world to focus their skills and creativity on solving cybersecurity challenges on space systems. Kwalifikacje już za nami,…

Czytaj dalej »

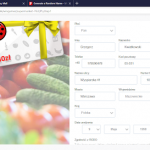

Spotkaliśmy się właśnie z pewnym przykładem socjotechniki pod postacią reklamy. Zaczyna się “konkursem” (ce[.]winfreetoday[.]com/wingames/supermarket-763/PL/step1), w którym możemy wygrać karty podarunkowe do Biedronki, po kilku kliknięciach zostajemy przekierowani na dwie strony z ofertami atrakcyjnych kredytów, po czym widzimy reklamę Citroena i automatycznie (bez naszej aktywności w tym zakresie) otrzymujemy wiadomość e-mail…

Czytaj dalej »