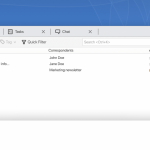

Zespół analityków Lab52 z hiszpańskiej firmy S2 Grupo wykrył nowy rodzaj backdoora w programie Outlook, dzięki któremu cyberprzestępcy mogą eksfilitrować dane, przesyłać pliki i wykonywać polecenia na zainfekowanej maszynie. Malware został nazwany NotDoor (od wykorzystania w kodzie źródłowym słowa Nothing) i przypisany do grupy APT28 (Fancy Bear), powiązanej z rosyjskimi…

Czytaj dalej »

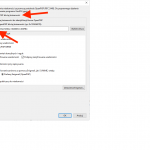

Podatność o identyfikatorze CVE-2024-30103 została załatana kilka dni temu. Badacze, którzy wykryli lukę opisują ją w ten sposób: Luka CVE-2024-30103 jest szczególnie niepokojąca ze względu na wysokie prawdopodobieństwo wykorzystania. Jest to luka typu zero-click, która nie wymaga od użytkownika interakcji z treścią złośliwej wiadomości e-mail, co czyni ją niezwykle prostą…

Czytaj dalej »

Czytając ten opis od Microsoftu, można całkiem mocno się zestresować. Co my tutaj mamy? Czy wystarczy więc wysłanie do kogoś odpowiednio spreparowanego maila i Game Over? Wygląda na to, że nie jest aż tak źle. Nie jest też różowo. Nieco więcej szczegółów dostarcza świeże badanie od firmy Checkpoint. Czytamy tutaj,…

Czytaj dalej »

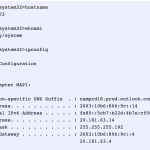

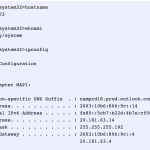

Microsoft załatał właśnie podatność CVE-2023-23397, która opisana jest dość enigmatycznie: Microsoft Outlook Elevation of Privilege Vulnerability. Mniej enigmatyczne jest za to zagrożenie, które zostało oszacowane przez Microsoft jako krytyczne. Podatność jest obecnie aktywnie eksploitowana, a została zgłoszona przez ukraiński CERT. Dość zaskakujący i niepokojący jest następujący fragment opisu błędu. Ofiara…

Czytaj dalej »

Komuś chyba zależy na pozyskaniu tego typu exploitów, bowiem Zerodium ogłosiło tymczasowe podniesienie cen za exploity na Outlooka oraz Thunderbirda. Chodzi o podatność, która bez jakiejkolwiek interakcji ofiary umożliwi wykonanie kodu na jej komputerze. Innymi słowy exploit powinien się aktywować jedynie po pobraniu e-maila (nawet bez potrzeby jego otwierania): We…

Czytaj dalej »

Zaczyna się dość groźnie: TL;DR; This post is a story on how I found and exploited CVE-2020-16875, a remote code execution vulnerability in Exchange Online and bypassed two different patches for the vulnerability. Exchange Online is part of the Office 365 suite that impacted multiple cloud servers operated by Microsoft that…

Czytaj dalej »

Nie wiem czy wiecie, ale OpenPGP to najprawdopodobniej najpopularniejszy na świecie system szyfrowania poczty end2end. Twórcy piszą zwięźle OpenPGP is the most widely used email encryption standard. Z kolei popularna implementacja GPG dla Windowsów otrzymała niedawno zgodę na szyfrowanie komunikacji do poziomów EU-RESTRICTED i NATO-RESTRICTED. Z kolei np. Thunderbird ma…

Czytaj dalej »

W najbliższy wtorek (7.04.2020, 19:00) proponujemy coś ciekawego dla wszystkich osób ceniących swoją prywatność. W praktycznej formie pokażemy jak wykorzystać PGP/GPG do pełnego, bezpiecznego szyfrowania poczty. Po webinarze od razu będziesz w stanie zrealizować to samodzielnie. Na początek zaprezentujemy nieco teorii, a następnie zupełnie od zera, na żywo skonfigurujemy szyfrowaną…

Czytaj dalej »

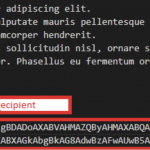

Mobilny klient poczty od Microsoft posiadał lukę (CVE-2019-1105, bardzo skromny opis na stronie firmy) umożliwiającą zdalne wykonanie kodu na Androidzie. Sprawa zaczęła się, kiedy Bryan Appleby z F5 Networks otrzymał od znajomego bezpieczny kod JavaScript w wiadomości. Ekspert zauważył, że e-mail został dziwnie sformatowany. Wyglądał następująco: Natomiast po otwarciu…

Czytaj dalej »

tl;dr – w pewnych sytuacjach Outlook wysyłał w jednej “zaszyfrowanej” wiadomości maila rzeczywiście zaszyfrowanego, ale również niezaszyfrowanego (czyli 2 kopie). Microsoft o S/MIME pisze tak: Before S/MIME, administrators used a widely accepted e-mail protocol, Simple Mail Transfer Protocol (SMTP), which was inherently not secure, or they used more secure but…

Czytaj dalej »

(podatny) Flash wciska się wszędzie… Tym razem okazuje się że Outlook automatycznie uruchamia Flasha w przypadku kiedy użytkownik użyje podglądu e-maila lub otworzy odpowiednio spreparowaną wiadomość (ale nie ma konieczności otwierania żadnych załączników!). Co więcej istnieje możliwość ominięcia mechanizmu Sandbox, w którym Outlook stara się otwierać zewnętrzne zasoby. Korzystając zatem…

Czytaj dalej »

Ukazała się nowa wersja darmowego narzędzia gpg4win, zapewniającego funkcjonalność GPG (w tym szyfrowanie e-maili) w systemach Windows.

Czytaj dalej »

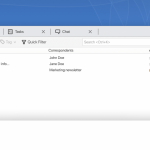

Outlook Privacy Plugin to wtyczka do popularnego microsoftowego klienta pocztowego w wersjach 2010 oraz 2013, umożliwiająca korzystanie z szyfrowania poczty elektronicznej w standardzie OpenPGP.

Czytaj dalej »

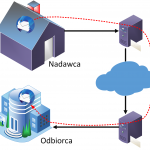

Poczta elektroniczna jest niezmiernie wygodnym i popularnym sposobem komunikacji. Nagminnie jednak w e-mailach przesyłane są tak poufne informacje jak hasła dostępowe do systemów, dokumentacje projektowe, szczegółowe dane osobowe klientów i inne istotne informacje (np. listy płac), do których dostęp powinny mieć tylko uprawnione osoby. Informacje te często nie są w żaden sposób chronione – w odpowiednich warunkach mogą być przechwytywane, a następnie odczytywane przez osoby postronne.

Jednym z popularnych, a zarazem relatywnie prostych sposobów na zapewnienie poufności e-maili, jest szyfrowanie wiadomości.

Czytaj dalej »