Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Chiny zdominowały rynek budżetowych urządzeń IoT. W gąszczu elektronicznych śmieci, które zostają zapomniane przez producenta w chwili opuszczenia linii produkcyjnej, znajdują się też produkty, których wsparcie jest dłuższe. Można do nich zaliczyć lubianą w niektórych kręgach twórców domowych systemów CCTV markę Wyze. Stała się ona celem ataków uczestników konkursu Pwn2Own…

Czytaj dalej »

Nie tak dawno pisaliśmy o możliwości wykonania kodu na NAS’ach od D-Linka. Okazuje się, że nowszy sprzęt, a konkretnie wysokowydajne routery D-Link DIR-X4860 obsługujące WiFi 6 również mają problem – i to całkiem poważny. Według informacji producenta, urządzenie to jest wciąż w aktywnej sprzedaży, a jego wsparcie jeszcze nie wygasło….

Czytaj dalej »

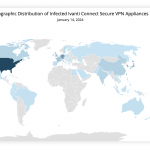

Zaczęło się od zgłoszenia przejętego urządzenia – na początku 2024 roku. Niedługo później udało się namierzyć kolejne ofiary – wszystkie będące sieciami rządowymi na całym świecie Na obecnym etapie Cisco nie do końca wie jaki jest/był sposób wejścia do sieci przez atakujących… Próby odtworzenia całej ścieżki ataku trwają. W trakcie…

Czytaj dalej »

Na marzec szykujemy dla Was prawdziwą perełkę. “1×1 Wstęp do bezpieczeństwa IoT” jest naszą najnowszą propozycją (seria rozpoczyna się 1 marca 2024 r.), w których wejdziemy w świat testowania bezpieczeństwa urządzeń Internetu Rzeczy, zarówno od strony hardware jak i software. Sprawdzimy jak można dostać się do sekretów badanego sprzętu, jak się z nim…

Czytaj dalej »

Ataki DDoS to niewyrafinowana, lecz sprawdzona metoda blokowania usług sieciowych. Wykorzystywana jest zarówno przez grupy cyberzbójów, jak i aktorów powiązanych z państwami. Już jakiś czas temu zauważono, że urządzenia Internetu Rzeczy (IoT, Internet of Things), których bezpieczeństwo jest kwestią dyskusyjną, mogą być idealnym źródłem ruchu wykorzystywanego do ataku odmowy usługi…

Czytaj dalej »

Systemy (serwery) VPN zazwyczaj są wystawione do Internetu (bo muszą), co jednak gdy ktoś zlokalizuje podatność umożliwiającą przejęcie serwera (urządzenia) VPN i to bez uwierzytelnienia? No może samo zlokalizowanie jeszcze niewiele zmienia, ale aktywna exploitacja już tak. Po tym wstępie przechodzimy do podatności, którą niedawno zaznaczaliśmy na sekuraku (dwa zero…

Czytaj dalej »

Stary dowcip bezpieczników mówi, że litera „“s” w skrócie IoT pochodzi od „security”. Ironiczne stwierdzenie wskazuje, że wzrost popularności Internetu Rzeczy nie zawsze idzie w parze z realnym bezpieczeństwem tych rozwiązań. Całe szczęście wysiłek badaczy bezpieczeństwa powoduje, że producenci zaczynają rozumieć zagrożenia i wdrażać poprawki w swoich produktach. Badacze z…

Czytaj dalej »

Informacja o szczegółach aktualizacji dostępna jest tutaj: Impact: An attacker with physical access to the accessory may be able to extract its Bluetooth pairing key and monitor Bluetooth traffic Jak widać, wymagane są wstępne przygotowania do całej akcji, które bardziej szczegółowo zostały opisany w tym wpisie na blogu. Badacz informuje, że…

Czytaj dalej »

Systemy VPN często udostępniane są do Internetu – do do nich podłączają się użytkownicy, którzy następnie się uwierzytelniają i otrzymują dostęp do sieci korporacyjnych. A co jeśli taki system VPN ma podatność, niewymagającą uwierzytelnienia, a umożliwiającą przejęcie pełnej kontroli nad nim? Taki przypadek opisuje Volexity, wskazując na dwie luki, które…

Czytaj dalej »

Producent wprawdzie załatał luki, o których piszemy parę miesięcy temu, ale teraz przypomina że nie warto zwlekać z łatkami: Firma Juniper SIRT jest świadoma faktu udanego exploitowania tych podatności. Klienci proszeni są o natychmiastową aktualizację. Juniper SIRT is now aware of successful exploitation of these vulnerabilities. Customers are urged to…

Czytaj dalej »

Szczegóły dostępne są tutaj oraz tutaj. Jak czytamy: (…) luka umożliwiająca wstrzykiwanie poleceń systemu operacyjnego dotyczy kilku wersji systemu operacyjnego QNAP. W przypadku wykorzystania podatność może umożliwić zdalnym atakującym wykonywanie poleceń za pośrednictwem sieci. An OS command injection vulnerability has been reported to affect several QNAP operating system versions. If…

Czytaj dalej »

Podatność została już załatana, a opisana jest dość niewinnie, tj. jako: “Sensitive information disclosure“. Coż to za “sensytywne informacje”, których wyciek zasługuje aż na ocenę 9.4/10 jeśli chodzi o skalę krytyczności? Okazuje się, że naprawdę prostym żądaniem HTTP (odpowiednio duża liczba znaków w nagłówku HTTP Host), można pobrać fragmenty pamięci…

Czytaj dalej »

Sporo detali podrzuciła nam ekipa Talos, a chodzi o luki: CVE-2023-20198 oraz CVE-2023-20273. W skrócie, można startując zupełnie od zera (wystarczy anonimowy dostęp do panelu webowego urządzenia) uzyskać dostęp do pełnych uprawnień (root) na urządzeniu. Wszystko przez połączenie dwóch exploitów: Fixów na razie brak, ale mają pojawić się lada moment…

Czytaj dalej »

Ciekawy wpis podsumowujący nowe / średnio-nowe / stare exploity używane aktualnie w ramach aktywności botnetu Mirai. Oj, czego my tu nie mamy? Podatności w wybranych urządzeniach D-Linka, TP-Linka, Zyxela, Netgeara… ale jest też podatność w aplikacji SolarView, służącej do monitorowania farm paneli fotowoltaicznych: Podatność jest raczej prosta do wyeksploitowania, a…

Czytaj dalej »

Łatki na podatności wyglądają na wydane w pewnym pośpiechu: Note: It´s recommended before you apply the hotfix or release version, please reboot the device once to reduce the risk of a watchdog reboot during a firmware upgrade and potential RMA risk. Urządzenie należy zrebootować przed wgraniem aktualizacji, żeby uniknąć “tematu…

Czytaj dalej »