Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

W tym tekście opisuję XSS, który znalazłem w sierpniu 2019 w usłudze AMP4Email udostępnianej przez Google od jakiegoś czasu w GMailu. Ten XSS jest ciekawym przykładem wykorzystania techniki znanej jako Dom Clobbering

Czytaj dalej »

Coś dobrego dla fanów technicznej lektury, zawierającej jednak wątek sensacyjny. W rozbudowanym wpisie Google omawia swoje podejście do szukania błędów 0-days w Androidzie. Takich wykorzystywanych w realnych działaniach bojowych. No więc zaczyna się od hintu z końca lata 2019 roku, który otrzymała ekipa Google: In late summer 2019, Google’s Threat…

Czytaj dalej »

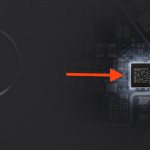

Ceny macie zaprezentowane w tym miejscu. Największa pojedyncza wypłata to aż $1 000 000 i dotyczy podatności klasy RCE (remote code execution) dotykającą chip Titan M, używany w googlowym Pixel 3: This year, with Pixel 3, we’re advancing our investment in secure hardware with Titan M, an enterprise-grade security chip custom built…

Czytaj dalej »

Niedawno wybuchła afera, kiedy okazało się że Google – w porozumieniu z ogromną firmą medyczną firmą Ascension mającą dostęp dodanych medycznych z 2600 szpitali w USA – gromadzi i przetwarza ogromne ilości szczegółowych danych medycznych. W jakim celu?

Czytaj dalej »

Ciekawe i zarazem aktualne od wielu lat spostrzeżenie. Przykłady lokalizacji samochodów w Google w Polsce? Proszę bardzo: tutaj mamy samochód o niezamazanej tablicy rejestracyjnej: ZS 451KG. Proste zapytanie do Google Images: Może dla odmiany policja? Proszę bardzo (HPC A938) – możemy już zobaczyć kilka akcji z udziałem tego samochodu: Czy…

Czytaj dalej »Ożywa kampania która była już realizowana parę miesięcy temu. Jeden z czytelników podesłał nam taką relację (opublikowaną na jednej z facebookowych grup): No właśnie, przedłużenie bezpłatnej przecież usługi za jedyne 300 zł ? Fakturka za takę usługę też wygląda na grubymi nićmi szytą: Płatność u kuriera… hmmmm. Z jednej strony…

Czytaj dalej »Zwięzła informacja dostępna jest tutaj. Rok pracy, realni aktorzy i… tysiące wynikowych, fejkowych filmów: To make this dataset, over the past year we worked with paid and consenting actors to record hundreds of videos. Using publicly available deepfake generation methods, we then created thousands of deepfakes from these videos. The resulting…

Czytaj dalej »Najpierw Facebook, teraz Google. Problem dotyczy użytkowników komercyjnych kont GSuite: (…) We made an error when implementing this functionality back in 2005: The admin console stored a copy of the unhashed password. This practice did not live up to our standards. To be clear, these passwords remained in our secure…

Czytaj dalej »Słyszeliście zapewne o ostatnim błędzie klasy 0-day w WhatsApp-ie (błąd obecnie jest załatany). Popularne są również programy zakupu błędów 0-days – zapewne sporo z nich jest używana bojowo. Utrzymywaną przez Google listę tego typu przypadków (błędy 0-days “przyłapane” na ofensywnym użyciu) możecie zobaczyć tutaj (to co ew. może zastanawiać to brak wskazania jakichkolwiek podatności…

Czytaj dalej »Dla nikogo chyba dziwnym nie jest fakt, że Google zbiera informacje o lokalizacji telefonów (np. poprzez Google Maps). Może nieco bardziej zastanawiające jest to, że gigant przechowuje te dane w bazie Sensorvault, która częściowo może być (i jest) udostępniana różnym służbom. New York Times pisze o tzw. “geofence warrants”. Czyli np….

Czytaj dalej »Strona google.com czy google.pl raczej powinny być przepatrzone pod względem bezpieczeństwa już 1000 razy, prawda? Pewnie prawda, ale nie znaczy to, że nie ma tam żadnych podatności. Znany japoński badacz bezpieczeństwa – Masato Kinugawa – pokazał XSS-a w na głównej wyszukiwarce Google. Whoops: Akcja na filmie poniżej: Co było przyczyną błędu?…

Czytaj dalej »Oskarżony Litwin właśnie przyznał się do winy, formalny wyrok zostanie ogłoszony w USA w lipcu tego roku. Maksymalny wymiar kary, który mu grozi to 30 lat więzienia. Sprawa sięga aż 2013 roku, a schemat działania był dość prosty. W oświadczeniu wydanym przez departament sprawiedliwości USA czytamy tak: From 2013 through 2015,…

Czytaj dalej »Szczegóły projektu tutaj. Hasła są sprawdzane za pomocą stosownego rozszerzenia do Chrome. Sama baza ma około 4 miliardy wyciekniętych haseł / loginów, choć Google nie pisze w jaki sposób dane te zostały pozyskane. W momencie logowania się do dowolnego serwisu, jeśli nasze dane logowania gdzieś wcześniej wyciekły i znajdują się…

Czytaj dalej »Ostatnio pisaliśmy o rozbudowanej pracy łamiącej bardzo wiele popularnych mechanizmów CAPTCHA. Niedawno z kolei opublikowano badanie dotyczące reCAPTCHA. Pomysł na całość jest dość prosty – pobierzmy plik audio oferowany przez Google, uploadujmy go do serwisu (np. należącego do Google) rozpoznającego mowę – i wpiszmy rozwiązanie. uncaptcha2 działa wg autorów na…

Czytaj dalej »Niedawno pisaliśmy o podatności potencjalnie dającej dostęp do danych około 500000 użytkowników Google+. Teraz Google publikuje nową informację – naprawiony obecnie błąd potencjalnie dotykał aż 52,5 mln użytkowników i w swojej naturze podobny był do poprzedniego problemu. Zewnętrzne aplikacje, który prosiły i otrzymywały dostęp do profilu użytkownika przez API, miały…

Czytaj dalej »