Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

W zasadzie wszystko wiecie już z tytułu. GitHub informuje o trwającym incydencie, dotykającym ich wielu wewnętrznych repozytoriów. Na razie wiemy tyle: Jeden z programistów GitHuba zainstalował przypadkiem zainfekowane rozszerzenie do VS Code. Atakujący wykorzystali ten dostęp i zaczęli buszować po wewnętrznych repo GitHuba. GitHub w ogłoszonym właśnie alercie, zaznacza że…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity odkryli nową kampanię malware, w której atakujący przejmuje masowo konta programistów na GitHub i wstrzykuje złośliwe oprogramowanie do setek repozytoriów. Pierwszą aktywność odnotowano 8 marca 2026 roku, ale według ustaleń badaczy kampania wciąż trwa i przejmowane są kolejne repozytoria. Kampania – nazwana przez badaczy ForceMemo –…

Czytaj dalej »

Badacze z Orca Security odkryli podatność prompt injection w GitHub Codespaces. Pozwoliło to w opisie (w ramach issues) przekazać modelowi złośliwe instrukcje i przy pomocy kilku narzędzi wykraść token wygenerowany dla danego środowiska. W efekcie umożliwiło to przejęcie kontroli nad repozytorium. TLDR: GitHub Issues to narzędzie do śledzenia zadań, błędów…

Czytaj dalej »

Osoby związane z szeroko rozumianym IT, zarządzające systemami czy tworzące oprogramowanie, to szczególnie łakomy kąsek dla grup przestępczych działających w cyfrowym świecie. Nie jest to nowe zjawisko. Tym razem mamy do czynienia z pewną ewolucją. TLDR: Cyberprzestępcy zamiast łamać platformy zdecydowali się uderzyć w nasz najczulszy punkt, jakim jest zaufanie….

Czytaj dalej »

Gdybyśmy otrzymywali dolara (no dobra – starczy 1 Polski Nowy Złoty) za każde nieudane połączenie AI z czymkolwiek, to właśnie pisalibyśmy ten tekst z pokładu jachtu. Tym razem “nowa” odsłona ataku została nazwana PromptPwnd (standardowo brakuje tylko logo i dżingla), a dotyka ona potoków CI/CD (ang. Continuous Integration/Continuous Development pipelines)….

Czytaj dalej »

Ponad dwa miesiące temu, opisywaliśmy nowy rodzaj kampanii wymierzonej w developerów npm o nazwie Shai-Hulud. Złośliwe, samoreplikujące się oprogramowanie wykorzystywało znane narzędzia, takie jak trufflehog do poszukiwania tokenów i sekretów. Ponadto wykorzystywało wykradzione tokeny do infekowania paczek w rejestrze npm. Ten drugi krok pozwalał na rozprzestrzenianie się w środowiskach deweloperów….

Czytaj dalej »

Nie tak dawno temu pisaliśmy o podatności w Microsoft 365 Copilot, zgrabnie nazwanej EchoLeak. Umożliwiała ona – przez wysyłkę spreparowanego maila – wyciek danych z organizacji bez ingerencji użytkownika. Nowa podatność o równie wdzięcznej nazwie – CamoLeak – choć wykryta w podobnym czasie, dopiero niedawno została upubliczniona. TLDR: Badacz z…

Czytaj dalej »

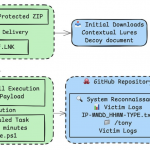

Badacze z Trelix Advanced Research Center wykryli nową kampanię cyber szpiegowską wymierzoną w placówki dyplomatyczne w różnych regionach Korei Południowej. Od marca do lipca bieżącego roku zaobserwowano ponad 19 ataków spear-phishingowych, której celem były ambasady dyplomatyczne zlokalizowane na całym świecie. Za atakiem stoi prawdopodobnie ta sama grupa APT. Treści wiadomości…

Czytaj dalej »

Model Context Protocol (MCP) szybko staje się fundamentem nowoczesnych systemów agentycznych AI, łącząc modele językowe z zewnętrznymi narzędziami i danymi. Jednak wraz z masowym przyjęciem tej technologii pojawiają się nowe, wysoce zaawansowane wektory ataków, które wykraczają daleko poza tradycyjne luki bezpieczeństwa. Badacze z m.in. CyberArk, Invariant Labs i Straiker AI…

Czytaj dalej »

W naszym ostatnim tekście przybliżyliśmy problemy opisane przez firmę Legit, które pozwalały na wykorzystanie asystenta Duo do kradzieży poufnych informacji z prywatnych repozytoriów lub zmuszania modelu LLM do wykonywania niepożądanych przez prawowitego właściciela projektu działań. Jak można się było domyślić, poruszana tematyka jest związana raczej z architekturą rozwiązań niż z…

Czytaj dalej »

Agenty LLM na stałe wpisały się w dziedzinę rozwoju oprogramowania. Chociaż nie zanosi się na to, aby miały zastąpić programistów, to ich integracja ma znacznie ułatwić i przyspieszyć ich pracę. Oprócz narzędzi takich jak Cursor.sh (IDE wspierane generatywnym AI) firmy oferujące platformy do przechowywania kodu w repozytoriach Git (GitHub i…

Czytaj dalej »

Ataki na łańcuch dostaw nie są nowością w świecie IT security. Od książkowego Solarwinds, przez legendarny backdoor w SSH, po ataki na infrastrukturę służącą do publikacji paczek Pythona – ten rodzaj zagrożenia wciąż powinien być traktowany poważnie. Zwłaszcza, że wykorzystywane są coraz bardziej pomysłowe sposoby na przemycenie niechcianego kodu do…

Czytaj dalej »

Zespół trufflesecurity opisał bardzo ciekawy, ale bardzo nieintuicyjny i nieoczywisty na pierwszy rzut oka, design wykorzystywany przez GitHuba do zarządzania zależnościami między repozytoriami i forkami. Architektura tego rozwiązania pozwala, w pewnych okolicznościach użytkownikom na dostęp do commitów przesyłanych nie tylko do prywatnych repozytoriów ale także tych usuniętych. Nie jest to…

Czytaj dalej »

Każdy zespół bezpieczeństwa lubi otrzymać zgłoszenie podatności w piątek po 17. Tym razem autor znaleziska (@Creastery) opisuje szczegóły podatności, którą odnalazł w okolicach Świąt Bożego Narodzenia 2023, odrywając zespół reagowania na incydenty od makowca. Użytkownicy GitHuba mogli trafić na ogłoszenie, w którym informowano że sekrety, takie jak klucze API itd….

Czytaj dalej »

McAfee na swoim blogu opisuje nowy wariant RedLine stealera. Tym razem złośliwe oprogramowanie celuje w graczy, a dodatkowo wykorzystuje parę ciekawych sztuczek. Malware udaje Cheat Engine, czyli oprogramowanie do wprowadzania różnego rodzaju modyfikacji w grach poprzez zmianę zawartości pamięci. Pierwsze co zwraca uwagę, to ciekawy zabieg socjotechniczny wykorzystywany do rozprzestrzeniania się. Podczas…

Czytaj dalej »