5 marca 2025 roku amerykańskie instytucje: FBI, Kryminalne Biuro Śledcze Marynarki Wojennej oraz Departamenty Stanu, Skarbu i Sprawiedliwości, ogłosiły skoordynowane działania wymierzone przeciwko dwunastu obywatelom Chin, oskarżonym o przeprowadzanie cyberataków o charakterze szpiegowskim. Akty oskarżenia, wydane przez federalne sądy w Nowym Jorku i Waszyngtonie, ujawniają kulisy chińskiego systemu zinstytucjonalizowanego cyberszpiegostwa,…

Czytaj dalej »

O akcji ostrzega FBI, wskazując na znaną od wielu lat technikę polegającą na wykorzystaniu skradzionych ciasteczek sesyjnych. W szczególności atakujący kradną, ważne przed długi okres ciastka związane z funkcją “zapamiętaj mnie na tym komputerze przez 30 dni”. Atakujący wykrada takie ciastko, używa w swojej przeglądarce (lub narzędziu) – i “magicznie”…

Czytaj dalej »

Perypetie cyberprzestępców pewnych swojego OPSEC-u zawsze powodują uśmiech. Zwłaszcza w momencie, gdy dochodzi do zamknięcia prowadzonych przez nich forów przez organy ścigania. Nie inaczej jest w przypadku sławnego BreachForums, na którym złodzieje handlowali wykradzionymi danymi. Handlowali, ponieważ w środę 15.05.2024 po odwiedzeniu adresu forum, w przeglądarce ukazywał się komunikat o…

Czytaj dalej »

Wiadomości o kolejnych atakach chińskich grup APT to codzienność. Tym razem jednak operacje grupy Volt Typhoon, o której już pisaliśmy zostały w dość niekonwencjonalny sposób powstrzymane przez zatwierdzone sądowo działania Federalnego Biura Bezpieczeństwa. Urządzenia sieciowe, takie jak routery klasy SOHO (small office/home office) bywają zaniedbywane przez producentów. Wsparcie dla tego…

Czytaj dalej »

Chodzi o opisywaną już przez nas historię z appką AN0M: The FBI is said to have cracked the encrypted communication of suspected drug traffickers. On Monday there were searches worldwide, including in Germany. It is arguably one of the greatest blows to organized crime that has ever occurred. In a coordinated action, police…

Czytaj dalej »

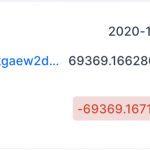

Niedawno Colonial Pipeline zapłacił okup operatorom ransomware (kwota 75 BTC). Dzisiaj z kolei dowiedzieliśmy się, że niemal całą kwotę udało się odzyskać. W jaki sposób? Przestępcy zaczęli przerzucać Bitcoiny na kolejne konta, jednak trafili na portfel, który był kontrolowany przez FBI (prawdopodobnie przechwycony w wyniku jednej z wcześniejszych operacji): –Michał…

Czytaj dalej »

Co dopiero donosiliśmy o fakcie samego przelewu astronomicznej kwoty 69369 BTC, a tymczasem wiadomo, że za sprawą stały amerykańskie służby. Więcej o temacie możemy poczytać na stronie Departamentu Sprawiedliwości USA (pełna wersja – tutaj). Sprawa związana jest z zamkniętym przez FBI w 2013 roku Silk Road – sklepie działającym w darknecie, a specjalizującym…

Czytaj dalej »

Jak donosi The Hackers News, Rosjanin jak gdyby nigdy nic wjechał do USA na wizie turystycznej a następnie zaproponował solidną łapówkę za instalację backdoora w infrastrukturze pewnej firmy. Na dalszym etapie całość miała służyć do propagacji ransomware: The FBI has arrested a Russian national who recently traveled to the United…

Czytaj dalej »

Pamiętacie takie zalecenia: co najmniej 8 znaków, małe i duże litery, minimum jeden znak specjalny i minimum jedna cyfra? To od dłuższego czasu przeżytek, czego kolejnym przykładem są rekomendacje FBI: Zamiast używać krótkiego złożonego hasła, które jest trudne do zapamiętania rozważcie raczej używanie jako hasła dłuższego “zdania” [passphrase]. Wystarczy tylko…

Czytaj dalej »

Brian Krebs donosi o nowych faktach przesłanych przez Citriksa do wybranych osób. Napastnicy dostali się do wewnętrznej sieci, najprawdopodobniej zgadując hasło jednego lub większej liczby pracowników: attackers had intermittent access” to Citrix’s internal network between Oct. 13, 2018 and Mar. 8, 2019, and that there was no evidence that the…

Czytaj dalej »

Dość nietypowe ostrzeżenie można przeczytać w tym miejscu. Nieco w kontekście Black Friday, FBI ostrzega użytkowników o możliwości hackowania telewizorów: Hackers can also take control of your unsecured TV. At the low end of the risk spectrum, they can change channels, play with the volume, and show your kids inappropriate videos….

Czytaj dalej »

Najpierw dobra informacja, jeśli nie używasz 2FA, nikt nie może więc przełamać tego mechanizmu ;-)) To oczywiście żart, bo korzystanie z dwu-czy wieloczynnikowego uwierzytelnienia jest zdecydowanie zalecane. Najczęstszym przykładem tego typu zabezpieczenia jest znana wszystkim z banków konieczność wprowadzenia dodatkowego kodu (najczęściej przesyłanego SMS-em) przy autoryzacji przelewów (jak więc widać…

Czytaj dalej »

Kolejny scenariusz z administracji publicznej USA – tym razem na celowniku ransomware wylądowało amerykańskie hrabstwo LaPorte (nieopodal Chicago). No dobrze, są zaszyfrowane dyski [link via google.com w celu ominięcia restrykcji GDPR – przyp. sekurak], ale na szczęście był dostępny świeży backup. Tylko, że … serwer backupu również został zaszyfrowany przez ransomware (tym…

Czytaj dalej »

Jakiś czas temu mieliśmy aferę z wyciekiem danych kont użytkowników z jednej z firm umożliwiających poznanie swojego genetycznego pochodzenia. Tym razem Bloomberg donosi, że usługa FamilyTreeDNA mająca w swojej bazie setki milionów próbek DNA ludzi (firma była jedną z pierwszych, która zaczęła świadczyć tego typu usługi na świecie) dała dostęp do…

Czytaj dalej »

“Wyciągnięcie” hasła do telefonu od podejrzanego bywa problematyczne. W końcu każdemu zdarza się “zapomnieć”. A tymczasem hasła mają już niedługo stać się przeżytkiem – np. iPhone X umożliwia odblokowanie telefonu twarzą (Face ID)… Jaki więc problem użyć twarzy podejrzanego żeby odblokować telefon? W zasadzie żaden i tak zrobiło FBI, odblokowując…

Czytaj dalej »