NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

W popularnym pakiecie Net-SNMP, służącym do monitorowania i zarządzania urządzeniami sieciowymi wykryto krytyczną lukę bezpieczeństwa typu stack based buffer overflow. Podatność została znaleziona przez badacza bezpieczeństwa buddurid oraz zgłoszona w ramach programu Trend Micro Zero Day Initiative (ZDI). TLDR: Dla osób spotykających się z tym programem po raz pierwszy krótkie wyjaśnienie….

Czytaj dalej »

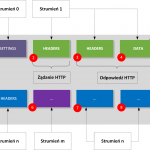

OpenVPN to zbiór narzędzi służący do implementacji technik tworzenia bezpiecznych połączeń punkt-punkt lub strona-strona w sieciach routowanych lub mostkowanych. Tunele OpenVPN powszechnie uznawane są za bezpieczne, a sam projekt za stabilny. Jednak warto mieć świadomość, że nawet dojrzałe rozwiązania nie są pozbawione wad. TLDR: Najpoważniejszy problem otrzymał identyfikator CVE-2025-12106 i…

Czytaj dalej »

OpenSSH to jedno z tych narzędzi, bez którego życie administratorów i pentesterów byłoby ciężkie. Stanowi jeden z kluczowych elementów bezpiecznej konfiguracji hostów, oferując nie tylko szyfrowane połączenie ze zdalnym systemem, ale także pozwalając na skorzystanie z bardziej zaawansowanych funkcji jak forwardowanie portów czy X-ów (środowiska graficznego). Dlatego każda podatność wzbudza…

Czytaj dalej »W telegraficznym skrócie:* Podatność CVE-2024-3393 nie wymaga posiadania żadnych danych logowania* Producent przydzielił wartość ryzyka na 8.7/10 w skali CVSS.* Do eksploitacji wymagana jest włączona opcja “DNS Security logging” na firewallu Luka niestety pokazuje, że bezpieczeństwo z upływem lat tak średnio zmienia się w dobrą stronę… ✅ Zaaplikuj łatki (patrz…

Czytaj dalej »![Muzyka Janet Jackson potrafi zdalnie wykrzaczyć pewne stare dyski twarde [CVE-2022-38392] Muzyka Janet Jackson potrafi zdalnie wykrzaczyć pewne stare dyski twarde [CVE-2022-38392]](https://sekurak.pl/wp-content/uploads/2013/05/fhdd-150x109.jpg)

To nie jest żart :) Microsoft donosi właśnie o pewnych intrygujących faktach: Kolega podzielił się historią, która przydarzyła mu się w ramach pracy w pomocy technicznej dla systemu Windows XP. Jeden z głównych producentów komputerów odkrył, że odtworzenie teledysku Janet Jackson: Rhythm Nation powodowało awarię niektórych modeli laptopów. (…) Jednym…

Czytaj dalej »

Zerknijcie na ten opis: Windows TCP/IP Remote Code Execution Vulnerability (CVE-2021-24074) z dopiskiem – Exploitation More Likely Idąc dalej – podatności tej grupy mamy tak naprawdę aż trzy: Multiple Security Updates Affecting TCP/IP: CVE-2021-24074, CVE-2021-24094, and CVE-2021-24086 (dwie to Remote Code Execution, nie wymagające uwierzytelnienia, jedna podatność to DoS). Microsoft…

Czytaj dalej »

Signal to jeden z najlepszych/jeśli nie najlepszy z komunikatorów – pod względem bezpieczeństwa czy podejścia do prywatności. M.in. w związku z niezbyt dobrą prasą choćby WhatsAppa, użytkownicy przerzucają się właśnie na Signal, co z jednej strony winduje ten komunikator na pierwsze miejsca popularności, jednak czasem powoduje również problemy wydajnościowe. Tak…

Czytaj dalej »

Podatność została niedawno temu załatana w HAProxy i została od razu zaklasyfikowana jako krytyczna. Twórcy HAProxy piszą asekurancko, że nie powinno się dać wykorzystać luki, no może co najwyżej być crash, a w nowoczesnych systemach to już w ogóle jest tyle zabezpieczeń że hej! A tym czasem googlowy projekt zero opublikował…

Czytaj dalej »

Dzisiaj w serii #vulnz, ciekawy błąd (CVE-2020-10558) znaleziony ostatnio przez @Nuzzl2 w samochodzie Tesla Model 3. Krótko mówiąc: z poziomu ekranu w samochodzie można uruchomić przeglądarkę webową, którą podatna jest błąd typu DoS. W wyniku przejścia na specjalnie spreparowaną stronę internetową, możliwe było całkowite zajęcie zasobów procesora, w wyniku czego zablokowane były wszystkie…

Czytaj dalej »

Tego jeszcze chyba nie grali ;) HP dla wybranych modeli dysków SSD (głównie używane w serwerach) wydał aktualizację firmware. Neglecting to update to SSD Firmware Version HPD8 will result in drive failure and data loss at 32,768 hours of operation and require restoration of data from backup in non-fault tolerance,…

Czytaj dalej »Czytaliście na sekuraku o nowej edycji zip bomby? Jednym z pierwszych celów mogą być antywirusy, które automatycznie rozpakowują archiwa zip. Konkrety? Bardzo proszę – jeszcze niezałatana podatność w ClamAV: I wanted to point out [1], someone has used some tricks to create some extremely compressed ZIP files. I tested this…

Czytaj dalej »Tak, rozpakowujesz zip-a, a w środku jest ten sam zip. Jeśli rozpakowujesz go do skutku, dotykasz niskończoności ;-) Ten opisywany już kiedyś temat nadaje się na zip bombę (miejmy nadzieję, że wszystkie antywirusy radzą sobie z takim zip-em bez problemu). Ale jak zbudować takiego zip-a (precyzyjniej: gzipa) od zera? Temat nie jest…

Czytaj dalej »

Ponoć dilerzy samochodowi nie zarabiają na sprzedaży aut a na serwisie. Może taki sam model biznesowy przyświecał osobie wykonującej pewne zlecenia dla Siemensa (choć dilerzy sami raczej nie wprowadzają usterek…). David Tinley, został uznany winnym wprowadzenia “bomby logicznej” do plików excel, w których Siemens zarządza zleceniami: The spreadshees included custom scripts that…

Czytaj dalej »Teoria i praktyka tutaj. Praca aktualizuje w znaczny sposób obecne osiągnięcia, które były ograniczane przez sam algorytm: Compression bombs that use the zip format must cope with the fact that DEFLATE, the compression algorithm most commonly supported by zip parsers, cannot achieve a compression ratio greater than 1032. Jak widać powyżej, można…

Czytaj dalej »SACK to w dość standardowa i popularna funkcja obsługiwana w protokole TCP. Niedawno ekipa Netfliksa znalazła błąd w jej implementacji (jądro Linux) – można odpowiednimi pakietami TCP doprowadzić do kernel panic – czyli zdalnie wyłączyć maszynę w którą celujemy: CVE-2019-11478: SACK Panic (Linux >= 2.6.29) Description: A sequence of SACKs may…

Czytaj dalej »