Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

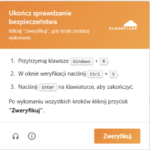

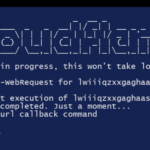

Tym razem chodzi o stronę gminy Długołęka. Nasz czytelnik poinformował nas o takim incydencie: wchodzisz na stronę gmina[.]dlugoleka[.]pl i od razu pojawia się prośba o potwierdzenie, że jesteś człowiekiem: No dobra, nie ma tu nic podejrzanego, klikamy dalej a tu coś takiego: W momencie kliknięcia checkboxu na poprzednim zdjęciu, zainfekowana…

Czytaj dalej »

Treść: ClickFix to atak socjotechniczny, który nakłania użytkowników do uruchamiania złośliwych poleceń na ich własnych urządzeniach. Kilka dni temu atakowano w ten sposób użytkowników strony psychologiadziecka[.]org, jednak o pierwszych tego typu atakach ostrzegaliśmy już w 2024 roku. TLDR: Większość kampanii działa według podobnego schematu – użytkownikowi wyświetlany jest fałszywy (ale…

Czytaj dalej »

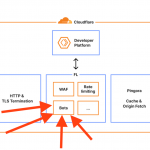

Pełen opis wielogodzinnego incydentu opracował sam Cloudflare

Zatem co było źródłem całego zamieszania? Miliony błędów HTTP 500 w core infrastruktury Cloudflare, a dokładniej: awaria systemu wykrywającego/blokującego boty webowe

![Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556] Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556]](https://sekurak.pl/wp-content/uploads/2023/04/ProXy_computer_is_hacking_man_ab39bc3e-6ce6-4c49-8c5d-37ad77c46bd4-150x150.png)

Na początku października 2025 r. badacze bezpieczeństwa z firmy Botanica Technologists opublikowali raport z analizy audytu OSS (Open Source Software) Elliptic Curve. Wyniki badań są niepokojące, ponieważ został wykryty szereg błędów kryptograficznych, związanych z nieprawidłową implementacją krzywej eliptycznej FourQ w bibliotece CIRCL (Cloudflare Interoperable, Reusable Cryptographic Library). Jeden z błędów…

Czytaj dalej »

Opis na serwisie Hackerone jest dość enigmatyczny: By using IPv4-mapped IPv6 addresses there was a way to bypass Cloudflare server’s network protections and start connections to ports on the loopback (127.0.0.1) or internal IP addresses (such as 10.0.0.1) Cloudflare zdecydował się jednak przygotować nieco dłuższy opis podatności, która została zgłoszona…

Czytaj dalej »

W tym artykule pokażę jedno z możliwych rozwiązań następującego problemu: mamy aplikację webową, której nie chcemy wystawiać na świat, a tylko umożliwić do niej dostęp określonej grupie użytkowników.

Czytaj dalej »

W nocy 17 lipca użytkownicy na całym świecie odnotowali, że popularne serwisy, takie jak Discord, Orange, Roblox, Steam, Santander, nie działają. Hmmm https://t.co/vI9xvp3pyR jest… 'down' podobnie jak Discord i parę innych serwisów. — Sekurak (@Sekurak) July 17, 2020 Wiadomo, że awaria tak wielu serwisów jednocześnie musi mieć wspólną przyczynę. Działanie…

Czytaj dalej »Aplikacja 1.1.1.1: Faster & Safer Internet na Androida i iOS posiada już wsparcie dla VPN od Cloudflare (Warp+). Całość oparta jest na nowoczesnym (w porównaniu np. do OpenVPN) protokole Wireguard. Zapewni to odpowiednią prędkość działania. Od kwietnia była dostępna w sklepach z aplikacjami, należało zapisać się na długą listę oczekujących…

Czytaj dalej »

Protokołu HTTP/1.x używa każdy. Jednak tworzony był on lata temu, momentami nie jest więc zbyt optymalny jeśli chodzi o prędkość (delikatnie rzecz ujmując). Jako odpowiedź na ten problem powstał HTTP/2 – tak, też w tym przypadku mamy na sekuraku dostępny dość rozbudowany poradnik :) W dużym skrócie – mamy tutaj…

Czytaj dalej »

O problemie pisaliśmy w krótki sposób kilka dni temu. TLDR: wejdźcie na https://regex101.com/ i wpiszcie ten fragment oryginalnego wyrażenia regularnego użytego przez Cloudflare w jednej z reguł WAF-a: .*(?:.*=.*) W “TEST STRING” możecie wpisać: aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa=aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa; Silnik obsługujący wyrażenia regularne aby dopasować dość prosty i niedługi ciąg znaków potrzebuje wykonać około 7000 kroków!…

Czytaj dalej »Cloudflare podał informację o 30 minutowej, globalnej awarii w tym miejscu: Starting at 1342 UTC today we experienced a global outage across our network that resulted in visitors to Cloudflare-proxied domains being shown 502 errors (“Bad Gateway”). The cause of this outage was deployment of a single misconfigured rule within…

Czytaj dalej »Dołączacie zewnętrzne pliki JavaScript do swojej strony? Co wtedy może pójść nie tak? Np. ktoś może podmienić ten zewnętrzny JavaScript i w ten sposób atakować osoby odwiedzające waszą stronę. Taka historia właśnie miała miejsce w przypadku systemu statcounter[kropka]com. Według doniesień atak był targetowany na giełdę kryptowalut gate.io. Atak jest o tyle…

Czytaj dalej »

Standardowe biblioteki oraz funkcje JavaScript, które wykorzystuje i udostępnia Cloudflare można wykorzystać do ominięcia mechanizmu XSS Auditor w przypadku, gdy domena podpięta pod usługi Cloudflare podatna jest na Reflected XSS (Non-persistent XSS). Taką ciekawostką podzielił się Masato Kinugawa, specjalista bezpieczeństwa IT, znany z badań dotyczących podatności XSS jak i współorganizacji zawodów XSSMas Challenge.

Czytaj dalej »

Tavis Ormandy ujawnia szczegóły krytycznego problemu z Cloudflare. Dokładny opis opublikowała też ta ostatnia…

Czytaj dalej »