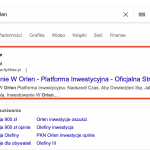

Na początek zobacz samą reklamę: Google pokazuje w tej reklamie link do fly4free[.]pl Jednak po kliku jesteś kierowany do zupełnie fejkowego serwisu ze scamem inwestycyjnym: (jak podasz tam swoje dane kontaktowe, to kontaktuje się z Tobą “konsultant”, który w szczególności namawia do nadania zdalnego dostępu do komputera / zainstalowania złośliwego…

Czytaj dalej »

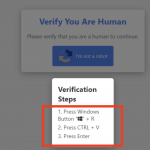

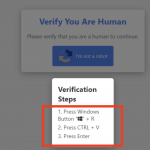

Ofiara na stronie, którą odwiedza, otrzymuje niby standardową prośbę potwierdzenia, że “jest człowiekiem” (czyli mechanizm CAPTCHA): Ale zwróć uwagę na niby niewinną instrukcję, która się pojawia przy tej okazji: 1. Naciśnij win+r2. Naciśnij ctrl+v3. Naciśnij enter Jak możesz się domyślać, najpierw złośliwa strona umieszcza coś w schowku systemowym ofiary (złośliwe…

Czytaj dalej »

❌ Niepoprawna domena?❌ Literówka?❌ Dziwna litera z innego alfabetu?❌ Brak “kłódki” ? Nic z tych rzeczy ;-) Przy czym cała ta zawartość została wygenerowana statycznie (jako grafika), przez przestępców, próbujących nas zmylić. Dodatkowo, takiej “pięknej, złotej” kłodki nie przedstawia obecnie żadna przeglądarka. W skrócie, o akcji ostrzega właśnie CERT Orange….

Czytaj dalej »

Najpierw samo zdjęcie, o którym ostrzegano już jakiś czas temu: ❌ Kod QR na wierzchu jest fałszywy – tj. prowadzi do strony, która wykrada $$$✅ Ten pod spodem (zielony) jest prawdziwy. Jak się można domyślić, cała akcja miała miejsce w Wielkiej Brytanii, ale mieliśmy również tego typu przypadki w Polsce…

Czytaj dalej »

Przygotowaliśmy dla Was aktualizację materiału (uzupełnienie o wersję EN), który udostępniliśmy jakiś czas temu – tj. skondensowaną grafikę o wybranych, aktualnych scamach / oszustwach internetowych. Całość możesz pobrać: Grafikę możesz zupełnie bezpłatnie przesłać do znajomych / w firmie / wydrukować (też w firmie) i powiesić np. nad biurkiem :-) Jedyny…

Czytaj dalej »

Jak czytamy w informacji prasowej opublikowanej przez departament sprawiedliwości USA – Jesse Kipf został skazany na 81 miesięcy więzienia. Na początek pozyskał on dane logowania jednego z lekarzy – do rejestru śmierci na Hawajach. W kolejnym kroku zalogował się do tego systemu, a następnie utworzył “zdarzenie śmierci”. Finalnie certyfikował to…

Czytaj dalej »

Nowy moduł/usługa nazywa się: ‘Bezpiecznie w sieci’; część rodzajów oszustw (np. lewe / podejrzane strony internetowe) można zgłosić bezpośrednio w appce. Dla części rodzajów oszustw appka pokazuje sposób zgłoszenia oszustwa (np. wysłanie SMSa na nr 8080) Docelowo ma być też udostępniona baza wiedzy dotycząca bezpiecznych zachowań w sieci. PSJeśli nie…

Czytaj dalej »

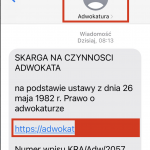

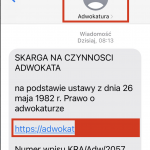

Oto wspomniany w tytule SMS: Nazwa nadawcy została sprytnie ustawiona przez wysyłającego SMSy (w tym przypadku: Adwokatura; jako wysyłający SMSa można tu wpisać w zasadzie wszystko). Ten link na 99.999% :) nie infekuje telefonu. Dlaczego? Możliwe, ale raczej mało prawdopodobne w tym przypadku scenariusze: Kilka rad na koniec: ~ms

Czytaj dalej »

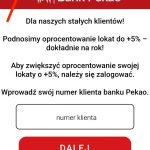

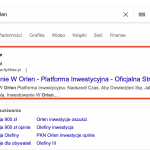

Poniżej w skondensowany sposób zredagowana relacja syna, który przesłał do sekuraka garść detali o całej akcji-scamie (nota bene – sam schemat nie jest nowy – patrz np. tutaj historię pewnego pana, który stracił ~4mln złotych na fałszywej inwestycji) Zaczęło się od “reklamy na Onecie” z tytułem: “Dochód gwarantowany: co kryje…

Czytaj dalej »

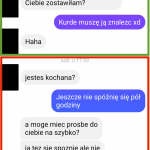

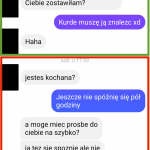

Poniżej zrzut z telefonu ofiary. Zielony fragment to “prawdziwa” rozmowa. Czerwony fragment to już początek scamu: W miejscu oznaczonym “czerwoną ramką” włącza się scammer (dla Gosi wygląda to jakby pisała dalej Kamila) i serwuje ściemę, że niby nie może wypłacić pieniędzy i potrzebuje kodu blik… Gosia przekazuje kod i później…

Czytaj dalej »

Pełna relacja w drugiej części wpisu (publikujemy ją za zgodą zainteresowanej). Wersja skondensowana poniżej: Na początek zgłosił się klient (~1000 obserwujących na Instragramie) – profil wygląda na pierwszy rzut oka w porządku. Klient chce kupić towar za $185. Język angielski klienta jest momentami “kulawy”, no ale nie wszyscy w USA…

Czytaj dalej »

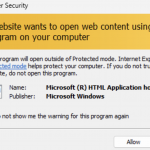

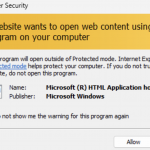

Zaczyna się od pliku tego typu tutajcosciekawego.pdf.url do którego link jest podrzucany użytkownikowi (np. phishingiem). Po zapisaniu pliku, wygląda on pod Windowsem tak: Ale skąd tutaj się wzięła ikonka PDFa? Wszystko za sprawą zawartości pliku .url, która wyglądała mniej więcej tak (patrz dwie ostatnie linijki, które odpowiadają za podmianę domyślnej…

Czytaj dalej »

Opisywany przez australijską policję atak, to tzw. evil twin, czyli podstawienie sieci o tej samej nazwie co oryginalna. Ale do której sieci podłączy się Twój laptop / telefon, jeśli będzie miał do dyspozycji kilka sieci bezprzewodowych o tej samej nazwie? Najpewniej do tej, która ma silniejszy sygnał. Z kolei jeśli…

Czytaj dalej »

Stosowne oświadczenie można przeczytać tutaj. Jak czytamy: Doszło do naruszenia poufności danych osobowych w zakresie: imię i nazwisko, PESEL, adres zamieszkania, data urodzenia, numer telefonu. Narażonych na naruszenie zostało 4188 teczek, z danymi około 8000 właścicieli pojazdów i klientów Wydziału Komunikacji Starostwa powiatowego w Turku. Jak do tego doszło? Wydział…

Czytaj dalej »

O całej sprawie informuje any.run. Chronologicznie incydent wyglądał w sposób następujący: Garść rad na koniec: ~ms

Czytaj dalej »