Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Zobaczcie na tę relację od CERT Polska. Jako atakujących wskazano APT28/GRU. Zaczyna się od niby przypadkowego maila kierowanego do ofiary:

Jak widzicie W treści maila pojawia się link (niby ze szczegółami), prowadzący do popularnego serwisu (webhook.site), który tylko przekierowuje do innego serwisu, a który finalnie serwuje plik zip

Po co takie przekierowanie? Ano po to, żeby systemy wykrywające podejrzane linki nie wykryły tego jako fraud (“przecież link prowadzi do znanego serwisu”)

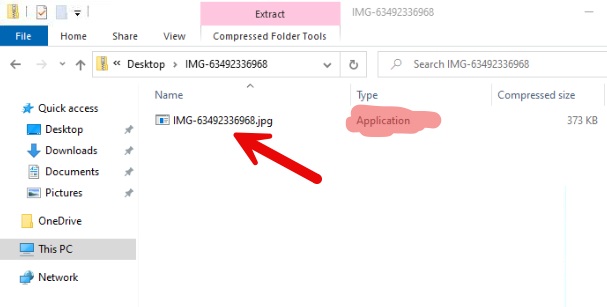

Co jest w pliku zip? Wygląda to jak plik .jpg ale po bliższym przyjrzeniu się jest to aplikacja (plik exe):

Co robi ten plik exe? To windowsowy kalkulator (czyli nic złośliwego). Rosyjscy hackerzy odpalają więc kalkulator? Niby tak, ale nie tylko kalkulator. Otóż w zipie znajdują się jeszcze dwa ukryte pliki – WindowsCodecs.dll oraz drugi plik – z rozszerzeniem .bat

Teraz przechodzimy do istoty tricku z kalkulatorem. W trakcie normalnego działania, windowsowy kalkulator szuka w aktualnym folderze pliku WindowsCodecs.dll i jeśli go znajduje, jest on ładowany (technika DLL side-loading – szerzej o niej pisaliśmy tutaj). Złośliwy DLL ma za zadanie odpalić plik .bat

Po co takie zamieszanie? Ano żeby zmylić systemy antywirusowe/antymalware

Dalej dla niepoznaki w przeglądarce wyświetlane jest zdjęcie kobiety w stroju kąpielowym + linki do (prawdziwych) kont na socjalach. Jednocześnie w tle odpalany jest skrypt, który listuje pliki w wybranych katalogach, a informację tę – wraz z adresem IP ofiary – wysyła do serwera atakujących. Dla części ofiar skrypt może realizować bardziej złośliwe operacje (w szczególności np. przejęcie dostępu do komputera).

✅ O akcji ostrzega CERT Polska, gdzie znajdziecie też rekomendacje ochrony.

~ms

Czyli wracamy do metod z lat 90. Exe z nazwą pliku graficznego lub video. I serio? Ludzie nadal dają się na to nabrać?

I dlatego ciągle mnie dziwi czemu rozszerzenia plików są domyślnie ukryte w windowsie.

Ukrywanie rozszerzeń znanych typów plików to jedna z największych głupot Windowsa. Takiej opcji w ogóle nie powinno być w systemie, który rozpoznaje typy plików po samej tylko nazwie plików.

Serio?

Rok 2024 a sposob infekcji ciagle ten sam?

Kliknij w link od nieznajomego, sciagnij exe i sobie go uruchom?

Jestem rozczarowany…

No dobra, ale czy nie powszechna powinna być praca na koncie zwykłego użytkownika, czy nie powszechne powinno być blokowanie przez SRP/AppLocker wszystkiego spoza ustalonych lokalizacji i aby zwykły użytkownik nie miał prawa zapisu do nich. Blokowanie domen na firewallu jest OK, bo nie widzę powodu by w firmach wszystkie komputery miały dostęp do czego tylko dusza zapragnie.

Dlatego od zawsze mam zaznaczone opcje pokazywania ukrytych/systemowych plików oraz rozszerzenia znanych typów plików. Może to i nie wiele, ale przynajmniej widzisz co otwierasz. Lub nie otwierasz.

Ta kampania to zmyłka, widać po mailu. Oni już tam siedzą i atakują tylko żeby nikt nie nabrał podejrzeń że coś nas za długo nie atakują. Tak jak ja :|

lolbin

Sprzedaż używanej bielizny… to chyba tylko ruscy mogli wymyślić! Ktoś tym był w ogóle zainteresowany???

BTW był kiedyś taki dowcip – jak to Rosjanie doszli do wniosku że u nich w armii też będą takie standardy jak w państwach zachodnich, np. zmiana bielizny będzie codziennie! A to kto z kim się będzie zamieniał to już bojcy sami sobie mieli poustalać…

Dlaczego tylko ruscy? W Japonii są automaty z używaną bielizną, tak jak Ty idziesz do automatu po przekąskę albo kawę oni idą po noszone przez dziewczynę majty :)

A tak już bardziej serio: Pełno jest fetyszystów, już dawno portale pisały o dziewczynach, które sprzedają swoje bąki albo wodę po kąpieli. Tak samo i tutaj. Liczą, że u kogoś zadziała ciekawość bo skoro jakaś Ukrainka sprzedaje używaną bieliznę i jeszcze dodatkowo ma klientów na wysokim szczeblu to na pewno musi być niezłą laską. “A wejdę i zobaczę”. A może nawet będzie opisane kim są ci klienci? To się pośmieję.

I tak to działa. Działa na najgłupszych. Tak samo jak kiedyś gość od pisania scamowych maili mówił, że celowo pisze z błędami, żeby inteligentnych, ogarniętych ludzi odsiać automatycznie i nie tracić z nimi czasu.