Rozbudowany opis całej historii znajdziecie tutaj (Google wypłacił przeszło $100 000 za zgłoszenie podatności…). W skrócie wyglądało to w taki sposób: Całość testowana była na Google Home Mini Atakujący musiał być w zasięgu sieci WiFi ofiary (ale nie znał hasła) Lokalizował odpowiednie urządzenie skanując komunikację na radiu (MAC adresy rozpoczynające…

Czytaj dalej »

![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)

Dwa tygodnie temu (13 grudnia 2022 r.) otrzymaliśmy od Czytelnika kopię pewnego e-maila. Ktoś podający się za przedstawiciela Wyższego Urzędu Górniczego zaprasza do złożenia oferty. W załączeniu jest również szczegółowy opis przedmiotu oraz sposób złożenia oferty – spakowane zapytanie-ofertowe.rar. Urząd dosyła szczegóły spakowane rar-em? Podejrzane… Sam e-mail wygląda całkiem normalnie,…

Czytaj dalej »

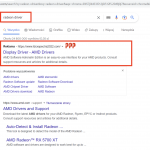

Akcja wyglądała jak na zrzucie poniżej: Wielu internautów machinalnie klika pierwszy link w Google, a tam…: Strona oczywiście graficznie podobna do oryginalnej, tyle że serwująca zainfekowany sterownik…Uważajcie i najlepiej zaopatrzcie się w adblockera. ~ms

Czytaj dalej »

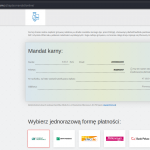

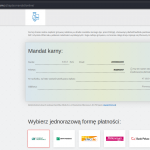

Scam na odcięcie prądu, czy dopłatę do paczki już wszystkim się powoli nudzi. Dlatego przestępcy próbują nowych pomysłów. Tym razem CERT Orange donosi o takim SMSie: W dniu 2.01.2023 twoj mandat zostanie przekazany do komornika z tytulu zaleglosci 5.00 PLN.Oplac teraz: hxxps://tinyurl[.]com/4fb66pfj Po kliknięciu ofiary były kierowane na taką stronę:…

Czytaj dalej »

O temacie pisaliśmy już jakiś czas temu: gmina założyła w jednym z banków lokatę na 5 mln zł. W czerwcu policjanci z wydziału do walki z cyberprzestępczością komendy wojewódzkiej w Łodzi poinformowali, że pieniądze zniknęły. Teraz dowiadujemy się nieco więcej: W wyniku zafałszowania tożsamości rozmówcy, podszywania się pod pracownika banku oferującego…

Czytaj dalej »

Dostęp do kamer to jedno, ale dość niepokojąca jest funkcja opisana jako “manipulate visual recordings to mask on-site activities”: Donoszący o całej sprawie serwis Haaretz wspomina o historycznej już sprawie ujawnionych tożsamości agentów Mossadu. Odbyło się to poprzez analizę / korelację nagrań z wielu kamer CCTV. Gazeta dodaje, że gdyby…

Czytaj dalej »

O incydencie bezpieczeństwa w LastPass pisaliśmy niedawno. Jednak im dalej w las tym więcej danych okazuje się być w posiadaniu atakujących: The threat actor was also able to copy a backup of customer vault data from the encrypted storage container which is stored in a proprietary binary format that contains…

Czytaj dalej »

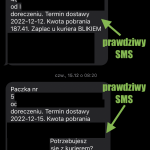

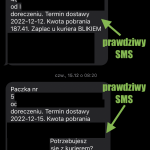

Oszustwo “na OLX” ew. na “Allegro lokalnie” jest znane od dawna. Ostatnio czytelnicy zaczęli nas alarmować o tym, że widzą SMSy z fałszywymi linkami pochodzącymi rzekomo od OLX czy InPostu: Atak zaczyna się standardowo – czyli przestępca jest niby zainteresowany kupnem i mówi że pieniądze trzeba będzie wpłacić przez InPost…

Czytaj dalej »

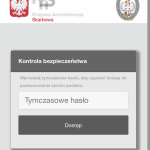

Jeden z czytelników przesłał nam zdjęcie takiej wiadomości: “Drogi Obywatelu” oraz “Administracja finansowa refundacji” brzmi nieco komicznie, ale zobaczmy co się dzieje dalej. Po wejściu strona vat-poland[.]com informuje nas, że powinniśmy użyć jednak przeglądarki mobilnej. OK: Hasło było w mailu, więc przechodzimy dalej. Zbierają numer telefonu – to może na…

Czytaj dalej »

Do tej pory odbyły się dwie edycje tego szkolenia. Czas na kolejną, z zupełnie nowym materiałem. Agenda: Czy zapisywanie haseł w Chrome jest bezpieczne? Dostałem prośbę o złożenie oferty, ale skończyło się na infekcji mojego komputera. Jak do tego doszło? VPN – fanaberia, konieczność, a może tylko dobry marketing? Nowe…

Czytaj dalej »

Po tytule alertu: Criminal Actors Use Business Email Compromise to Steal Large Shipments of Food Products and Ingredients możemy się już sporo domyślać. Business Email Compromise to dość znana technika ataku polegająca na przejęciu skrzynki / skrzynek pocztowych lub całego serwera pocztowego – por. np. Jak z polskiej firmy w…

Czytaj dalej »

Sam przekręt nie jest ani nowy, ani jakiś specjalnie innowacyjny. Chociaż ostatnio obserwujemy wzmożenie działalności oszustów podszywających się pod “amerykańskich żołnierzy”. Tym razem stargardzka policja relacjonuje: Z jego relacji wynikało, że kilka miesięcy temu za pośrednictwem portalu społecznościowego poznał kobietę, która twierdziła, że jest amerykańską ,,żołnierką’’ i przebywa aktualnie na misji w…

Czytaj dalej »

Podobną historię opisywaliśmy w tym roku, tym razem warszawska policja donosi: mężczyzna zatrudnił się jako informatyk w korporacji reprezentującej międzynarodową grupę działającą w sektorach wodno-ściekowych, energetycznych oraz gospodarki odpadami. Kiedy zobaczył z jaką ilością sprzętu będzie miał do czynienia, postanowił uszczuplić nieco zasoby informatyczne w poczet spłaty swoich długów. Już…

Czytaj dalej »

Policja w Otwocku donosi: W ramach nowej metody okradania firm tzw. „na fałszywy numer rachunku bankowego” przestępcy podszywają się pod przedstawicieli firmy będącej kontrahentem spółki, która ma stać się ofiarą kradzieży. Następnie „pracownicy partnera biznesowego” kierują do firm, które z nią współpracują wiadomości o zmianie numeru rachunku. Metoda raczej nowa…

Czytaj dalej »

Propozycję stworzenia rejestru wysunął Minister cyfryzacji. Jak donosi Gazeta Prawna: [przepisy] umożliwią każdemu szybkie zastrzeganie swego numeru PESEL w razie wycieku czy kradzieży danych osobowych. Będzie to możliwe poprzez aplikację mObywatel, ale również w tradycyjnej formie, na piśmie, w dowolnym urzędzie gminy. Dodatkowo: […] każdy będzie mógł za darmo zastrzec…

Czytaj dalej »

![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)