Zerknijcie na ten świeży opis incydentu bezpieczeństwa: On January 11, our Security team identified an unauthorized actor accessing one of our tools used by customer-facing teams for customer support and account administration. The unauthorized actor conducted a social engineering attack on Mailchimp employees and contractors, and obtained access using employee…

Czytaj dalej »

TLDR: nowa fala fałszywych reklam w Google serwujących malware. Tutaj jedna z relacji: Yesterday afternoon I went to download OBS onto my personal desktop computer. OBS is industry standard video streaming software. I was excited to live stream some video games for the first time in my life. What I…

Czytaj dalej »

Ostatnio pisaliśmy choćby o fałszywych reklamach Gimpa: Nasz czytelnik wygooglał pakiet instalacyjny Gimpa. Trafił na fejkową reklamę, zainfekował komputer i stracił dostęp do konta Google Blender to darmowe oprogramowanie do tworzenia grafiki 3D, a ktoś na reddicie „pochwalił się” takim widokiem: Jak widzicie, mamy tu aż trzy reklamy, a prawdziwy…

Czytaj dalej »

Czy to rok 1984? Nie, 2023. Serwis Codastory relacjonuje działanie wdrożonego już w Wielkiej Brytanii systemu Facewatch: Za każdym razem, gdy klient wchodzi do sklepu lub firmy korzystającej z systemu Facewatch, tworzony jest profil biometryczny. Jeśli personel ma uzasadnione podstawy, by podejrzewać klienta o popełnienie przestępstwa, czy to kradzież w…

Czytaj dalej »

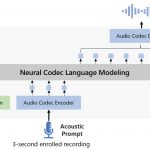

Jeśli chcecie zobaczyć demo – zapraszam tutaj. W pierwszej kolumnie macie nagranie paru sekund głosu prawdziwej osoby (losowa wypowiedziana fraza). W kolumnie VALL-E jest wpisana z klawiatury fraza, którą wypowiada AI – głosem nagranej osoby: Z ciekawostek, system potrafi też wygenerować głos nacechowany pewnymi emocjami / cechami: np. złość, zdegustowanie,…

Czytaj dalej »

![Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci] Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci]](https://sekurak.pl/wp-content/uploads/2023/01/mat-net-150x150.jpeg)

Mowa o szkoleniach dotyczących cyber-zagrożeń w sieci – czyli serii nie daj się cyberzbójom! (pierwszą edycję oglądnęło 25 tysięcy osób)! Tematyka przedstawiana jest prostym językiem i kierowana praktycznie do wszystkich. Każda część szkolenia nie daj się cyberzbójom, to zupełnie nowy materiał, nowe przykłady scamów/oszustw, nowe pokazy na żywo! Idąc od…

Czytaj dalej »

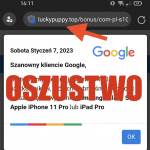

Jedna z czytelniczek napisała do nas w ten sposób: Zaczęło się od tego że mojej koleżance parę dni temu podczas przeglądania OLX w przeglądarce zaczął wyskakiwać dziwny komunikat. Więc moja koleżanka z racji tego, że jej telefon był już stary i już ledwo dyszał kupiła nowy telefon. Wczoraj koleżanka mi…

Czytaj dalej »

Ciekawy wątek na Reddcicie (łącznie z zaciętą dyskusją) możecie śledzić w tym miejscu. Po pierwsze, jeśli używasz szyfrowanej poczty (np. dostępnego w Thunderbirdzie PGP/GPG), wystarczy że wyślesz dane logowania szyfrowaną wiadomością e-mail. Z szyfrowania GPG można też w prosty sposób korzystać, używając Protonmaila (aby szyfrować nie potrzeba jest w tym…

Czytaj dalej »

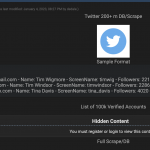

Wyciek brzmi groźnie, ale zawsze warto sprawdzać co dokładnie wyciekło (i kiedy ;) W każdym razie na jednym z forów pojawiły się linki do bazy, a także demo tego co wyciekło: Jak widać, są to ~tylko emaile podpięte do danego konta twitterowego. Chociaż oczywiście czasem w połączeniu z dalszym OSINTem,…

Czytaj dalej »

Ciekawostka. Google w ~losowych momentach może wysłać tego typu wiadomość e-mail: [Przypomnienie] Masz włączoną Aktywność w internecie i aplikacjach aby chronić Twoją prywatność, przypominamy, że masz włączone ustawienie Aktywność w internecie i aplikacjach. Aktywność w internecie i aplikacjach to ustawienie, które pozwala zapisywać na koncie Google informacje o tym, co…

Czytaj dalej »

Artur podesłał nam zrzut ekranowy reklamy, która pokazała się mu na Facebooku (oczywiście czerwony dopisek jest od nas ;) Gdzie prowadzi link? O tutaj: hxxps://mega(kropka)nz/file/iFlyWAxD#EpqvqJd6ZtgtDrjN1LquBZ3vQWX8hd7rC1N2dztXGcc Co jest w środku? Rar ze złośliwym oprogramowaniem, które na razie dość mizernie wykrywane jest przez antywirusy – tylko 11 na 57 silników: Całość wpisu…

Czytaj dalej »

W wynajmie krótkoterminowym jest to spory problem już od dłuższego czasu- patrz np.: Przeskanował nmapem mieszkanie wynajęte na Airbnb – znalazł siebie…w ukrytej kamerze. Krótka instrukcja poszukiwania ukrytych kamer w lokalach wynajmowanych na Airbnb, pokojach hotelowych, … Jednocześnie serwis Motherboard wspomina o rosnącym trendzie wykorzystania np. kamer czy inteligentnych zamków…

Czytaj dalej »

Pomysł może nowoczesny, jednak rzeczywistość dość szybko go zweryfikowała. Jeden z oficjeli w Melbourne stwierdził lakonicznie: The hacking of the QR codes is so frustrating Poniżej przykład wspomnianego „hackingu”: Problemów jest tutaj co najmniej kilka: Na pierwszy rzut oka nie widać czy dany QR kod został „zhackowany” (tj. czy naklejono…

Czytaj dalej »

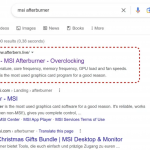

O temacie ostatnio alertowali nas czytelnicy (zobacz przykład z Afterburner czy sterownikami do karty graficznej), tymczasem tutaj wskazane są kuluary całej zorganizowanej operacji, która zaczyna się od serwowania reklamy na Google a kończy na dostarczeniu malware. Początek wygląda np. tak: Czy tak: Opisywany proceder jest o tyle ciekawy, że na…

Czytaj dalej »

Jeden z naszych czytelników podesłał nam świeży scam na MetaMask. Jest to cyfrowy portfel kryptowalutowy używany do transakcji na blockchainie oparty na Ethereum. Instalowany jako dodatek do przeglądarki. Phishing ten jest o tyle ciekawy, że zawiera wiele punktów zasłaniających fałszerstwo. Rys. 1. Fałszywy e-mail. Pierwszym jest domena z literówką łudząco…

Czytaj dalej »

![Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci] Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci]](https://sekurak.pl/wp-content/uploads/2023/01/mat-net-150x150.jpeg)