Sprawa z kategorii nieco dziwnych: W marcu 2016 roku z konta firmy z Olsztyna dokonano dwóch nieautoryzowanych przelewów. Okazało się, że zainfekowany hakerskim oprogramowaniem był komputer prezesa tej spółki. Część pieniędzy udało się odzyskać, ale przelewy na ponad 220 tys. zł zostały zrealizowane; firma próbowała najpierw sprawę zakończyć polubownie, ale…

Czytaj dalej »

![Uwaga na mody do Minecraft. Nowa kampania infekuje Twój komputer [fractureiser] Uwaga na mody do Minecraft. Nowa kampania infekuje Twój komputer [fractureiser]](https://sekurak.pl/wp-content/uploads/2023/06/minecr-150x150.png)

Opis na gorąco całej sytuacji znajdziecie tutaj: fractureiser is a Virus found in several Minecraft projects uploaded to CurseForge and CraftBukkit’s dev website. The malware is embedded in multiple mods, some of which were added to highly popular modpacks. The Malware is only known to target Windows and Linux Systems. Od czego się…

Czytaj dalej »

Jeden z czytelników (były pracownik jednej ze spółek banku HSBC w Polsce) przesłał nam skan takiego pisma: Tutaj część druga (dla dociekliwych). Jak widzimy: ~ms

Czytaj dalej »

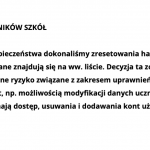

Jeden z czytelników poinformował nas o takim e-mailu rozsyłanym do wybranych szkół przez Librus. Email wysyłany jest z adresu: librus@librusmail.pl co może budzić podejrzenie, że to jakaś próba phishingu. To nie phishing. W każdym razie czytamy tam: Nasi regularni czytelnicy zapewne podejrzewają, że może chodzić o ostatnią aferę z dużym…

Czytaj dalej »

Scamy z falszywym policjantem raczej nie słabną, ostatnio wspominaliśmy o takim przypadku sygnalizowanym przez policję w Malborku: Do 83-latki, na telefon stacjonarny, zadzwonił mężczyzna. Rozmówca przedstawił się jako policjant i poinformował kobietę, że wspólnie z prokuratorem rozpracowuje grupę przestępczą dokonującą kradzieży pieniędzy z kont bankowych. Twierdził, że pieniądze seniorki na…

Czytaj dalej »

Dość prosty, ale niestety skuteczny scam opisuje właśnie mazowiecka policja: (…) podszyli się pod prezesa siedleckiej firmy, stworzyli adres mailowy łudząco podobny do tego prawdziwego i przesłali księgowej spreparowaną fakturę do zapłaty na kwotę ponad 12 tys. zł. Kobieta z racji tego, że wielokrotnie otrzymywała takie polecenia od szefa drogą…

Czytaj dalej »

Relację z wydarzenia możecie znaleźć tutaj: Do 83-latki, na telefon stacjonarny, zadzwonił mężczyzna. Rozmówca przedstawił się jako policjant i poinformował kobietę, że wspólnie z prokuratorem rozpracowuje grupę przestępczą dokonującą kradzieży pieniędzy z kont bankowych. Twierdził, że pieniądze seniorki na koncie są zagrożone. Nie rozłączając rozmowy, kobieta wykręciła numer na policję,…

Czytaj dalej »

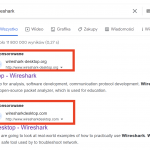

Zapewne spora część z Was aby pobrać jakieś narzędzie, wpisuje jego nazwę w wyszukiwarkę i machinalnie klika w pierwszy link. Jeśli jesteśmy zaspani/mniej spostrzegawczy/nie mamy ogarniętego tematu reklam w przeglądarce (niepotrzebne skreślić), to możemy nabrać się na coś takiego: Co dalej? Dalej możemy zainfekować swój komputer: Przypominamy że oficjalna domena…

Czytaj dalej »

Historia zaczyna się tak: Wprawne oko dostrzeże zapewne “dziką” domenę booking-reservation[.]pro, która została założona raptem parę dni temu. W połączeniu z treścią wiadomości możemy spodziewać się, że nastąpi próba wyczyszczenia naszej karty płatniczej ew. konta bankowego. Wracając do domeny – Virustotal wskazuje: Registrant country: Russia, ale na razie nie flaguje…

Czytaj dalej »

Z jednej strony jeśli ktoś ma kliknąć w mailu lewego linka oraz zainstalować z niego malware – to i tak zainstaluje. Z drugiej strony posiadanie np. domeny pliki.zip lekko ułatwia zadanie atakującym – wystarczy że użyją oni tej nazwy np. w treści maila czy w SMS i najpewniej sam program…

Czytaj dalej »

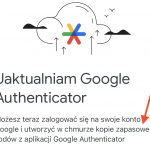

Tracisz telefon gdzie miałeś Google Authenticator generujący kody 2FA. To teraz masz problem, bo nie dostaniesz się do wielu swoich kont. Google od niedawna ma na to rozwiązanie: We are excited to announce an update to Google Authenticator, across both iOS and Android, which adds the ability to safely backup…

Czytaj dalej »

Intrygujący przypadek opisuje policja w Nysie: Na początku maja do naszej komendy zgłosiła się kobieta, która powiadomiła o popełnieniu oszustwa. Jak oświadczyła na terytorium Włoch przekazała swój telefon do naprawy. Jak się później okazało, z jej konta zniknęło około 87 000 euro. Najprawdopodobniej do tego przestępstwa doszło, gdy telefon był w…

Czytaj dalej »

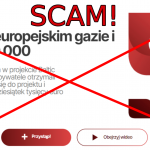

TL;DR: – Nasz Czytelnik prześledził ścieżkę ataku na inwestycje w akcje Baltic Pipe, czyli jednego z lepiej przygotowanych scamów w ostatnim czasie odnoszących się do sytuacji geopolitycznej w naszym kraju. W dzisiejszym świecie, reklamy są podstawowym mechanizmem oferowania produktów i usług w Internecie. Możemy ją znaleźć wszędzie zaczynając od portali…

Czytaj dalej »

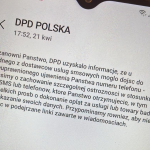

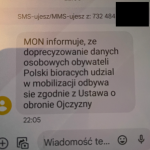

Dużo czytelników informuje nas o takim SMSie: Dociekliwi mogą zaznaczyć, że nazwę nadawcy takiego SMSa można sfałszować, lecz raczej wierzymy że wiadomość jest autentyczna. W komunikacie jest (przynajmniej na tę chwilę) informacja o wycieku samego “numeru telefonu”, co też nie jest jakąś ogromną tragedią. Podejrzewamy, że większość Polaków otrzymała kiedyś…

Czytaj dalej »

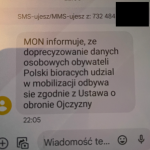

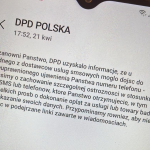

Jeden z czytelników przesłał nam takiego SMSa. Jak widać, język nieco nieporadny… raczej nikt nie używa określenia “doprecyzowanie danych osobowych obywateli Polski”: Na wszelki wypadek potwierdziliśmy, że nie jest to fragment oficjalnej komunikacji MON. Przy okazji cały czas cel jaki ma ekipa wysyłająca takie SMSy pozostaje w sferze domysłów. Może przygotowanie…

Czytaj dalej »

![Uwaga na mody do Minecraft. Nowa kampania infekuje Twój komputer [fractureiser] Uwaga na mody do Minecraft. Nowa kampania infekuje Twój komputer [fractureiser]](https://sekurak.pl/wp-content/uploads/2023/06/minecr-150x150.png)