Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Ma to nazywać się ‘enhanced PIN privacy’, a chodzi o dość proste działanie – czyli niewyświetlanie animacji cyfr w trakcie naciskania kolejnych cyfr PINu: Jeśli ktoś – w trakcie wpisywania przez nas PINu – zerka na nasz telefon “zza ramienia”, to rzeczywiście może być trochę trudniej odgadnąć prawidłową wartość. Swoją…

Czytaj dalej »

Zobaczcie na te dwie kampanie opisywane na blogu Google. W jednej z nich (koniec 2022 roku) ofiara otrzymywała SMSa z rzekomym problemem z paczką. Po kliknięciu była przekierowywana na stronę z exploitem, która po zainfekowaniu telefonu kierowała na prawdziwe serwisy firm kurierskich (to ostatnie oczywiście dla niepoznaki): When clicked, the…

Czytaj dalej »

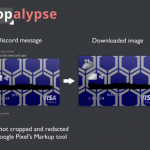

Jak widzicie w tweecie poniżej, podatność CVE-2023-21036 dotyka domyślnej appki do edycji zrzutów ekranowych – Markup: Luka została załatana niedawno (ryzyko: High). W czym problem? Jeśli nowy (np. ocenzurowany) obrazek jest mniejszy niż oryginał dzieje się “magia” The end result is that the image file is opened without the O_TRUNC flag, so that when…

Czytaj dalej »

Google Project Zero w dość krótkim, ale i treściwym wpisie informuje: In late 2022 and early 2023, Project Zero reported eighteen 0-day vulnerabilities in Exynos Modems produced by Samsung Semiconductor. The four most severe of these eighteen vulnerabilities (CVE-2023-24033 and three other vulnerabilities that have yet to be assigned CVE-IDs)…

Czytaj dalej »

Scammerzy przygotowali dość prostą appkę androidową, która pod pozorem super nagrody w postaci punktów lojalnościowych do pewnego programu, zbierała dane kart płatniczych. Hackerzy najpierw zdekompilowali appkę, gdzie widać w którym miejscu znajduje się API, z którym komunikuje się appka. Widzicie /api/signup.php ? Ten signup w sumie niewiele dawał, ale skłonił…

Czytaj dalej »

Zobaczcie na tę historię o dość intrygującym tytule: The “not-Google” bug in the “all-Google” phone. Badacz opisuje historię podatności w sterownikach do GPU na Pixelu 6, która umożliwia zdobycie z poziomu appki androidowej uprawnień na poziomie jądra OS (oraz oczywiście uprawnień root). Badacz wycelował (CVE-2022-38181) w sterowniki do GPU, dokładniej…

Czytaj dalej »

Apple wprowadził w iPhone 14 możliwość wysyłania alarmowych SMSów (oraz wydzielenie swojego położenia) przez satelitę: Bezpłatna (przez dwa lata od zakupu telefonu) usługa dostępna jest na razie w USA, Kanadzie, Niemczech, Francji, Irlandii oraz Wielkiej Brytanii. SMSy można wysyłać tylko w określonym formacie (tzn. takiego SMSa generuje sam telefon, na…

Czytaj dalej »

Bohaterem są tanie urządzenia dostępne np. na Amazonie: Badacz zakupił je najpewniej na standardowe potrzeby (tj. oglądanie TV ;) ale postanowił nieco przeanalizować zdobyty okaz: This device’s ROM turned out to be very very sketchy — Android 10 is signed with test keys, and named “Walleye” after the Google Pixel…

Czytaj dalej »

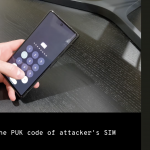

Czy mieliście w życiu sytuację, że nagle zapomnieliście hasła, które machinalnie wpisywaliście już setki razy? Pewien badacz napotkał właśnie ten problem, kiedy jego telefon miał 1% baterii. Po chwili telefon się wyłączył, a po podładowaniu badacz chciał odblokować PINem kartę SIM… ale coś nie szło :/ Poszukał więc kodu PUK,…

Czytaj dalej »

Podatności zostały załatane niedawno: CVE-2022-27492 An integer overflow in WhatsApp for Android prior to v2.22.16.12, Business for Android prior to v2.22.16.12, iOS prior to v2.22.16.12, Business for iOS prior to v2.22.16.12 could result in remote code execution in an established video call. CVE-2022-27492 An integer underflow in WhatsApp for Android…

Czytaj dalej »![Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida] Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida]](https://sekurak.pl/wp-content/uploads/2022/09/f4-150x150.png)

Aktualizujecie na bieżąco appki mobilne, prawda? Wtedy ta wykryta przez Microsoft podatność już Was nie dotyczy. W czym problem? Otóż appka TikToka korzysta z WebView – co nie jest niczym niestandardowym ani niebezpiecznym. Jak tłumaczy Microsoft: WebView umożliwia appkom ładowanie i wyświetlanie stron internetowych, a przy użyciu wywołania interfejsu API…

Czytaj dalej »

Portal Dr. Web informuje o wykryciu backdoorów w partycjach systemowych budżetowych modeli smartfonów z Androidem. Złośliwe oprogramowanie cechuje się możliwością wykonania dowolnego kodu w zbackdoorowanym komunikatorze WhatsApp oraz jego biznesowej wersji. Wśród scenariuszy ataków może być przechwytywanie czatów, kradzież informacji i realizacja kampanii spamowych. Na urządzeniach gdzie problem wykryto, rzekomo…

Czytaj dalej »

Japoński programista o nicku “greenluigi1” twierdzi, że udało mu się uruchomić własne oprogramowanie w pokładowym systemie rozrywkowym IVI (In-Vehicle Infotainment) w samochodzie Hyundai Ioniq SEL z 2021 r. Odkrył on, że producent pojazdu zabezpieczył swój system Hyundai Mobis za pomocą kluczy, które nie tylko były publicznie znane, ale zostały wyjęte…

Czytaj dalej »

Spójrzcie na ten przegląd kilku cyberataków mających miejsce w krajach Europy Wchodniej, a związanych z inwazją na Ukrainę. Google wskazuje przykładowo próby dystrybucji appki, hostowanej na stronie, która przedstawia się jako należąca do grupy Cyber Azow: Appka rzeczywiście komunikuje się (dla niepoznaki) z rosyjskimi serwisami (lista tutaj), ale wykonuje do…

Czytaj dalej »

Z dziwnego powodu chyba mało mediów przyjrzało się bliżej temu problemowi. W styczniu tego roku Google upublicznił dość enigmatyczny błąd. Tłumaczenie od sekurak: Mamy powody, by sądzić, że komercyjny dostawca systemów inwigilujących atakuje użytkowników Samsunga i Xiaomi, przekierowując ruch z Chrome do preinstalowanych przeglądarek, a następnie wykorzystuje exploity n-day w…

Czytaj dalej »