NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Nieco w panice ostatnio łatano krytyczną podatność (czy serię podatności) w znanym produkcie Apache Solr. W skrócie, kontrolując parametr q (służący do wyszukiwania odpowiedniej treści), można wykonać dowolny kod na serwerze, na którym pracuje Solr

Czytaj dalej »

Atak dotyka wszystkich nowoczesnych implementacji WPA2, a jest szczególnie niebezpieczny na Androidzie 6+ / Linuksie – można zmusić połączenie WiFi do użycia klucza sesyjnego składającego się z samych zer… A to wszystko przez to, że te platformy chciały być bardziej bezpieczne, ale o tym trochę dalej.

Czytaj dalej »

Wycieki kluczy, 20 realnych przykładów podatności w API (m.in. z UBER, Airbnb, Twitter, Facebook, Nissan, Github, Equifax, Cisco…), wykonywanie kodu na serwerze przez API, ćwiczenia online, masa praktyki… to kilka elementów z naszego nowego szkolenia o bezpieczeństwie API REST.

Czytaj dalej »

W tym artykule dowiemy się na przykładzie aplikacji na systemy macOS – BetterZip – jak XSS może posłużyć do wykonania dowolnego kodu na komputerze.

Czytaj dalej »

W tekście pokazane są dwa sposoby na wykradanie danych za pomocą wstrzyknięć CSS-ów: jeden z nich pozwala na wydobywanie danych zaszytych w atrybutach elementów HTML, drugi zaś pozwala wyciągnąć praktycznie dowolną treść ze strony.

Czytaj dalej »

Niedawno zrezygnowałem z fizycznego serwera na rzecz systemu opartego na chmurze. Proces rejestracji przebiegł bezboleśnie – może poza koniecznością podania danych karty kredytowej – i po chwili mogłem się cieszyć nowym serwerem z Debianem 8.1 Jessie ze statycznym adresem IPv4.

Czytaj dalej »

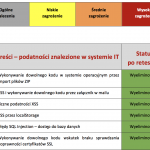

Dla niecierpliwych – można pobrać pełen, nieocenzurowany, przeszło 30-stronicowy raport z testów bezpieczeństwa systemu do zarządzania klientami (CRM – Customer Relationship Management) – YetiForce.

Czytaj dalej »

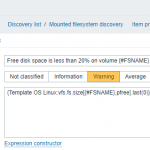

Makra w zabbixie są bardzo użytecznym wbudowanym “narzędziem” do ułatwiania sobie konfiguracji oraz utrzymywania porządku. Temat ten jednak jest na tyle skomplikowany dla początkującego (i nie tylko) użytkownika, że często jest on pomijany. W artykule omówimy teorię związaną z makrami oraz wyjaśnimy, jak ich używać najbardziej efektywnie. Dodatkowo nauczymy się…

Czytaj dalej »

Właśnie odświeżyliśmy nasze warsztaty z bezpieczeństwa aplikacji webowych i mamy tu dla Was najbardziej rozbudowaną ścieżkę szkoleniową, dostępną w Polsce :-) Z tej okacji proponujemy promocję – uczestnictwo we wszystkich trzech szkoleniach, w cenie dwóch. Jeszcze inaczej – to połowa ceny szkolenia u jednej z naszych konkurencji.

Czytaj dalej »

Tym razem wzięliśmy na warsztat kamerę Ganz Security – model ZN-M2F (cena to około 2500 zł). Udało nam się tam uzyskać uprawnienia root bez uwierzytelnienia.

Czytaj dalej »

Cross-Site Scripting (XSS) to jedna z najczęściej występujących podatności w aplikacjach napisanych przy użyciu języka JavaScript i nie dotyczy to jedynie stron i aplikacji internetowych. Dotyka ona coraz częściej aplikacje desktopowe, rozszerzenia dostępne w przeglądarkach internetowych, interfejsy w urządzeniach IoT i nic nie wskazuje na to, by ten rodzaj zagrożenia…

Czytaj dalej »

Niepokoi kilka rzeczy: nie jest to przypadkowy kod wprowadzony przez roztargnionego programistę, tylko prawdziwy backdoor z krwi i kości, dający możliwość wykonywania kodu przez napastników backdoor znalazł się w oficjalnej aktualizacji kilku narzędzi dystrybuowanych przez firmę Netsarang znaleziono przynajmniej jedno złośliwe wykorzystanie backdoor-a (pytanie czy w reszcie miejsc w ogóle…

Czytaj dalej »

Standardowe biblioteki oraz funkcje JavaScript, które wykorzystuje i udostępnia Cloudflare można wykorzystać do ominięcia mechanizmu XSS Auditor w przypadku, gdy domena podpięta pod usługi Cloudflare podatna jest na Reflected XSS (Non-persistent XSS). Taką ciekawostką podzielił się Masato Kinugawa, specjalista bezpieczeństwa IT, znany z badań dotyczących podatności XSS jak i współorganizacji zawodów XSSMas Challenge.

Czytaj dalej »

Czy kiedykolwiek zdarzyła Ci się sytuacja, że wykresy w Zabbixie były niewystarczające? Szef przychodzi do Ciebie i prosi o wykresy obciążenia serwera, tylko “muszą być ładne, ponieważ przedstawia to w zarządzie firmy”? A może masz kilka serwerów Zabbix w firmie i szukasz rozwiązania scentralizowanego przedstawiania danych? Albo po wymianie telewizora…

Czytaj dalej »

Jeśli nasze być albo nie być zależy od ekstremalnie wysokiego bezpieczeństwa, możemy schować komputery w bunkrze i unikać połączeń z siecią zewnętrzną. Zwykle jednak, dopóki nie mamy nic wspólnego z bronią jądrową, każda działalność wymaga takiego dostępu, za cenę nieustannego obserwowania, czy ktoś nie próbuje przeniknąć do naszej sieci.

Czytaj dalej »