Co jakiś czas pojawiają się w komentarzach na sekuraku pytania dotyczące naszej książki. Krótki update: pracujemy nad nią :-)

Czytaj dalej »

Trzecia część tekstu o ISO 27000 pomoże nam w ustaleniu czy posiadamy odpowiedni poziom zabezpieczeń fizycznych i procedury bezpiecznej komunikacji oraz jak zarządzamy posiadanymi i wytwarzanymi systemami. Poruszymy także kwestie postępowania w kontaktach z dostawcami i reagowania na incydenty.

Czytaj dalej »

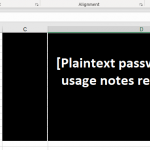

Podstawowym mechanizmem obronnym nowoczesnych przeglądarek jest Same-Origin Policy. Z reguły jego istnienie jest dla nas bardzo ważne, gdyż eliminuje ono szereg potencjalnych problemów bezpieczeństwa. Czasem jednak chcielibyśmy delikatnie rozluźnić tą politykę. Jednym ze sposobów na to jest mechanizm Cross-Origin Resource Sharing (zwany zwyczajowo po prostu CORS) – zapewnia nam on możliwość bezpiecznej…

Czytaj dalej »

Pierwsza część artykułu dotyczyła zakresu planowania bezpieczeństwa informacji ze szczególnym uwzględnieniem roli najwyższego kierownictwa w tym procesie oraz obowiązków i uprawnień pracowników. W tej części zagłębimy się w tematykę aktywów, kontrolowania dostępu do nich i ich zabezpieczania.

Czytaj dalej »

Prowadzenie jakiegokolwiek biznesu wiąże się z przetwarzaniem informacji. Im większa organizacja (czyli np. firma, urząd lub szpital), tym więcej informacji, a więc większe ryzyko, że jeśli nie zapewnimy odpowiedniego poziomu bezpieczeństwa przetwarzanych danych, mogą one zostać ujawnione przypadkowo (poprzez niewiedzę lub lekkomyślność personelu albo przez podatności w infrastrukturze) lub celowo. Prędzej czy później brak zapewnienia ochrony informacji zemści się na nas (czy to finansowo, czy wizerunkowo).

Czytaj dalej »

Australia wprowadza nowe prawo (tzw. Access and Assistance Bill). Umożliwia ono wymiarowi sprawiedliwości na autoryzowany dostęp do danych / komunikacji sieciowej podejrzanego. To nowoczesny sposób zakładania legalnego podsłuchu – tyle że niemal w każdym systemie IT, którego używa podejrzany.

Czytaj dalej »

Troy Hunt donosi o nowym wycieku danych. Można się zastanawiać nad definicją opisywanego zdarzenia (nie doszło do włamania, nastąpił tzw. scrapping; Troy używa słowa ‘breach’)

Czytaj dalej »

Prawdziwa gratka dla fanów bezpieczeństwa bankomatów – tegoroczny raport firmy Positive Technologies. W badaniu wzięło 26 bankomatów. Zaprezentowano 6 klas ataków…

Czytaj dalej »

Wpis opisuje jak udało się obejść mechanizm uwierzytelniania w aplikacji opartej o NodeJS w jednym z prywatnych programów bug bounty. Zaprezentowano metodologię stosowaną w przypadku podobnych sytuacji, która bardzo często pozwala na znalezienie luki (bądź luk) w aplikacjach z pozoru wyglądających na takie, które nie zawierają żadnej funkcjonalności do “złamania”.

Czytaj dalej »

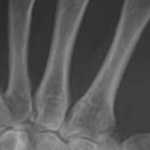

O chipach NFC wszczepianych najczęściej w dłoń pisaliśmy już na sekuraku. Tutaj z kolei ciekawa historia wszczepienia sobie chipa na DefCon-ie. Ogólnie sama procedura to nie jest to nic bardzo groźnego (jeśli ktoś lubi takie rzeczy ;)

Czytaj dalej »

Zapraszamy na konferencję What The H@ck, której jesteśmy Partnerem. Już w sobotę, 1 grudnia, w Warszawie, możecie spodziewać się jednego z najważniejszych wydarzeń obszaru Cyberbezpieczeństwa. Agenda #wth18 jest bardzo bogata (aż 10 równoległych ścieżek) – każdy znajdzie coś dla siebie.

Czytaj dalej »

Bardzo często spotykamy się z pytaniem, od czego zacząć naukę technicznego bezpieczeństwa IT? Na samym sekuraku mamy: Teksty i Narzędzia – mamy tutaj około 300 autorskich tekstów…

Czytaj dalej »

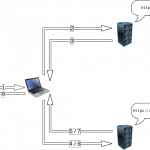

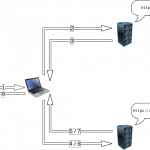

Jedną z najważniejszych funkcji współczesnych systemów IT jest ich odporność na awarię. Stosuje się w tym celu wiele zaawansowanych rozwiązań. Pośród nich kluczowym jest narzędzie pozwalające na przekierowanie ruchu sieciowego do innego centrum danych, instancji lub aplikacji – tak, by te ostatnie przejęły obsługę użytkowników.

Czytaj dalej »

Świeże, praktyczne prezentacje. Prawie 2 godziny hackingu na żywo – zapraszamy :-)

Czytaj dalej »

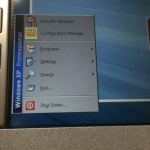

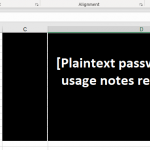

Jeden obraz wart jest więcej niż tysiąc słów. Patrzcie więc…:

Czytaj dalej »