Podobnie jak pozycję „Zrozumieć Programowanie” – patronatem objęliśmy również i nową książkę wydawaną pod skrzydłami PWN – „Praktyczna inżynieria wsteczna„. Na szybko – w przyszłym tygodniu będzie też można pogadać z Gynvaelem na wieczorze autorskim – pod koniec pierwszego dnia konferencji PWNing (na której mamy też prezentację): Co z tego wynika…

Czytaj dalej »

Bsides@Warszawa już lada moment. Termin wprawdzie nieco kolidujący z naszym hacking party, ale na obu imprezach naprawdę tłoczno! Informacja od organizatorów: Security BSides Warsaw to najdziwniejsza konferencja z dziedziny IT Security, która do Polski zawitała po raz 5. Przygotowana przez znajomych z irca przy wsparciu ludzi dobrej woli, pod patronatem Fundacji Bezpieczna Cyberprzestrzeń….

Czytaj dalej »

W niniejszym artykule opiszę trzy XSS-y, które zgłaszałem do Google w tym roku w ramach ich programu bug bounty. Wszystkie z nich miały swoje źródło w możliwości wyjścia z sandboksa w narzędziu Google Caja.

Czytaj dalej »

Bit-Flipping jest popularnym atakiem na blokowe algorytmy szyfrowania w trybie CBC (ang. Cipher Block Chaining), wiązania bloków zaszyfrowanych. W wielu przypadkach prowadzi do przejęcia kont innych użytkowników (często administracyjnych), a w skrajnych przypadkach – nawet do zdalnego wykonywania kodu.

Czytaj dalej »

Afera Edwarda Snowdena pokazała, że Internet nie jest już medium, w którym łatwo można dzielić się treścią w sposób anonimowy. Dowiedzmy się, jakie mechanizmy są używane przez Wielkiego Brata – osoby prywatne, firmy czy rząd – aby śledzić aktywność przeglądarek użytkowników Internetu.

Czytaj dalej »

W archiwum sekuraka mamy już przeszło 100 autorskich tekstów oraz ponad 40 opisów rozmaitych narzędzi. Dzisiaj przypomnienie kilku ciekawych wpisów.

Czytaj dalej »

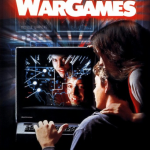

Z pewnością wielu naszych czytelników pamięta film „Gry wojenne” z 1983 roku, w którym mogliśmy śledzić losy młodego hakera uzyskującego dostęp do amerykańskiego superkomputera kontrolującego wyrzutnie rakiet z głowicami jądrowymi. Wszystko to warto sobie przypomnieć przy okazji niecodziennej historii komputera IMSAI 8080, używanego w filmie przez głównego bohatera!

Czytaj dalej »