Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Nowa kampania phishingowa wycelowana w posiadaczy sprzętowych portfeli Trezor i Ledger

Myli się ten, kto uważa, że pozostawanie off-line może zagwarantować bezpieczeństwo. Na pewno nie jest tak w świecie kryptowalut. Ostatnia kampania przypuszczona na użytkowników portfeli sprzętowych Trezor i Ledger bezlitośnie zadaje kłam temu twierdzeniu.

TLDR:

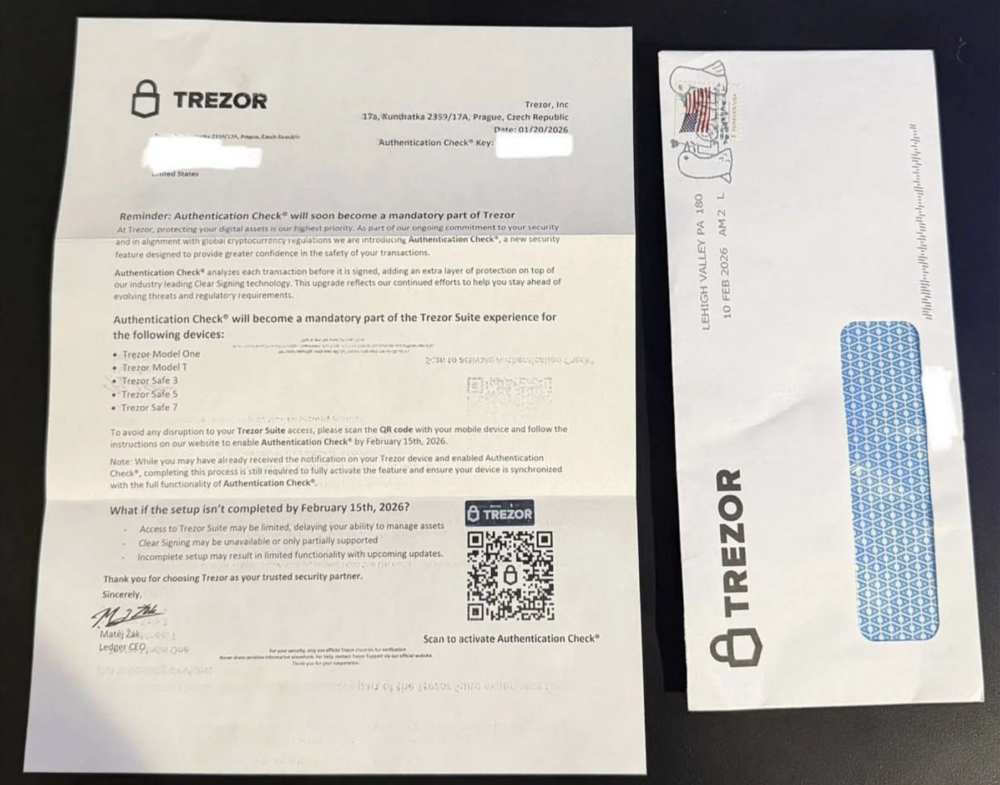

- Trwa kampania phishingowa wymierzona w posiadaczy portfeli sprzętowych Trezor i Ledger. Fałszywe listy dystrybuowane są w formie papierowej (!!!) tradycyjną pocztą.

- Listy do złudzenia przypominają legalną komunikację z ww. firm, mimo że te, jak same wskazują, nie korzystają z tej formy kontaktu.

- Użytkownicy, którzy zdecydują się przejść całą ścieżkę „uwierzytelnienia”, utracą kontrolę nad swoimi zasobami kryptowalutowymi.

Sprzętowe portfele kryptowalutowe to fizyczne urządzenia zaprojektowane do bezpiecznego przechowywania prywatnych kluczy i do bezpiecznego podpisywania transakcji bez ujawniania tych kluczy komputerowi lub sieci. Takie portfele powstały, żeby rozwiązać jeden z istotniejszych problemów bezpieczeństwa w świecie kryptowalut. Ktoś, kto pozyska prywatny klucz, może dysponować naszymi środkami. Trzymanie kluczy na komputerze czy w chmurze naraża je na działanie złośliwego oprogramowania lub inne niepożądane sytuacje prowadzące do wycieku klucza. Klucze sprzętowe mają na celu odizolować proces generowania i przechowywania klucza od komputera podłączonego do internetu, który uważany jest za środowisko niebezpieczne. Dzięki nim generowanie prywatnego klucza i frazy odzyskiwania odbywa się bezpośrednio na urządzeniu. Wygenerowany klucz jest przechowywany tak, by jego jawna postać nigdy nie została wyeksportowana poza urządzenie. Dodatkowo transakcje podpisywane są wewnątrz urządzenia, a do komputera wysyłany jest tylko podpis, bez właściwego klucza. Wspomniane urządzenia mogą również wyświetlać na własnym ekranie informacje takie, jak adres odbiorcy i kwotę do potwierdzenia, co utrudnia atak polegający na podmianie adresu, np. za pomocą ataku pastejacking.

W ostatnim czasie użytkownicy portfeli sprzętowych Trezor i Ledger doświadczyli ciekawej kampanii phishingowej. W sieci zaczęły pojawiać się relacje użytkowników rzeczonych urządzeń mówiące o listach nakłaniających do zeskanowania dołączonego kodu QR. W tym miejscu zapewne wielu naszych Czytelników może zadać pytanie: „czy ktoś jeszcze korzysta z tradycyjnej poczty?”. Z pewnością tak. Na pewno robią to cyberprzestępcy wysyłający phishingowe wiadomości tradycyjną pocztą. Z relacji dostępnych w mediach społecznościowych wynika, że tym razem cyberzbóje zadbali o to by listy wiarygodnie imitowały oficjalną komunikację od producentów.

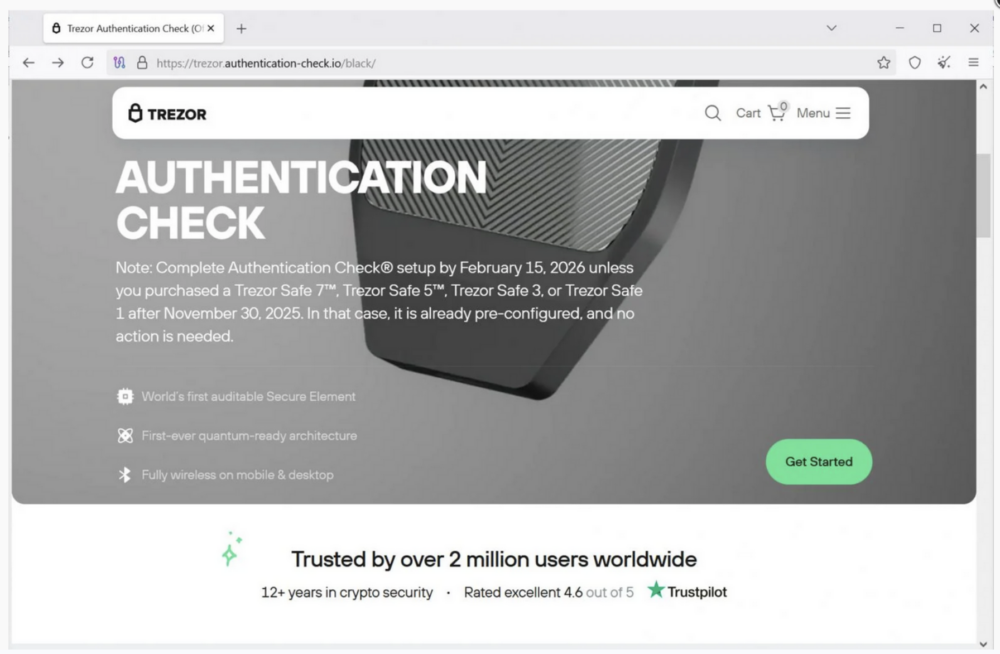

Schemat oszustwa zasadniczo nie różni się od innych tego typu ataków. Adresat listu nakłaniany jest do wykonania procedury „Authentication Check” lub „Transaction Check”. Zeskanowanie wydrukowanego kodu QR i postępowanie zgodnie z instrukcjami na stronie internetowej ma na celu „uchronić” ofiarę przed utratą dostępu do portfela. W opisywanym wariancie oszustwa cyberprzestępcy zalecają wykonanie procedury najpóźniej 15 lutego, co ma na celu zwiększyć szanse na powodzenie ataku przez wywarcie presji. Nie zastosowanie się do poleceń zgodnie z komunikatem ma skutkować utratą pewnych funkcjonalności.

W jednym z opublikowanych listów można przeczytać:

To avoid any disruption to your Trezor Suite access, please scan the QR code with your mobile device and follow the instructions on our website to enable Authentication Check by February 15th, 2026,

Note: While you may have already received the notification on your Trezor device and enabled Authentication Check, completing this process is still required to fully activate the feature and ensure your device is synchronized with the full functionality of Authentication Check.

Atakujący nieustannie oddziałują psychologicznie na ofiarę. Na stronie przeprowadzającej przez proces „kontroli uwierzytelnienia” można przeczytać, że niedokończenie procesu uwierzytelniania może skutkować ograniczeniem lub zablokowaniem dostępu do Trezora, błędami podpisywania transakcji oraz zakłóceniami w przyszłych aktualizacjach Trezora. Kontynuowanie procesu finalnie będzie skutkować wyświetleniem żądania wprowadzenia frazy odzyskiwania. Użytkownik ma możliwość wprowadzenia hasła odzyskiwania składającego się z 24, 20 lub 12 słów. Jak twierdzi phishingowa strona, informacje te są potrzebne do weryfikacji własności urządzenia i włączenia funkcji uwierzytelniania.

~pu

O co chodzi, ? Przy konfiguracji urządzenia Ledger nie podaje się swoich danych adresowych.

Zapewne posiadają te dane od wyżej wymienionych firm, niekoniecznie legalnie zdobyte adresy na które portfele były wysyłane

Bełkot AI.

Na wałek wrzucają listy do wszystkich skrzynek