Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Microsoft przekazuje służbom klucze deszyfrujące BitLockera… oczywiście, gdy będzie je posiadał i pojawi się odpowiednie żądanie

Kiedyś szyfrowanie dysku oznaczało, że nikt bez znajomości hasła nie był w stanie uzyskać dostępu do danych w rozsądnym czasie (no chyba, że ktoś miał szczęście i od razu trafił na dobre hasło). A często nadmierna liczba błędnych kombinacji, kończyła się czasową blokadą (przy wprowadzaniu haseł “na żywo”). Co prawda istniały sposoby na odzyskanie hasła, jednak bez kopii bezpieczeństwa (hasło zapisane na kartce lub dysk z zapasowym kluczem, ukryte w bezpiecznym miejscu) ich skuteczność była bliska zeru, przy odpowiednio złożonym i długim haśle.

TLDR:

- Microsoft deklaruje wsparcie dla służb w zakresie odszyfrowania danych zabezpieczonych BitLockerem. Oczywiście musi być ważny powód – nakaz sądowy.

- BitLocker jest mechanizmem zapewniającym szyfrowanie dysku, domyślnie włączonym w Windowsie 11.

- Dostęp do danych jest możliwy za pomocą hasła lub klucza odzyskiwania, generowanego podczas (pierwszego) procesu zabezpieczania dysku.

- Klucz może być zapisywany lokalnie lub przechowywany w chmurze Microsoftu (domyślnie ta opcja jest włączona).

- Microsoft deklaruje, że bez klucza odzyskiwania nie jest w stanie odszyfrować danych.

Problem jest szczególnie dotkliwy, kiedy zależy nam na szybkim dostępie do danych, a kopie zapasowe są niekompletne lub nie ma ich wcale. Microsoft wyszedł naprzeciw oczekiwaniom i zaproponował przechowywanie klucza zapasowego w swojej “bezpiecznej” infrastrukturze chmurowej.

Każdy, kto w przeszłości doświadczył problemów z odszyfrowaniem danych na dysku uzna to za dobry pomysł. Użytkownik nie musi pamiętać o zabezpieczeniu swojego klucza zapasowego, bo Microsoft zrobi to za nas.

Z drugiej strony patrząc na wszechobecne IoT i ich komunikację z chmurą do sprawnego zarządzania, każdy jest już oswojony z tą technologią. Nie ma w tym nic dziwnego, że dane przesyłane są na serwery producenta. Ale czy wysyłanie klucza zapasowego do BitLockera na serwery Microsoftu jest dobrym pomysłem.. na pewno nie dla przestępców.

Słowem wstępu, BitLocker jest standardowym mechanizmem zapewniającym pełne szyfrowanie dysku w Windowsie. Domyślnie jest używany w Windowsie 11. Bez znajomości hasła lub klucza, odszyfrowanie dysku jest praktycznie nierealne.

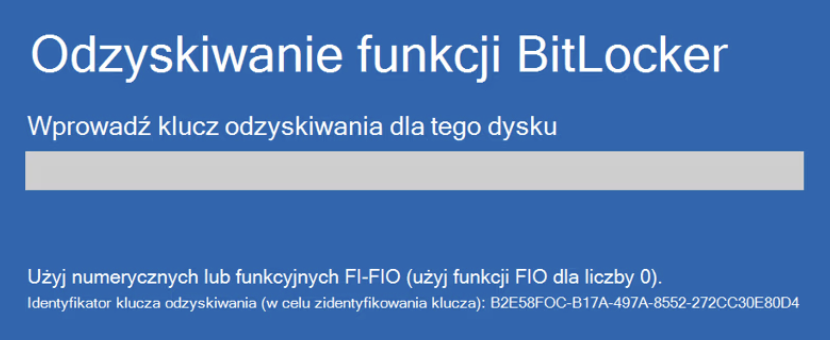

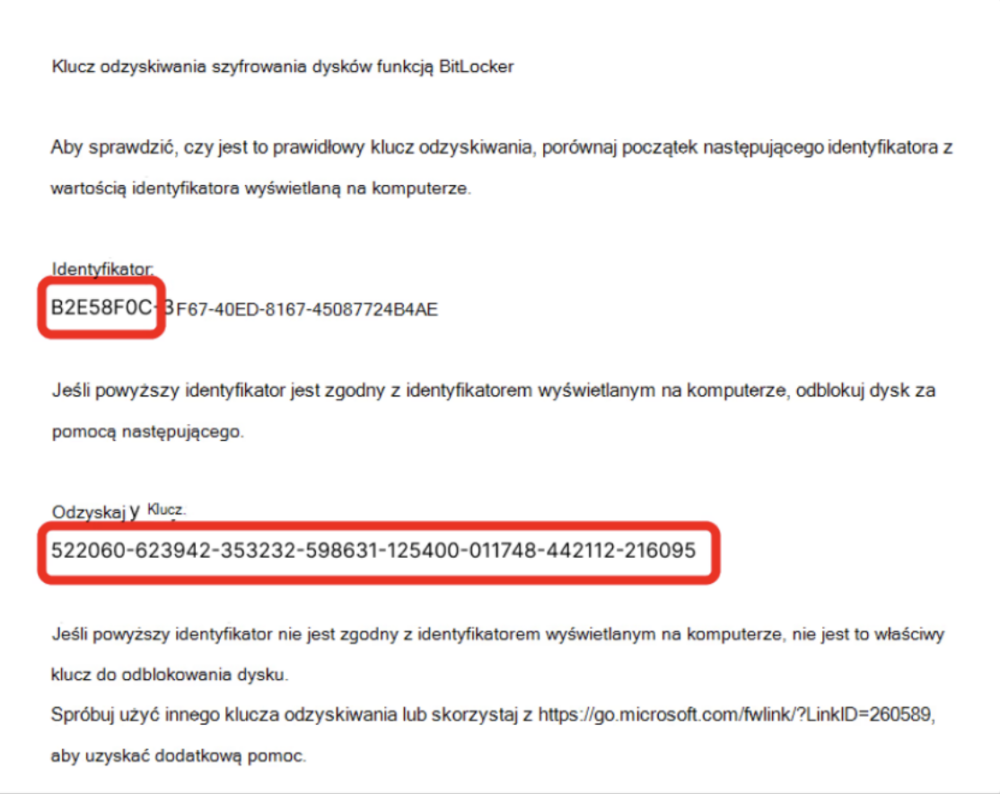

Klucz odzyskiwania funkcji BitLocker składa się z 8 grup po 6 cyfr każda, jego złamanie graniczy z cudem. Jeżeli zapomnimy hasła deszyfrującego dysk lub zmieni się wartość w rejestrach przechowujących skrót konfiguracji startowej (Platform Configuration Registers), BitLocker poprosi nas o wprowadzenie ciągu numerycznego.

Ciąg ten wygląda następująco.

Na początku ubiegłego roku funkcjonariusze FBI zwrócili się do Microsoftu z prośbą o pomoc w zakresie odblokowania trzech laptopów w związku z podejrzeń popełnienia przestępstwa finansowego. Zdaniem śledczych, urządzenia te zawierały dowody pozwalające potwierdzić, że osoby obsługujące program pomocy dla bezrobotnych w czasie pandemii Covid należały do grupy przestępczej, której celem była kradzież środków z funduszy przewidzianych na ten cel.

FBI posiadało oficjalny nakaz wydany przez sąd. Z tego powodu Microsoft nie miał zbyt dużego pola manewru. Postanowił pomóc śledczym, przekazując klucze zapasowe do zaszyfrowanych dysków. W rozmowie z Forbes, rzecznik Microsoft – Charles Chamberlayne, potwierdził ten fakt, uzasadniając że firma respektuje nakazy prawne.

Dodał również, że otrzymują około 20 zapytań o klucze BitLockera rocznie i w wielu przypadkach użytkownik nie zapisał swojego klucza w chmurze, co uniemożliwia Microsoftowi udzielenie pomocy.

“Odzyskiwanie danych w chmurze zapewnia wygodę, jednak niesie za sobą ryzyko. Użytkownicy muszą rozważyć, czy ta wygoda jest tego warta”. Celnie podsumowuje rzecznik Microsoftu.

Microsoft wielokrotnie otrzymywał prośby o zaprojektowanie mechanizmów, pozwalających na dostęp do danych podejrzanych (backdoory) w przypadku zaistnienia takiej konieczności. Trzymając się narracji przedstawicieli firmy, dostarczenie produktów przez gigantów technologicznych z możliwością skrytego wykradania kluczy szyfrujących jest skrajną nieodpowiedzialnością, która prowadzi do nadużyć. Z tego powodu Microsoft nie zamierza radyklanie modyfikować zastosowanych mechanizmów bezpieczeństwa, tylko pozostawić w kwestii użytkownika, udostępnianie danych do chmury.

Oczywiście, zapomniano wskazać, że BitLocker domyślnie przesyła dane kluczy do serwery Microsoftu, jednak jest to mało znaczący fakt (da się wyłączyć tą opcję). Kto by się przejmował, że klucz deszyfrujący nasze prywatne dane jest bezpieczny w chmurze.

Tak jak to było wielokrotnie wspomniane, to użytkownik decyduje czy udostępnić swoje dane czy nie. BitLocker podczas zabezpieczania dysku uprzedza, że bez klucza Microsoft nie będzie w stanie pomóc w odszyfrowaniu danych. Co okazuje się prawdą, sugerując się wypowiedzią rzecznika, ale czy aby na pewno tak jest i w każdym przypadku?

Zachęcamy, kosztem wygody przechowywać dane klucza lokalnie, na zewnętrznym nośniku, ukrytym w bezpiecznej lokalizacji lub w kontenerze VeraCrypt.

Jeżeli chcesz sprawdzić, czy na Twoim koncie znajduje się zapisany klucz do BitLockera, zalecamy przejść na poniższy adres:

account[.]microsoft[.]com/devices/recoverykey

Źródło: forbes.com

~_secmike

W artykule jest błąd, bitlocker nie jest domyślnie aktywny w win 11.

W Win 11 home przy spełnieniu warunków aktywuje się “szyfrowanie urządzenia” – to tak na prawdę nie jest pełny bitlocker, tylko mega ograniczone, ale faktycznie domyślnie wysyła klucz odzyskiwania na serwery Microsoft

W Win 11 PRO nie ma to już żadnego zastosowania, jest dostępny bitlocker, ma on więcej opcji do konfiguracji i można zapisać klucz odzyskiwania na koncie microsoft, ale nie trzeba tego robić.

To są dość mocno różniące się od siebie opcje, gdzie szyfrowanie urządzenia to raczej opcja która aktywuje się sama i sprawi problem użytkownikowi bo może nawet nie wiedzieć że takie coś ma (bo z home to na pewno więcej nie technicznych osób będzie) więc w zasadzie dobrze że na koncie microsoft się to zapisuje, wiadomo idealnie żeby to było jasno opisane i opcjonalne, no ale w innym wypadku wiele osób po prostu straciło swoje dane.

Za to bitlocker sam się nie aktywuje, trzeba to zrobić ręcznie (oczywiście pomijam PC firmowe) więc to już świadomie się aktywuje i świadomie się decyduje gdzie ten klucz zapisać. Opcjonalne zapisanie na koncie microsoft to coś co uważam, za przydatną rzecz, przy czym osobiście nigdy z tego nie skorzystałem ;)

Dziękuję za komentarz,

Słusznie Pan zauważył, że Device Enryption w przypadku wersji Home (oraz po zalogowaniu na konto Microsoftu w trakcie instalacji Windowsa) jest domyślnie włączone.

W wersjach PRO z tego co kojarzę (bo juz jakis czas temu instalowałem system) BitLocker skonfigurowalem ręcznie w trakcie instalacji. Po prostu połączyłem urządzenie z moim kontem Microsoft i klikałem dalej. W efekcie dysk systemowy został zaszyfrowany.

Chociaż biorąc pod uwagę mechanizmy bezpieczenstwa (w kontekscie szyfrowania dysku systemowego) to Device Encryption i BitLocker jest tym samym. Mamy tego samego AES i ten sam tryb pracy.

Różnice występują w konfiguracji, BitLocker pozwala na więcej, np. wybrac konkretne partycje, które chcemy zabezpieczyć, dyski zewnętrzne, itp. Ale generalnie to ten sam silnik krypto.

Stwierdzenie, że BitLocker jest domyślnie włączony w Windows 11 (wersja PRO + połączenie z kontem Microsoft) to też prawda. Jeśli mówimy oczywiście o czystej instalacji Windows 11 Pro w wersji od 24H2. Czasami sam sie aktywuje 😉

Tak z życia, spotkałem się z sytuacją, że użytkownik przyszedł do mnie z laptopem, który po uruchomieniu wymagał wprowadzenia klucza odzyskiwania do funckji Bitlocker. Dodam, że jego system to Windows 11 Home. Najpewniej było to szyfrowanie Device Encryption, chociaż z jego punktu widzenia to BitLocker. Skutek był taki, że klucza nie posiadał, na koncie Microsoft również nie został zapisany, a infolinia Microsoft nie umiała rozwiązać problemu tylko zalecili przywrócenie danych z kopii.

Device Encryption największym błędem tego mechanizmu jest to, że właściwie nietechniczny użytkownik nie wie, że go ma, stąd pewnie problem który opisałeś.

A wystarczy, żeby na etapie pierwszej instalacji win 11 microsoft wyświetlił pytanie czy chcemy szyfrować dane i opcjonalnie wysłać klucz do microsoft lub nic nie szyfrować. Dla użytkowników domowych takie szyfrowanie to więcej problemów niż pożytku.

Oczywiście szyfrowanie ma masę plusów, sam używam, ale powinno być aktywowane świadomie przez użytkownika. Kiedyś konfigurowałem macbook to tam było pytanie czy dysk ma być szyfrowany czy nie i czy zapisać klucz na koncie apple, nie wiem czy tak jest dalej bo nie używam często sprzętu apple, ale jak widać da się jak się chce.

Odnośnie automatycznego aktywowania bitlocker to z tym się jeszcze nie spotkałem na pc domowym, a miałem okazję instalować win 11 25h2, tylko na edycji home aktywował się Device Encryption. Oczywiście pod maską to niby dalej bitlocker, ale z inną nazwą i bez opcji konfiguracji

Oj potrafi się to szyfrowanie włączyć samo, potrafi. Dwa laptopy z tym ostatnio wjechały i w zasadzie nie dało się nic z tym zrobić.

Wyłączyłem bitlocker, usunąłem klucze, włączyłem ponownie a nowy klucz wydrukowałem i upewniłem się, że nie wisi w chmurze.

I prawidłowo,sa inne zabezpieczenia niż bitlocker😁

Tylko skąd ta pewność, że nie wisi w chmurze? Kod zamknięty, HW zamknięty, nie mamy pojęcia co na kompie śmiga :)

‘Microsoft nie zamierze radyklanie modyfikować zastosowane mechanizmy bezpieczeństwa’ – to po polsku?

Skonsultowane z autorem i poprawione, dzięki :-)

A to nie jest tak że klucz Bitlockera zawsze można było bez problemu wyciągnąć? Pamiętam że parę lat temu na Security PWNing ktoś pokazywał, że podczas bootowania systemu klucz opuszcza TPM w postaci niezaszyfrowanej i jak się podpiąć analizatorem logicznym to można ten klucz odzyskać. Chłopaki na scenie na żywo to pokazywali.

Da się wyciągnąć chociaż nie można uogólnić do każdego przypadku. Jeżeli użytkownik używa PINu przy starcie to się nie da. Trzeba najpierw wprowadzić PIN.

Z tego co kojarzę to w nowszych sprzętach moduł TPM jest zintegrowany z procesorem i tam nie ma jak sie za bardzo wpiąć w szynę, żeby wyciągnąć klucz.

Niezupełnie.

Nowe procesory mają wbudowany TPM, ale większość płyt głównych ma drugi. Domyślnie wykorzystywany jest ten z płyty. Można przestawić w BIOS-ie, ale są procesory gdzie to może powodować przycięcia pracy kompa. Tam gdzie to widziałem to była przycinka na 1-2s co dwie-trzy godziny. Bez znaczenia jak piszesz dokument w wordzie, zabójcze w grach on-line.

TPM zawsze przesyła dane po nieszyfrowanej szynie danych po wpisaniu PIN-u lub hasła. Tyle że jak masz PIN to dane są wysyłane dopiero jak wpiszesz prawidłowy PIN. Więc jedyne narzedzie ktore zadziała do wyciągnięcia klucza to kij baseballowy. Przy haśle da się z zaszyfrowanego dysku wyjąć hash hasła. No a na hash czasami są rozwiązania.

“… Przy haśle da się z zaszyfrowanego dysku wyjąć hash hasła. No a na hash czasami są rozwiązania.”

możesz napisać coś więcej ? chętnie się dowiem czegoś nowego

tylko bez ironii itd.

Dlatego ja używam Vera Crypt, z USB ratunkwym dla każdego PC, nie ma nigdzie żadnego klucza odzyskania, bo z tym usb i tak trzeba znać hasło. Hasło przekazałem jedynie bliskiej osobie, na wypadek gdyby coś się stało mi i z jakiegoś powodu trzeba by było dostać się do moich danych