Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Microsoft już niedługo domyślnie zablokuje makra Office, pochodzące z Internetu.

Makra pakietu MS Office, to chyba jedna częściej wykorzystywanych funkcji w atakach phishingowych. Złośliwe makra w dość łatwy sposób są w stanie zapewnić atakującym przyczółek w sieci ofiary. A później już z górki – może być infekowana cała sieć.

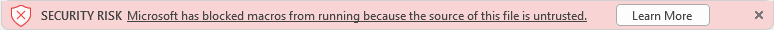

Ale powiecie: przecież żeby włączyć Makro (czyli potencjalnie uruchomić złośliwy kod na swoim komputerze) trzeba dodatkowo kliknąć przycisk ‘Włącz zawartość’:

No tak, ale niedługo dla makr pobranych z Internetu, ten przycisk nie będzie w ogóle widoczny (czyli ciekawski użytkownik nawet nie będzie miał okazji go kliknąć):

Microsoft tak podsumowuje zmiany, które mają zacząć wchodzić w życie w kwietniu tego roku:

VBA macros obtained from the internet will now be blocked by default.

Powód zmian:

Cyberzbóje nadal atakują naszych klientów, wysyłając dokumenty i nakłaniając ich do włączenia złośliwych makr. Zazwyczaj złośliwy kod jest częścią dokumentu pochodzącego z Internetu (załącznik do wiadomości e-mail, strona hostująca makro). Złośliwy kod uzyskuje dostęp do tożsamości, dokumentów i sieci osoby, która go aktywowała.

A wide range of threat actors continue to target our customers by sending documents and luring them into enabling malicious macro code. Usually, the malicious code is part of a document that originates from the internet (email attachment, link, internet download, etc.). Once enabled, the malicious code gains access to the identity, documents, and network of the person who enabled it.

Jak Windows określa, że dany plik został “pobrany z internetu”? Służy do tego mechanizm Mark of the Web, który działa dość prosto:

- Program (np. przeglądarka, program pocztowy) przy zapisywaniu pliku dodaje odpowiednią informację poprzez ADS (Alternate Data Stream). Można to rozumieć jako dodanie metadanych do pliku.

Uwaga na marginesie: ADS to właściwość NTFS-a, więc jeśli przeniesiecie plik na inny filesystem, plik już nie będzie wyglądał jak “pobrany z internetu”. To samo może się stać jeśli spakujecie plik programem, który nie obsługuje ADSów. - Powyższa metadana ma postać zmiennej o nazwie ZoneID.

- ZoneID=3 oznacza plik pobrany z Internetu

- Teraz jeśli MS Office otwiera plik, sprawdza jego ZoneID. Jeśli będzie to trzy (a plik chciałby uruchomić makro) wyświetli się następujący komunikat:

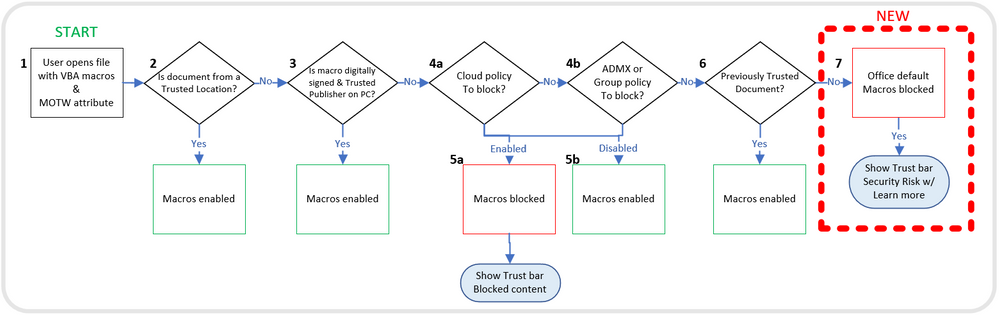

Pełen schemat obsługi makr w nowych wersjach Office ma wyglądać tak (bloki po prawej opisaliśmy powyżej):

~Michał Sajdak

Ja na szczęście trzymam się z daleka od systemów Microsoftu. Ostatniego Windowsa zaorałam w 2019 roku. Problem w tym, że klienci, np. biura rachunkowe są wbite w ten system, bo programy f-k są do Windows. Tylko że we wszystkich firmach króluje bezpłatny LibreOffice, na produkty M$ prawie nikt sobie nie pozwala, nawet w modelu subskrypcyjnym.

Oczywiście po zainstalowaniu LibreOffice sugeruję przekazanie niewielkiego datku (np. $10) na rzecz wsparcia projektu. Większość przekazuje.

LibreOffice ma taką wadę, że trudno jest zrobić spis treści godny tego, jak w MS Wordzie. Taką funkcjonalność mogliby dodać. Tak jak możliwość poruszania się rolką myszy po interfejsie wzorowanym na MS-owskim. Sprawdzanie pisowni i gramatyki (pod f7) też mogliby poprawić, bo jest bardzo słabe (w tym celu muszę iść do MS Worda i tam sprawdzać pisownię, gramatykę, etc wciskając f7). I wiele innych funkcji też mogliby dodać. Ja na te cele mógłbym przeznaczyć po 100 funtów UK.

Lipa jeżeli sprzedajesz komuś narzędzia np. w excel które te makra obsługują :/

1. Co jeżeli plik z makrem będzie spakowany i użytkownik go wypakuje?

2. Można tę flagę chyba wyłączyć poprzez Właściwości. Już widzę te obrazki w docu, które nakłaniają użytkownika do oznaczenia pliku jako zaufany we Właściwościach…

To zależy od unpackera. Bo może być tak:

a) zip/czy coś innego zapisany z sieci – dostaje odpowiednią zone

b) packer patrzy – aaaa, to pobrane z sieci, to do rozpakowanych plików dodam ten sam zone

Przy czym na czuja, raczej mało prawdopodobne żeby unpackery się aż tak starały (no może te wbudowane w Windows…)

Czesem taki emakra sa jednak potrzebne/niezbedne z różnych powodów. Co można zrobić żeby si wczytywały klientom? Czy wystarczy je podpisać jakimś certyfikatem SSL? Jakiego rodzaju?