Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

![Microsoft (jednak) już za chwilę zablokuje makra pakietu Office [pliki pochodzące z Internetu] Microsoft (jednak) już za chwilę zablokuje makra pakietu Office [pliki pochodzące z Internetu]](https://sekurak.pl/wp-content/uploads/2022/07/vba-macro-flowchart-150x150.png)

Makra pakietu MS Office, to chyba jedna częściej wykorzystywanych funkcji w atakach phishingowych. Złośliwe makra w dość łatwy sposób są w stanie zapewnić atakującym przyczółek w sieci ofiary. A później już z górki – może być infekowana cała sieć. O planowanym, domyślnym wyłączeniu makr informowaliśmy w lutym, ale nie wszystko poszło całkiem gładko. Microsoft ogłosił…

Czytaj dalej »

Na koniec maja zauważono ciekawy plik Microsoft Worda zuploadowany z Białorusi: Wykonywał kod atakującego zaledwie po otwarciu dokumentu (i to nawet jeśli całkiem wyłączone były makra w Wordzie). Później okazało się, że podatność była wykorzystywana jeszcze w kwietniu i nawet zgłoszona do Microsoftu, który stwierdził…eeee to nie problem bezpieczeństwa (!)….

Czytaj dalej »

Makra pakietu MS Office, to chyba jedna częściej wykorzystywanych funkcji w atakach phishingowych. Złośliwe makra w dość łatwy sposób są w stanie zapewnić atakującym przyczółek w sieci ofiary. A później już z górki – może być infekowana cała sieć. Ale powiecie: przecież żeby włączyć Makro (czyli potencjalnie uruchomić złośliwy kod…

Czytaj dalej »

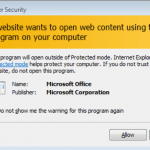

Mam dla Was dwie wiadomości – pierwsza świetna. Niedawno wspominałem o tym, jak ekstremalnie utrudnić dostanie się na Twojego Windowsa poprzez podatności w przeglądarkach. W skrócie, można użyć wbudowany w Windows mechanizm Application Guard. Wtedy przeglądarka otwiera się w mocno zwirtualizowanym środowisku, odseparowanym od głównego systemu. Aż prosi się żeby…

Czytaj dalej »

We wszystkich wersjach pakietu biurowego Microsoft od wersji 2010 istniała możliwość wykonania dowolnego kodu poprzez odpowiednie hiperłącze. Odkrywcą podatności jest Simon Zuckerbraun (@hexkitchen) z Trend Micro. Jak na wiele luk, tak i na tę składa się wiele czynników. Przede wszystkim Office implementuje URI (Uniform Resource Identifier), o którym pisaliśmy szeroko…

Czytaj dalej »Zacznijmy od zwykłych formatów Microsoft Office. Pisaliśmy kiedyś o namierzaniu adresu IP osoby, która od nasz plik .docx, później – o wykradaniu danych uwierzytelniających. Temat się nie zakończył – zobaczcie ostatnie badania właśnie jeśli chodzi o Microsoft Word. Ale mamy też pewną nowość – okazuje się, że podobne sztuczki (wykradanie…

Czytaj dalej »

Jakiś czas temu w sieci mogliśmy szerzej usłyszeć o mniej znanym mechanizmie „DDE”. Wykorzystanie „Dynamic Data Exchange” pozwala na stworzenie „formuły”, która umożliwi komunikację, np. z innymi aplikacjami, tak, abyśmy mogli np. aktualizować informacje dostępne w sieci (w naszym skoroszycie) lub innym arkuszu. W prawie każdej aplikacji pakietu Office możemy…

Czytaj dalej »Lepiej patchujcie produkty Microsoftu, poza naprawdę krytycznymi rzeczami w Windows, łatkę wczoraj otrzymał również pakiet Microsoft Office (wszystkie wspierane wersje aż od 2007 (!)). Co więcej załatana podatność była wykorzystywana co najmniej we wrześniu tego roku w kierowanych atakach phishingowych… Uzbrojony eksploit wykradał z komputerów ofiar około 20 rodzajów plików….

Czytaj dalej »Organom ścigania udało się ostatnio przejąć dwa bazary narkotykowe, działające w przyciemnionym Internecie, przy czym jeden z nich – Hansa Market – mimo przejęcia był pozostawiony przez miesiąc jako podpucha. Klienci nie wiedzieli, że coś jest nie tak… W między czasie policja umieściła do pobrania logi transakcji, które okresowo są ściągane i analizowane…

Czytaj dalej »

TL;DR – różne wersje pakietu Microsoft Office w nieco losowych sytuacjach wysyłają Wasze edytowane dokumenty do Microsoftu – w celu konwersji…

Czytaj dalej »Windowsowe linki to hit ostatnich miesięcy jeśli chodzi o przemycanie w nich kodu. Zaczął korzystać z tego choćby popularny ransomware Locky. Link dodatkowo może zawierać ustawioną przez nas ikonę, co zwiększa skuteczność ataku: Pod spodem atakujący ma dostęp na naszą maszynę: Kolejne dwa interesujące tematy to możliwość załączenia pliku .lnk…

Czytaj dalej »

Wyobraźmy sobie sytuację, w której podejrzewamy, że dokumenty z firmy są wykradane, ale brak nam na to dowodów. Przygotowujemy zatem plik Worda z odniesieniem do zewnętrznego obrazka na naszym serwerze, licząc na to, że włamywacze spróbują otworzyć ten dokument. Jeżeli haczyk zostanie połknięty, otrzymamy cenną informację, że rzeczywiście plik został otwarty, dodatkowo poznając adres IP owego niepożądanego czytelnika…

Czytaj dalej »