Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Luka zero-day w Adobe Reader: wystarczy otworzyć zainfekowany plik PDF, aby przejąć kontrolę nad systemem

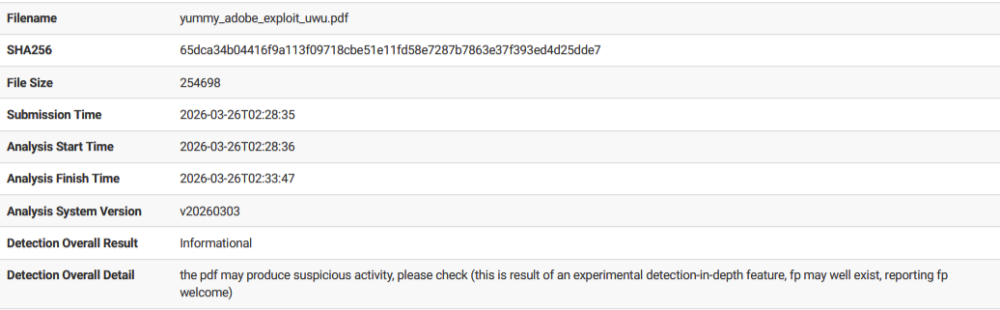

Badacze bezpieczeństwa z EXPMON przedstawili analizę podatności typu zero-day wymierzonej w użytkowników Adobe Reader. Próbka o nazwie yummy_adobe_exploit_uwu.pdf zawierająca malware została wgrana do systemu EXPMON pod koniec marca 2026 r.

TLDR:

- Badacze bezpieczeństwa z EXPMON wykryli lukę typu zero-day w popularnym oprogramowaniu Adobe Reader.

- Wystarczy otworzyć zainfekowany plik PDF, aby przejąć kontrolę nad systemem.

- Analiza próbki wykazała, że złośliwy kod jest rozrzucony w wielu obiektach PDF oraz zaciemniony za pomocą technik obfuskacji, m.in.: Base64, JSFuck.

- Malware gromadzi dane o systemie, a następnie przesyła je na serwer atakującego.

- Jeżeli przejęta maszyna okaże się wartościowym celem, atak może zostać eskalowany do kolejnych działań.

- Na chwilę obecną nie wydano poprawki bezpieczeństwa.

Wyniki analizy przeprowadzonej przez system potwierdziły, że próbka posiada cechy potencjalnie złośliwego oprogramowania. Nie udało się jednoznacznie przypisać jej do znanej rodziny malware. W tej sytuacji uruchomiony został proces pogłębionej, manualnej analizy anomalii.

Zgodnie z raportem przedstawionym przez badaczy, malware wykorzystuje niezałataną podatność w Adobe Reader. Wystarczy otworzyć specjalnie przygotowany plik pdf, a złośliwy kod zostanie automatycznie uruchomiony w tle. Podatna jest najnowsza wersja Adobe Reader (26.00121367).

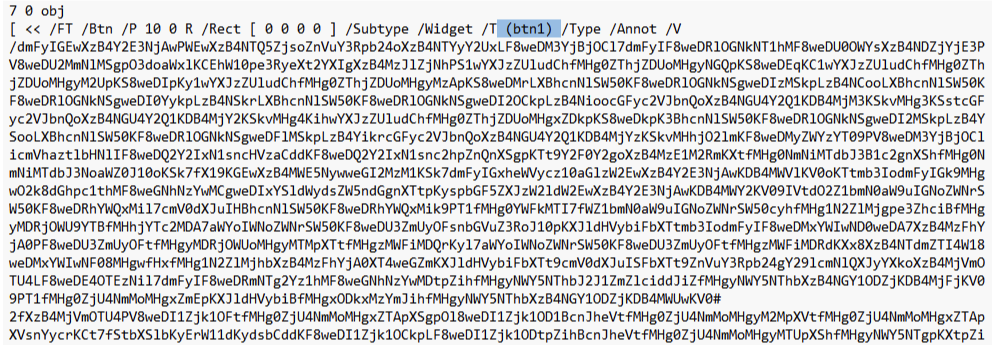

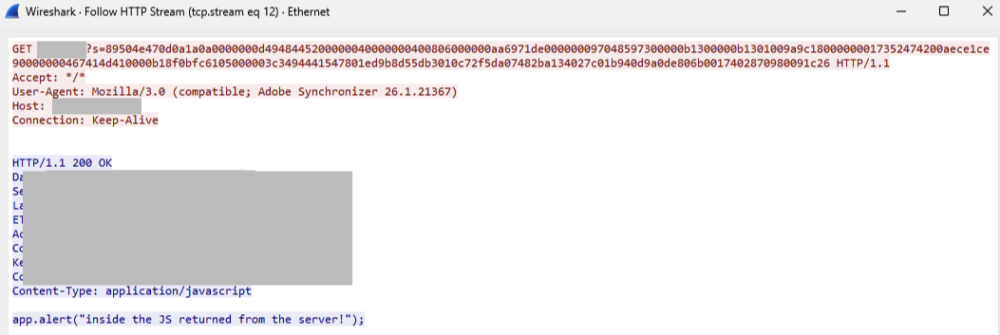

Atakujący wykorzystali błąd w silniku JavaScript (wbudowanym w oprogramowanie Adobe Reader), co w konsekwencji pozwoliło na wywołanie uprzywilejowanych funkcji API i obejście mechanizmów zabezpieczeń. Podatność umożliwia m.in. wywołanie funkcji util.readFileIntoStream(), co skutkuje nieuprawnionym odczytem lokalnych plików. Dane pozyskane z systemu zostają przesyłane na serwer kontrolowany przez atakującego za pomocą funkcji API RSS.addFeed().

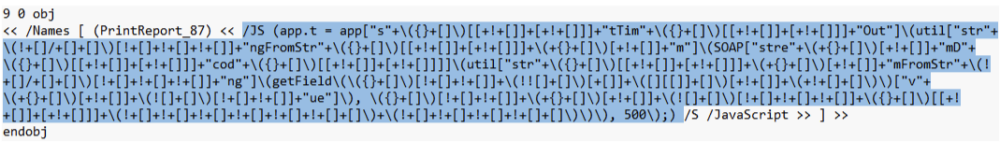

Złośliwy kod został zaciemniony przy użyciu wielu technik. Jedną z nich jest obfuskacja z wykorzystaniem JSFuck, w którym kod JavaScript zapisywany jest przy użyciu znaków: []()!+.

Dalsza analiza wykazała, że malware został rozproszony w wielu obiektach w pliku PDF oraz dodatkowo zaciemniony za pomocą kodowania Base64. Działanie te miały na celu utrudnienie analizy statycznej próbki przez automatyczne narzędzia.

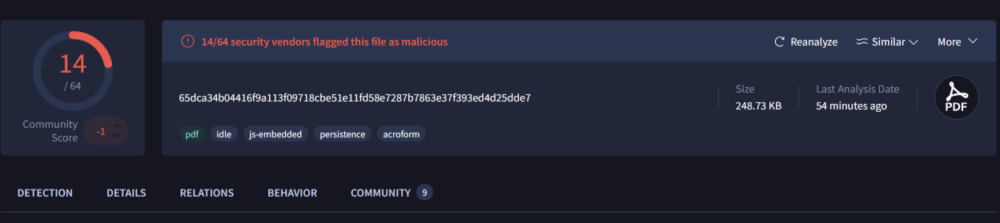

Wynik zwracany przez portal VirusTotal (14/64) pokazuje, że zdolność silników antywirusowych do wykrywania tego typu zagrożeń jest obecnie na stosunkowo niskim poziomie. Nie mniej jednak, detekcja potencjalnie złośliwego kodu przez nawet jeden z silników, powinna zwrócić naszą szczególną uwagę oraz zniechęcić do uruchamiania pliku w środowisku innym niż testowe.

Warto dodać, że malware po uruchomieniu gromadzi szczegółowe informacje o systemie operacyjnym, ustawieniach, lokalnej ścieżce do pliku PDF oraz zainstalowanej wersji Adobe Reader. Ocenia się, że dane te mogą posłużyć atakującym do oceny, czy dany użytkownik stanowi wartościowy cel.

Jeżeli atakujący uzna, że uzyskał dostęp do interesującej osoby, może przystąpić do dalszych działań obejmujących m.in. eksfiltrację wrażliwych danych, uruchomienie dodatkowych modułów pozwalających na zdalne wykonanie kodu, ucieczkę z sandboxa. Cały proces został zaprojektowany w taki sposób, aby jak najbardziej utrudnić wykrycie oraz działać dyskretnie bez wiedzy użytkownika.

Podczas analizy malware serwer atakującego był aktywny oraz przyjmował połączenia od badaczy. W odpowiedzi nie przesyłał jednak kolejnej porcji ładunku. Ten fakt potwierdza, że środowisko badaczy nie było wartościowym celem atakujących lub zostało oznaczone jako sandbox.

Analitycy z EXPMON poinformowali Adobe Reader o wykryciu luki bezpieczeństwa. Na chwilę obecną nie została jeszcze wydana oficjalna łatka bezpieczeństwa.

Do czasu pojawienia się aktualizacji zalecamy zachować szczególną czujność oraz unikać otwierania dokumentów PDF pochodzących z nieznanych lub podejrzanych źródeł.

Źródło: justhaifei1.blogspot.com

~_secmike

Adobe wydało oficjalną aktualizację bezpieczeństwa (biuletyn APSB26-43) naprawiającą tę podatność 11 kwietnia 2026 roku (czyli kilka dni temu). Bezpieczne wersje to m.in. 26.001.21411 dla wersji Continuous.

Chyba info a najnowszej wersji AR w tekście nie jest aktualne, bo poprawka w zasobach Adobe z wczoraj to: 26.001.21431 (26.001.21431 Planned update, Apr 14, 2026)

Jest ta luka jeszcze w 26.001.21431?

Łatka jest już od 2026.04.11: https://helpx.adobe.com/security/products/acrobat/apsb26-43.html

Już jest nowsza wersja:

AcroRdrDCx642600121431_MUI.exe

Mała poprawka, artykuł pisany dzisiaj na stronie sekuraka z w uwzględnieniem braku aktualnej poprawki a wyszła 12 kwietnia –

https://helpx.adobe.com/security/products/acrobat/apsb26-43.html

Acknowledgements

Adobe would like to thank the following researchers for reporting these issues and for working with Adobe to help protect our customers:

Haifei Li (EXPMON) – CVE-2026-34621

Czy wersja 2026.001.21411 jest również podatna?

Wg źródła (akt 11.04) poprawka jest już dostępna do zainstalowania