Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z Security Alliance zaalarmowali na portalu x (dawny Twitter) o wykryciu nowej domeny podszywającej się pod Microsoft Teams. Za jej pośrednictwem atakujący hostują fałszywe strony spotkań, podczas których uczestnik jest nakłaniany do pobrania i instalacji złośliwego oprogramowania.

Za kampanią stoi najprawdopodobniej grupa UNC1069 powiązana z Koreą Północną. W przeciwieństwie do innych grup cyberszpiegowskich, działających na zlecenie władz państwowych, motywacją jej członków są głównie kwestie finansowe. Dzięki nim reżim pozyskuje środki na ominięcie międzynarodowych sankcji (np. kradzież kryptowalut w celu finansowania programów rozwojowo-badawczych).

Często w atakach stosują zaawansowaną socjotechnikę, podszywając się pod dużych graczy, takich jak Microsoft czy Google. Nie ograniczają się do prostego spamu, gdzie złośliwy link umieszczony jest wewnątrz wiadomości lub znajduje się w załączniku.

Zamiast tego starannie dobierają cele, a zanim przeprowadzą właściwy atak starają się zbudować wiarygodne relacje. Wykorzystują w tym celu przejęte konta na portalach typu LinkedIn, Telegram i za ich pośrednictwem wznawiają dawne konwersacje lub nawiązują nowe. Biorąc pod uwagę, że profil jest autentyczny, a często rozmowy stanowią kontynuację dawnych wątków, czujność rozmówców diametralnie spada.

Ponadto, fałszywe spotkania są koordynowane za pośrednictwem autentycznych serwisów, jak np. Calendly.

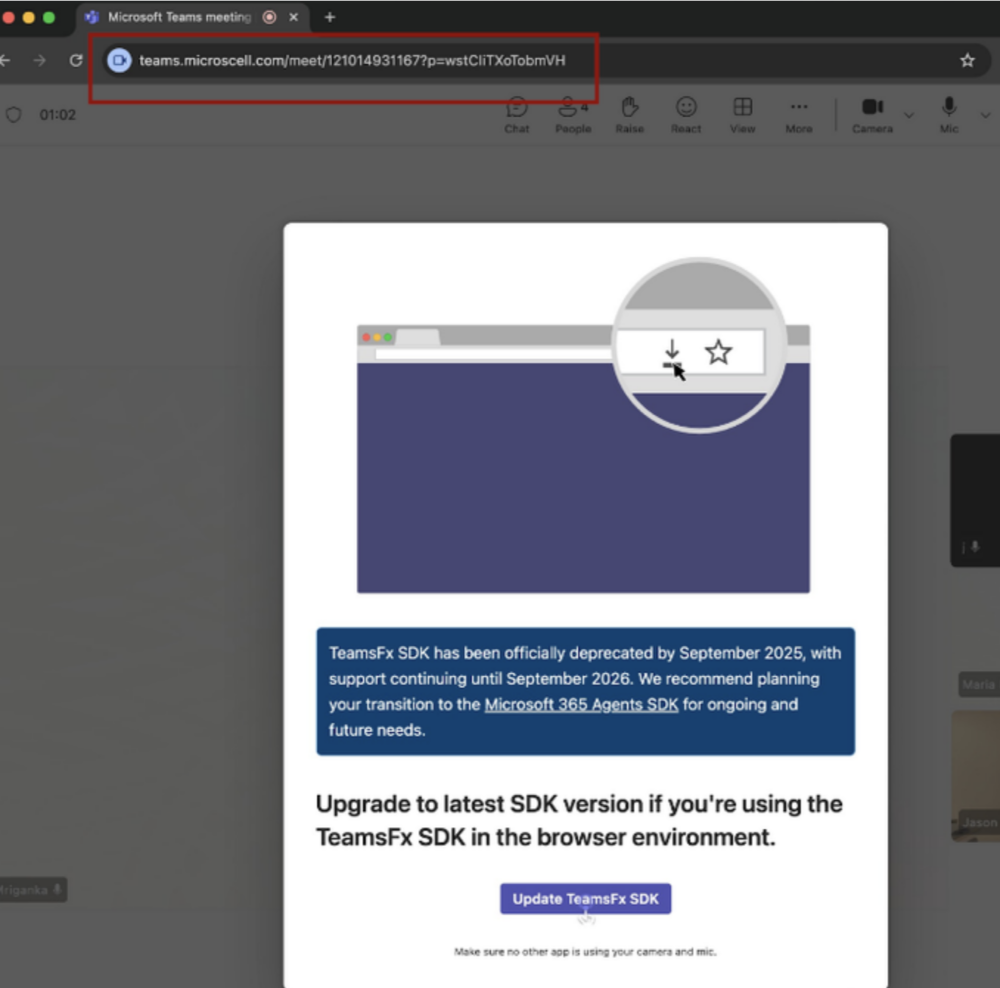

W najnowszej kampanii, cyberprzestępcy zastosowali socjotechnikę oraz metodę typosquatting (zarejestrowali domenę łudząco przypominającą oryginalną witrynę np. teams.microscell[.]com). Po przejściu na wskazany adres, użytkownik otrzymuje błąd, który często wymaga instalacji zewnętrznych komponentów (TeamsFx SDK) lub samodzielnego uruchomienia poleceń w terminalu (metoda ClickFix). W ten sposób zamiast naprawy błędu i dołączenia do spotkania, instaluje się malware – Remote Access Trojan (RAT).

Kampania jest w dalszym ciągu aktywna, a cyberprzestępcy obierają za cel programistów, inżynierów, pracowników sektora finansowego/kryptowalutowego. Zalecamy zachować czujność oraz zwracać uwagę na adres URL w pasku przeglądarki.

Domeny zidentyfikowane w ramach analizowanej kampanii:

Źródło: x.com

~_secmike