NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

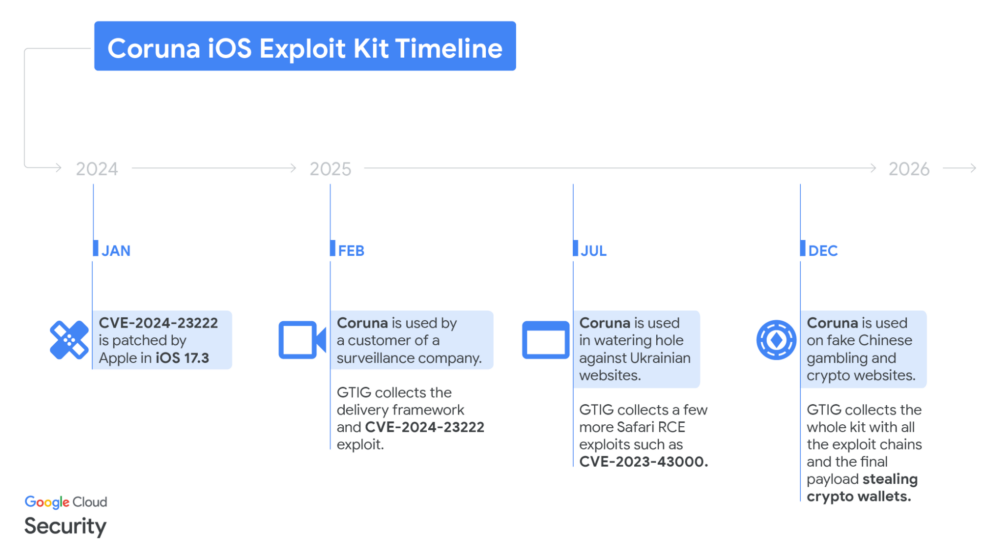

O temacie informuje Google. W szczególności całość była użyta na pewnym zhackowanym ukraińskim serwisie (w połowie 2025). Schemat działania – użytkownicy, którzy wchodzili na stronę z telefonu byli:

Wskazuje się tutaj zaawansowaną rosyjską grupę hackerską o kryptonimie: UNC6353. Czyli mamy rosyjską grupę atakującą cały świat? ;) Sytuacja jest nieco bardziej skomplikowana, bo oryginalne badanie wskazuje również chińską grupę wykorzystującą to samo narzędzie (z exploitami). Prawdopodobnie więc jest to paczka na sprzedaż (z której korzystają również komercyjnie dostawcy telefonowego spyware).

Google wykryło oraz w pełni odtworzyło aż 5 pełnych oraz różnych ścieżek exploitacji (dających pełen dostęp do telefonu atakującym – w zasadzie od zera). W tych 5 ścieżkach użyto 23 logicznie połączonych exploitów / podatności w iOS. O co chodzi z tymi ‘ścieżkami exploitacji’? Ofiara klika przykładowo w zainfekowany link i w tle (na telefonie) uruchamia się cała seria exploitów dających po chwili atakującemu pełen dostęp do telefonu. W tle przełamywane są kolejne zabezpieczenia telefonu.

W paczce znajdują się exploity na iOS od 13(!) aż do 17.2.1, ale w nowszych wersjach pakietu Coruna dostępne są zapewnie exploity również na nowsze systemy iOS. Google w dość niepokojący sposób komentuje to tak:

multiple threat actors have now acquired advanced exploitation techniques that can be re-used and modified with newly identified vulnerabilities.

Na koniec Google zaznacza z pewnym podziwem, że całość kodu wygląda niezmiernie profesjonalnie (“exploit kit is extremely well engineered”).

Co robić?

Jak działa ‘tryb blokady‘? Od strony użytkownika to tylko jeden przełącznik w ustawieniach. Od strony technicznej wyłącza on na telefonie mniej używane funkcje, które jednak są często używane przez atakujących do otrzymania dostępu na iPhone.

~ms

Co za z **** porada na koniec? Lockdown mode jest dla wybranych osób, które mogą być celem takich ataków. I 90+% czytelników portalu nie łapie się w definicję. Włączenie trybu to nie tylko jeden przełącznik, bo wyłączane są funkcje, które ułatwiają życie i nie warto ich poświęcać w imię bycia wyimaginowanym celem ataku.

Wygoda albo bezpieczeństwo – twój wybór na której końcówce tego kija będziesz.

Ja wybieram środek kija.

Jako podstawowe zabezpieczenie, ja bym dodał jeszcze: nie traktuj telefonu, jako podstawowej platformy do pracy, a zwłaszcza klikania po dzikim internecie bez opamiętania.

Szkoda że ten tryb nie ma API i nie włączy się w usłudze MDM