Cisco ISE (Identity Services Engine) to rozwiązanie łączące cechy NAC (Network Access Control) i AAA (Authentication, Authorization, and Accounting) – pozwala na realizację polityk dostępu do sieci oraz segmentację. Występuje zarówno w wersjach on-prem oraz cloud. 04 czerwca 2025, w biuletynie producenta, pojawiła się informacja o krytycznej podatności oznaczonej jako…

Czytaj dalej »

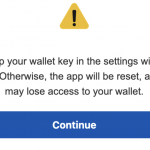

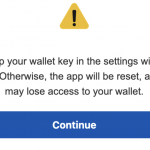

Pod koniec marca br. badacze z Threat Fabric poinformowali o wykryciu nowego złośliwego oprogramowania zwanego ,,Crocodilus’’. Jest to trojan bankowy, który atakuje urządzenia mobilne z systemem Android za pomocą technik overlay attacks, keylogging i zdalnego dostępu. Instalacja na urządzeniu ofiary odbywa się poprzez ominięcie zabezpieczeń systemowych Androida 13+ za pomocą…

Czytaj dalej »

Fora internetowe, chociaż lata świetności mają już za sobą, wciąż stanowią nieodłączny element krajobrazu Internetu. Mimo olbrzymiej ofensywy przeprowadzonej przez social media, na rynku można znaleźć kilka silników forumowych, znanych od lat. Utrzymanie takich platform z zachowaniem najlepszych praktyk bezpieczeństwa wymaga od administratorów tak oczywistych akcji jak np. przeprowadzanie regularnych…

Czytaj dalej »

Builder.ai, startup z Londynu wspierany przez Microsoft i wyceniony na 1,5 miliarda dolarów, ogłosił bankructwo po ujawnieniu, że jego platforma „napędzana sztuczną inteligencją” była w rzeczywistości obsługiwana przez około 700 inżynierów z Indii udających chatboty. Sprawa ta jest obecnie określana jako jeden z największych przypadków tzw. „AI washing” w historii…

Czytaj dalej »

Firma GreyNoise (wykorzystując AI) natrafiła na aktywną kampanię nieznanej grupy cyberprzestępców, która wykorzystuje kilka podatności do przejęcia kontroli nad routerami firmy Asus. Kampania śledzona jest pod nazwą ViciousTrap. Wśród wykorzystywanych luk możemy znaleźć, załataną niedawno podatność CVE-2023-39780 czyli command injection, która pozwala na wykonywanie poleceń systemowych. Oprócz tego, w atakach,…

Czytaj dalej »

W kwietniu br. zorganizowaliśmy kolejną już edycję otwartego szkolenia kształtującego cyberświadomość wśród osób nietechnicznych z serii „Nie daj się cyberzbójom”, na które zapisała się niebagatelna liczba ponad 7000 osób (!) „Dużo praktycznych przykładów, zero lania wody!” „Trener świetnie przygotowany, mówi ludzkim językiem” „Wciągające, można słuchać godzinami!” – to tylko trzy…

Czytaj dalej »

W naszym ostatnim tekście przybliżyliśmy problemy opisane przez firmę Legit, które pozwalały na wykorzystanie asystenta Duo do kradzieży poufnych informacji z prywatnych repozytoriów lub zmuszania modelu LLM do wykonywania niepożądanych przez prawowitego właściciela projektu działań. Jak można się było domyślić, poruszana tematyka jest związana raczej z architekturą rozwiązań niż z…

Czytaj dalej »

Zapraszamy na petardę! 6 czerwca odpalamy 90-minutowe szkolenie z Tomkiem Turbą – Wprowadzenie do Systemu Wazuh – poznaj bezpłatne narzędzie SIEM i zobacz atak na żywo! Dlaczego warto? Podczas szkolenia dowiesz się, czym są systemy SIEM, poznasz ich architekturę oraz narzędzie Wazuh wraz z jego wymaganiami. Zobaczysz praktyczne pokazy działającego…

Czytaj dalej »

Agenty LLM na stałe wpisały się w dziedzinę rozwoju oprogramowania. Chociaż nie zanosi się na to, aby miały zastąpić programistów, to ich integracja ma znacznie ułatwić i przyspieszyć ich pracę. Oprócz narzędzi takich jak Cursor.sh (IDE wspierane generatywnym AI) firmy oferujące platformy do przechowywania kodu w repozytoriach Git (GitHub i…

Czytaj dalej »

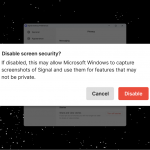

Microsoft dość zawzięcie stara się wdrożyć funkcję Recall, która już od momentu ogłoszenia stała się mocno kontrowersyjnym rozwiązaniem. Zapisywanie co kilka sekund zrzutów z ekranu a następnie wykorzystanie dużych modeli językowych (LLM), aby ułatwić odzyskiwanie informacji utrwalonych na screenshotach budzi wiele wątpliwości użytkowników zainteresowanych prywatnością oraz przede wszystkim specjalistów bezpieczeństwa….

Czytaj dalej »

Ivanti to jedna z tych firm, która często gości na łamach portalu sekurak.pl. Dzieje się tak za sprawą ogromnego zainteresowania ze strony badaczy bezpieczeństwa, ale także i cyberprzestępców, co przekłada się na stosunkowo dużą liczbę ujawnionych błędów (nie bez winy jest fakt, że rozwiązania bezpieczeństwa – chociaż Ivanti nie jest…

Czytaj dalej »

15 maja 2025 roku odbyła się druga edycja konferencji Sekurak Cyberstarter (całodniowe wydarzenie online), która przyciągnęła tysiące pasjonatów ITsec i zdobyła fenomenalną ocenę 9,6/10! Konferencja skierowana była do osób z IT chcących wejść w świat cyberbezpieczeństwa, profesjonalistów ITsec zamierzających zwiększyć swoje umiejętności oraz osób nietechnicznych zainteresowanych ochroną przed cyberzagrożeniami. Sześć…

Czytaj dalej »

W ostatnich tygodniach badacze bezpieczeństwa zaobserwowali nietypową, skuteczną kampanię malware, w której cyberprzestępcy wykorzystują popularność TikToka do dystrybucji złośliwego oprogramowania typu infostealer (m.in. Vidar, StealC, Latrodectus). Atak opiera się na tzw. technice ClickFix, polegającej na nakłanianiu użytkowników do samodzielnego uruchamiania złośliwych poleceń PowerShell. Poniżej przedstawiamy szczegółową analizę tej kampanii oraz…

Czytaj dalej »

Operatorzy GSM, dla poprawienia jakości rozmów, mogą wykorzystać standard VoLTE czy Voice over LTE, pozwalający na realizację połączeń głosowych z użyciem sieci 4G LTE. Zwykle do rozmów telefonicznych oraz SMSów wykorzystywane były starsze (i mniej bezpieczne) standardy jak 2G i 3G, a nowsze technologie zapewniały tylko szybszą wymianę danych. VoLTE…

Czytaj dalej »

Fundacja „Mamo Pracuj” uruchomiła nowy program, który może całkowicie odmienić Twoje życie zawodowe! . Rekrutacja do Cyber Women Leaders. Co najlepsze – to my będziemy Was szkolić 😎 Chcesz wejść do świata cyberbezpieczeństwa? Czas postawić pierwszy krok! Rekrutacja trwa od 13.05 do 27.05.2025 Aplikuj już teraz: https://docs.google.com/forms/d/e/1FAIpQLSdQ9-n5Jm3ALHfKeEF2LILmH5_RA-mih2Nn8Sq3AwR_ECoyuA/viewform Chcesz zdobyć zawód…

Czytaj dalej »