Badacze z firmy Imperva odkryli i opisali interesującą podatność w popularnym silniku blogowym WordPress. Luka umożliwia osobom postronnym poznanie tytułów prywatnych wpisów oraz szkiców. Na pierwszy rzut oka nie brzmi dramatycznie, bo dotyczy tylko tytułów, ale w niektórych sytuacjach już samo przedwczesne ujawnienie tytułu może mieć poważne konsekwencje. Jako przykład podawane są tu wpisy…

Czytaj dalej »

W ostatnich dniach pojawiły się aktualizacje krytycznych błędów w przeglądarkach Google Chrome oraz Firefox. TLDR: W przypadku tej pierwszej mamy do czynienia z aktualizacją do wersji 136.0.7103.113/.114 dla systemów Windows oraz macOS i 136.0.7103.113 dla systemów Linux. Zgodnie z ogłoszeniem, poprawione zostały cztery błędy, z czego dwa miały poziom istotności wysoki….

Czytaj dalej »

Do niezbyt wysokiej jakości oprogramowania zwykłych, biurowych drukarek, branża zdążyła się przyzwyczaić. Same urządzenia, przez bezpieczników, często są traktowane jako potencjalnie niebezpieczne, o czym można się było przekonać podczas prelekcji na ostatnim Sekurak Cyberstarter 2025. Jednak opisane przez badacza z GData zdarzenie, to zupełnie nowy poziom. TLDR: Firma Procolored, to…

Czytaj dalej »

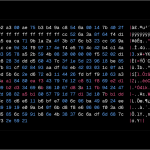

Nowe luki w procesorach Intel umożliwiające wycieki pamięci i ataki Spectre v2 zostały ujawnione przez badaczy z ETH Zürich i Vrije Universiteit Amsterdam. Odkrycia te pokazują, że pomimo siedmiu lat od ujawnienia podatności Spectre i Meltdown, problemy związane ze spekulacyjnym wykonaniem instrukcji wciąż stanowią poważne zagrożenie. Badacze zidentyfikowali trzy kluczowe…

Czytaj dalej »

W ostatnich miesiącach amerykańskie instytucje energetyczne rozpoczęły ponowną ocenę zagrożeń związanych z chińskimi urządzeniami wykorzystywanymi w infrastrukturze OZE. Powodem są odkrycia nieudokumentowanych modułów komunikacyjnych w niektórych inwerterach solarnych i magazynach energii produkowanych w Chinach. Te „ghost devices” mogą stanowić poważne zagrożenie dla bezpieczeństwa energetycznego Zachodu, dając potencjalnie możliwość zdalnego obejścia…

Czytaj dalej »

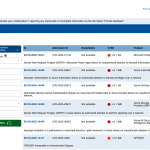

W maju 2025 roku badacze bezpieczeństwa (Google, CrowdStrike) oraz Microsoft ujawnili i załatali pięć aktywnie wykorzystywanych luk zero-day w systemie Windows. Najpoważniejsza z nich umożliwia zdalne wykonanie kodu (RCE) przez przeglądarkę internetową – atak ten został już zaobserwowany „na żywo” i wykorzystuje zarówno stare, jak i nowe mechanizmy systemowe. Główny…

Czytaj dalej »

W świecie cyberbezpieczeństwa, gdzie każda luka może stać się furtką dla przestępców, rola publicznych baz danych o podatnościach jest nie do przecenienia. Przez lata globalnym standardem była amerykańska baza CVE prowadzona przez MITRE, ale ostatnie zawirowania za oceanem sprawiły, że Europa postanowiła ruszyć z własnym tematem. Oto oficjalnie ruszyła Europejska…

Czytaj dalej »

Są tu jacyś fani sztucznej inteligencji? Z poprzednich szkoleń z tego tematu wiemy, że jest Was już ponad 120 000, więc nie zwalniamy tempa i 20 maja br. wracamy ponownie z naszym topowym szkoleniem Poznaj AI. Praktyka, narzędzia, ciekawostki! Możesz wbić na szkolenie całkowicie za darmo, możesz nas wesprzeć jakąś…

Czytaj dalej »

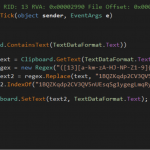

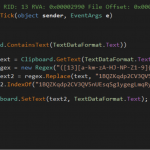

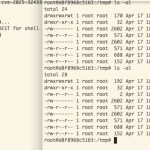

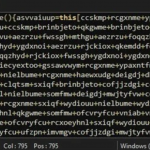

Makop to rodzina ransomware tworzona jako Ransomware as a Service (“RaaS”) szeroko wykorzystywane w kampaniach skierowanych przeciwko przeróżnym organizacjom, w tym z sektora krytycznego. Niedawno miałem okazję przyjrzeć się jednemu z jego nowszych wariantów oraz dokonać dość szczegółowej analizy działania. Analiza statyczna pliku wykonywalnego Sama binarka ma niewielki rozmiar, bo…

Czytaj dalej »

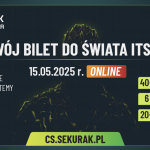

15 maja? Zanotujcie sobie tę datę w kalendarzu! Tego dnia zapraszamy na Sekurak Cyberstarter 2025 (cały dzień, online), czyli konferencję, która powinna stać się punktem obowiązkowym dla każdej osoby interesującej się tematyką ITsec! Pierwsza edycja konferencji (6 grudnia 2024 r.) rozbiła bank – ponad 4750 uczestników live, ocena 9,6/10 i…

Czytaj dalej »

Ostatnie badania zespołu HiddenLayer ujawniły poważną lukę w zabezpieczeniach dużych modeli językowych (LLM), takich jak GPT-4, Claude, Gemini czy Llama. Nowa technika, nazwana „Prompt Puppetry”, pozwala na obejście mechanizmów bezpieczeństwa tych modeli, umożliwiając generowanie treści, które normalnie byłyby zablokowane, czyli klasyczny już jailbreaking. Czym jest „Prompt Puppetry”? „Prompt Puppetry” to…

Czytaj dalej »

Kiedy podatność otrzymuje ciekawą nazwę, a w dodatku jest określana mianem “zero-click” (co oznacza, że nie wymaga dodatkowego działania ofiary), to można domniemywać, że będzie ciekawie. I chociaż czasami ta heurystyka się nie sprawdza, to akurat w przypadku AirBorne można z całą pewnością stwierdzić, że skutki podatności w SDK AirPlay,…

Czytaj dalej »

26 kwietnia 2025 r. wieczorową porą w Centrum Edukacyjno-Kongresowym Politechniki Śląskiej odbyło się pierwsze w tym roku Sekurak Hacking Party! Bardzo dziękujemy wszystkim za przybycie. Dobrze, że z nami byliście! Doceniamy każdą osobę, która podchodzi, żeby zamienić kilka słów i zrobić zdjęcie – to właśnie dla Was wracamy do spotkań…

Czytaj dalej »

Na wstępie uspokajamy, luka w żadnym wypadku nie dotyka OpenSSH (ani innych popularnych implementacji) czy protokołu SSH jako takiego. Problem wystąpił tylko w zestawie bibliotek Erlang/OTP, które implementują protokół SSH. Podatność otrzymała 10.0 punktów w skali CVSS v3, ponieważ umożliwia nieuwierzytelnionemu atakującemu na wykonanie kodu, na zdalnym systemie z uprawnieniami…

Czytaj dalej »

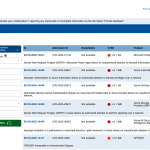

Strela Stealer to specjalnie przygotowany malware, służący do wykradania danych uwierzytelniających z dwóch klientów poczty – Mozilla Thunderbird i Microsoft Outlook zainstalowanych na systemach Windows, zlokalizowanych w wybranych europejskich krajach. Pierwsze informacje o tym złośliwym oprogramowaniu pojawiły się w 2022 roku. Cyberprzestępcy rozsyłali Strelę za pomocą kampanii phishingowych, głównie wymierzonych…

Czytaj dalej »